ITパスポート午前

2010(平成22年)/秋期分

問 1

電子メールの送信例のうち、受信者への配慮の観点から、最も適切なものはどれか。

| ア | 会員から抽出した100名のアドレスを一度にあて先(To)に入れて、会員満足度調査のアンケートを電子メールで送った。 |

| イ | 自社製品を紹介する大容量の資料を、圧縮せずに電子メールに添付して得意先に送った。 |

| ウ | 製品の質問メールへの回答で、その内容を知ってもらいたい複数の顧客のアドレスをCcに入れて返信した。 |

| エ | 特別企画のホームページのURLを特定の限られた顧客に知らせるために、アドレスをBccに入れて送信した。 |

問 2

システムの構築プロジェクトを開始するにあたり、"品質", "コスト", "納期"の目標値を設定する段階として、適切なものはどれか。

| ア | システム化計画の立案 |

| イ | システム要件の定義 |

| ウ | ソフトウェア導入計画の作成 |

| エ | ソフトウェア要件の定義 |

問 3

アウトソーシング形態の一つであるオフショアアウトソーシングの事例として、適切なものはどれか。

| ア | 研究開発の人的資源として高い専門性を有する派遣社員を確保する。 |

| イ | サービスデスク機能を海外のサービス提供者に委託する。 |

| ウ | システム開発のプログラミング業務を国内のベンダ会社に委託する。 |

| エ | 商品の配送業務を異業種の会社との共同配送に変更する。 |

問 4

複数のシステム開発ベンダからRFPに基づいた提案を受けた。開発ベンダの選定方法として、最も適切なものはどれか。

| ア | あらかじめ設定しておいた評価基準を用いて、提案内容を比較して選定する。 |

| イ | 開発費用を抑えるために、提案内容によらず開発費用が最も安いベンダを選定する。 |

| ウ | それぞれのベンダの強みと弱みを、SWOT分析を用いて評価し選定する。 |

| エ | ファンクションポイント法を用いて、提案システムの機能を充実度を測定して選定する。 |

問 5

PCやサーバ、ネットワークなどの情報通信機器の省エネや資源の有効利用だけでなく、それらの機器を利用することによって社会の省エネを推進し、環境を保護していくという考え方はどれか。

| ア | エコファーム |

| イ | 環境アセスメント |

| ウ | グリーンIT |

| エ | ゼロエミッション |

問 6

ワークフローシステムの活用事例として、最も適切なものはどれか。

| ア | 機器を購入するにあたり、申請書類の起案からりん議決裁に至るまでの一連の流れをネットワーク上で行う。 |

| イ | 資材調達、生産、販売、物流などの情報を一貫して連携することで、無駄な在庫を削減する。 |

| ウ | 自社と得意先の間で、見積書や注文書などの商取引の情報をネットワーク経由で相互にやり取りする。 |

| エ | 自動車工場の生産ラインにおいて、自工程の生産状況に合わせて、必要な部品を必要なだけ前工程から調達する。 |

問 7

業界内の企業の地位は、リーダ、チャレンジャ、フォロワ、ニッチャの四つに分類できる。フォロワのとる競争戦略として、最も適切なものはどれか。

| ア | 大手が参入しにくい特定の市場に焦点を絞り、その領域での専門性を極めることによってブランド力を維持する。 |

| イ | 競合他社からの報復を招かないように注意しつつ、リーダ企業の製品を参考にして、コストダウンを図り、低価格で勝負する。 |

| ウ | 市場規模を拡大させるべく利用者拡大や使用頻度増加のために投資し、シェアの維持に努める。 |

| エ | トップシェアの奪取を目標として、リーダ企業との差別化を図った戦略を展開する。 |

問 8

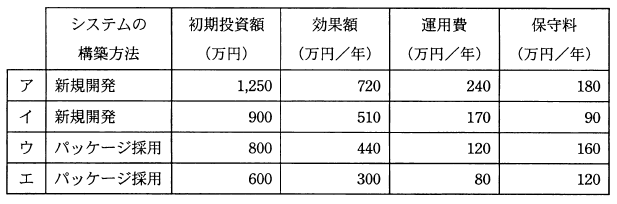

新規システムの構築を、新規開発又はパッケージ採用によって実施する場合の初期投資額、効果額、運用費、保守費が表の通りであるとき、初期投資額の回収年数が最少となるものはどれか。

問 9

物流や販売などの部門ごとに散在していた、過去から現在までの全社のデータを統合して管理することによって、経営戦略の立案に役立てる仕組みはどれか。

| ア | データウェアハウス |

| イ | データ中心アプローチ |

| ウ | データマイニング |

| エ | データモデリング |

問 10

A社では、自社で働いている派遣会社B社からの派遣社員の就業管理用に、B社のWeb版の派遣社員就業管理システムをインターネット経由で使用している。このシステムを用いた当該派遣社員の日常の就業時間の承認者として、最も適切なものはどれか。

| ア | 派遣先A社のシステム管理者 |

| イ | 派遣先A社の業務責任者 |

| ウ | 派遣元B社のシステム管理者 |

| エ | 派遣元B社の管理責任者 |

問 11

本部が契約した加盟店に対して、営業権や商標の使用権、出店や運営のノウハウを提供し、その見返りとして加盟店からロイヤルティを徴収するという関係を有した小売り形態はどれか。

| ア | アウトレットストア |

| イ | アンテナショップ |

| ウ | フランチャイズチェーン |

| エ | ボランタリチェーン |

問 12

意匠法における意匠の説明として、最も適切なものはどれか。

| ア | 自然法則を利用した技術的思想に基づいて発明されたもの |

| イ | 思想又は感情を文章や音、絵などで創造的に表現したもの |

| ウ | 文字や図形、記号、立体的形状などで表した商品のマーク |

| エ | 物の形状や模様、色彩などで表した商品のデザイン |

問 13

JIS Q 9000では、品質とは"本来備わっている特性の集まりが、要求事項を満たす程度"と定義されている。この定義に基づいて評価したとき、品質の良い製品として、最も適切なものはどれか。

| ア | クレームが少なく顧客満足度が高い製品 |

| イ | 製造を外部に委託せず自社で生産している製品 |

| ウ | 設計や製造にCAD/CAMを導入している製品 |

| エ | 良質の材料や部品を使用している製品 |

問 14

ある工場では、部品A、Bから成る製品Pを組立生産している。部品Aの加工には、部品Cを必要とし、加工期間は1週間である。購買品である部品B、Cの納入リードタイムはそれぞれ2週間と3週間である。製品Pは部品A、Bがそろって初めて組み立てることができ、その組立生産に1週間掛かるとするとき、製品Pを1個生産するために、部品の納入期間も含めて最短で何週間必要か。ここで、すべての部品の在庫はないものとする。

| ア | 4 |

| イ | 5 |

| ウ | 6 |

| エ | 7 |

問 15

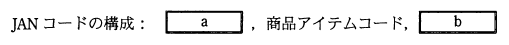

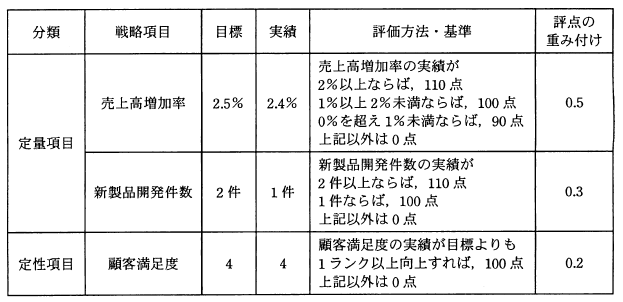

JANコードを構成している項目の組合せのうち、適切なものはどれか。

問 16

バランススコアカードで企業業績を評価する四つの視点として一般的なのは、"財務"、"内部ビジネスプロセス"及び "学習と成長"ともう一つはどれか。

| ア | 顧客 |

| イ | 情報 |

| ウ | 戦略 |

| エ | 品質 |

問 17

経営戦略に基づいた情報システム戦略の策定とその実現に直接の責任を持つ役職はどれか。

| ア | CCO |

| イ | CFO |

| ウ | CIO |

| エ | COO |

問 18

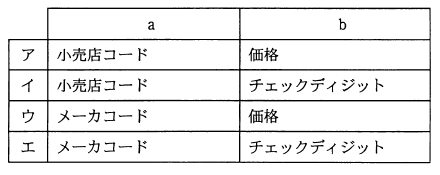

A社では前年度に実施したビジネス戦略の評価を進めている。表に示す条件の場合、総合評価の評点は何点か。

[総合評価の方法]

(1) 戦略項目ごとの評価方法・基準によって評点を求める。

(2) (1)の評点に重み付けしたものを合計して総合評価の評点を求める。

| ア | 75 |

| イ | 82 |

| ウ | 85 |

| エ | 105 |

問 19

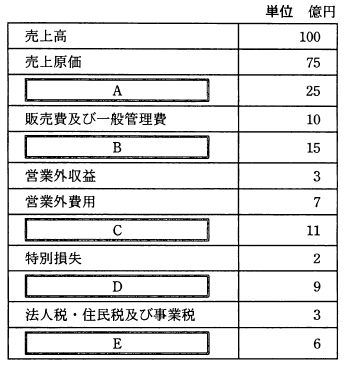

損益計算書に記載される A~E の五つの利益のうち、Cに当てはまるものはどれか。

| ア | 売上総利益 |

| イ | 営業利益 |

| ウ | 経常利益 |

| エ | 当期純利益 |

問 20

ベンダに対して行う検収を説明したものはどれか。

| ア | ベンダから取り寄せた見積書を確認し、それに基づいた注文を行うこと |

| イ | ベンダからの納品物が要求した仕様どおりであるかの確認を行うこと |

| ウ | ベンダに対して、システム提案の検討依頼を行うこと |

| エ | ベンダに対して、情報収集のための情報提供依頼を行うこと |

問 21

財務諸表のうち、"営業活動", "投資活動", "財務活動"の三つの活動区分に分けて表すものはどれか。

| ア | キャッシュフロー計算書 |

| イ | 損益計算書 |

| ウ | 貸借対照表 |

| エ | 有価証券報告書 |

問 22

CSRの説明として、最も適切なものはどれか。

| ア | 企業が経営の仕方や業務プロセスを分析し、優れた点を学び、取り入れようとする手法 |

| イ | 企業活動において経済的成長だけでなく、環境や社会からの要請に対し、責任を果たすことが、企業価値の向上につながるという考え方 |

| ウ | 企業の経営者が持つ権力が正しく行使されるように経営者を牽(けん)制する制度 |

| エ | 他社がまねのできない自社ならではの価値を提供する技術やスキルなど、企業の中核となる能力 |

問 23

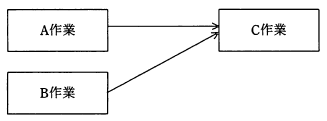

A作業, B作業, C作業からなる図のような業務プロセスがある。情報システムを導入することで改善が実現できるとき、製品を1個製造するために必要な作業工数は改善前に比べて何%削減されるか。ここで、図の矢印は作業順序を表し、作業工数は要員数×作業時間で計算する。

[改善前]

・各作業の要員数は10名

・製品1個当たりの所要作業時間は、A作業は3時間、B作業は3時間、C作業は4時間である。

[改善後]

・A作業は必要な要員数が半分になる。

・C作業の製品1個当たりの所要作業時間が半分になる。

| ア | 15 |

| イ | 20 |

| ウ | 30 |

| エ | 35 |

問 24

住宅建材の製造・販売を行うA社は、物流業務の問題と、それを解決するための改善案を取りまとめた。改善案を実現するために、システム化すべき機能として、最も適切なものはどれか。

[問題]

営業所で商品を発注してから納品されるまでに数日掛かるので、欠品を恐れた営業所が全取扱商品ごとに在庫を抱えてしまっている。その結果、A社全体で多大な在庫コストが発生している。

[改善案]

営業地域の主要エリアに物流倉庫を設置して、配送トラックを追加し、営業所からの発注受付後、当日中に配送ができるようにする。

| ア | 営業所で担当地域の新規住宅着工戸数を紹介できる仕組みを作る。 |

| イ | 営業所の発注内容を物流倉庫に即時に伝えられる仕組みを作る。 |

| ウ | 各営業所の店長が現在の在庫コストを把握できる仕組みを作る。 |

| エ | 各営業所の販売成績を比較検討できる経営者用の分析機能を作る。 |

問 25

ERPの説明として、最も適切なものはどれか。

| ア | 経営資源の有効活用の観点から企業活動全般を統合的に管理し、業務を横断的に連携させることによって経営資源の最適化と経営の効率化を図る。 |

| イ | 現行のビジネスプロセスを見直し、仕事の流れややり方だけでなく、組織の構造や管理体制なども革新して、パフォーマンスの向上を図る。 |

| ウ | 顧客に対する情報をデータベース化し、顧客接点となる全部門が共有することによって、顧客への対応の迅速化を促進し、顧客との良好な関係構築を図る。 |

| エ | 従業員の創造性、行動能力や知恵、データベース上に蓄積された知識や情報をばらばらなものとしてではなく、統合された経営資源として活用を図る。 |

問 26

A社は製品Bの製造及び販売を行っている。このとき、製品Bの総原価を計算する方法のうち、適切なものはどれか。ここで、総原価は製品Bの販売までに要したすべての原価を指す。

| ア | 製品Bの売上高-製品Bの営業費 |

| イ | 製品Bの売上高-製品Bの製造原価 |

| ウ | 製品Bの製造原価+製品Bの営業費 |

| エ | 製品Bの製造原価+製品Bの営業利益 |

問 27

MOTの説明として、適切なものはどれか。

| ア | 企業が事業規模を拡大するにあたり、合併や買収などによって他社の全部又は一部の支配権を取得することである。 |

| イ | 技術に立脚する事業を行う企業が、技術開発に投資してイノベーションを促進し、事業を持続的に発展させていく経営の考え方のことである。 |

| ウ | 経営陣が金融機関などから資金調達して株式を買い取り、経営権を取得することである。 |

| エ | 製品を生産するために必要となる部品や資材の量を計算し、生産計画に反映させる資材管理手法のことである。 |

問 28

別段の取り決めがない請負契約の場合、民法に基づき、当事者である注文者又は請負人に課されている義務のうち、適切なものはどれか。

| ア | 請負人は、請け負った仕事を完成させる。 |

| イ | 請負人は、請け負ったすべての仕事を自ら行う。 |

| ウ | 請負人は、仕事の完成後、その仕事に起因して発生した欠陥に対して恒久的に責任を負う。 |

| エ | 注文者は、仕事にかかる費用を請負人に前払いする。 |

問 29

経営戦略の目標や目的を達成する上で、重要な要因を表すものはどれか。

| ア | CSF |

| イ | ERP |

| ウ | MRP |

| エ | SCM |

問 30

災害による事業中断へのリスク対策として、データセンタを関東と関西の2か所に設置することにした。このリスク対策は、リスクマネジメントにおける四つのリスク対応のうち、どれに該当するか。

| ア | 移転 |

| イ | 回避 |

| ウ | 低減 |

| エ | 保有 |

問 31

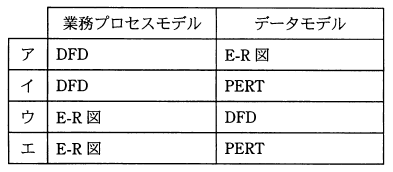

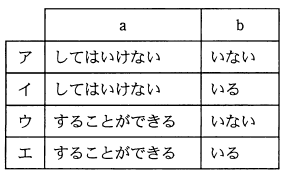

業務をモデリングする際のモデリング手法の適切な組合せはどれか。

問 32

CD-ROMに記録されたPCのソフトウェアパッケージを購入することによって、購入者に帰属する権利はどれか。

| ア | CD-ROMに記録されたプログラムの使用権 |

| イ | CD-ROMに記録されたプログラムの著作権 |

| ウ | プログラムの記録されたCD-ROMの意匠権 |

| エ | プログラムの記録されたCD-ROMの著作権 |

問 33

ITサービスマネジメントのプロセスには、インシデント管理、問題管理、リリース管理などの活動がある。問題管理の活動はどれか。

| ア | 電子メールが送信できないと各部署から連絡があった。サービスを再開するためにバックアップシステムを立ち上げた。 |

| イ | 電子メールが送信できないと問合せがあった。利用者にPCの設定を確認してもらったところ、電子メールアドレスが誤っていたので修正した。 |

| ウ | メールシステムがサーバのハードウェア障害でダウンした。故障したハードウェア部品の交換と確認テストを実施した。 |

| エ | メールシステムがダウンした。原因を究明するために情報システムの担当者とシステムを構築したベンダの技術者を招集し、情報収集を開始した。 |

問 34

システムを上流工程から下流工程まで順番に進めるとき、システムの利用者によるテストの段階で大幅な手戻りが生じることがある。それを防ぐために、早い段階で試作ソフトウェアを作成して利用者の要求事項を明確にする方法はどれか。

| ア | オブジェクト指向 |

| イ | スパイラルモデル |

| ウ | データ中心アプローチ |

| エ | プロトタイピング |

問 35

内部統制が有効に機能していることを継続的に評価するプロセスはどれか。

| ア | 暗号化対策 |

| イ | 災害復旧対策 |

| ウ | ベンチマーキング |

| エ | モニタリング |

問 36

システム監査の流れの中で、被監査側が実施するものはどれか。

| ア | 改善の確認 |

| イ | 監査計画作成 |

| ウ | 監査報告書作成 |

| エ | 業務改善 |

問 37

ITサービスマネジメントにおけるインシデントはどれか。

| ア | サービスの提供者と利用者の間で合意されたサービスの内容及びレベル |

| イ | サービス品質の低下を引き起こすもの |

| ウ | サービス利用の課金情報の提供 |

| エ | サービスレベルを維持管理する活動 |

問 38

ソフトウェアの品質評価の基準である品質特性には、機能性、信頼性、使用性、効率性などがある。機能性に関するテストとして、適切なものはどれか。

| ア | 応答時間や処理時間など求められる性能が備わっていることを検証する。 |

| イ | 使用目的や要件に従って正しく動作することを検証する。 |

| ウ | 必要な時に使用でき、故障時には速やかに回復できることを検証する。 |

| エ | 利用者にとって理解、習得、操作しやすいことを検証する。 |

問 39

情報システムの運用状況を監査する場合、監査人として適切な立場の者はだれか。

| ア | 監査対象システムにかかわっていない者 |

| イ | 監査対象システムの運用管理者 |

| ウ | 監査対象システムの運用担当者 |

| エ | 監査対象システムの運用を担当しているコンサルタント |

問 40

ソフトウェアベンダから提供されたセキュリティパッチの内容を確認し、自社システムに適用する場合の影響を評価した。この作業はシステム運用管理業務のうちどれに該当するか。

| ア | インシデント管理 |

| イ | 構成管理 |

| ウ | 変更管理 |

| エ | リリース管理 |

問 41

システム開発プロセスには、システム要件定義、システム方式設計、ソフトウェア方式設計、ソフトウェア詳細設計などがある。システム方式設計において実施する作業として、適切なものはどれか。

| ア | システムで使用する端末の画面設計を行う。 |

| イ | システムの機能及び能力を定義する。 |

| ウ | システムの信頼性を定義する。 |

| エ | システムのハードウェア構成、ソフトウェア構成を明確にする。 |

問 42

利用部門からの要望を受けて、開発部門でシステム開発のプロジェクトを立ち上げた。プロジェクトマネージャの役割として、最も適切なものはどれか。

| ア | システムの要件を定義する。 |

| イ | プロジェクトの進捗を把握し、問題が起こらないように適切な処置を施す。 |

| ウ | プロジェクトの提案書を作成する。 |

| エ | プロジェクトを実施するための資金を調達する。 |

問 43

変数の命名規則やコメントの書き方など、プログラムの標準的な記述方式を定める目的として、適切なものはどれか。

| ア | いつ、そのようなテストを行うかを明確にすること |

| イ | ソフトウェアコード作成の前提となる仕様書の品質を向上させること |

| ウ | ソフトウェアコードの保守性を向上させること |

| エ | データベース設計の品質を向上させること |

問 44

プロジェクトメンバの間で、プロジェクトに関する決定事項を明確に伝えるために行う活動として、最も適切なものはどれか。

| ア | 議事録作成のルールを決める。 |

| イ | 作業タスクの洗い出しを十分に行う。 |

| ウ | 進捗を定量的に管理する。 |

| エ | 成果物のレビューを実施する。 |

問 45

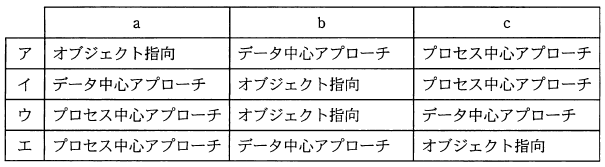

ソフトウェア開発で利用する手法に関する記述 a~cと名称の適切な組合せはどれか。

a 業務の処理手順に着目して、システム分析を実施する。

b 対象とする業務をデータの関連に基づいてモデル化し、分析する。

c データとデータに関する処理を一つのまとまりとして管理し、そのまとまりを組み合わせて開発する。

問 46

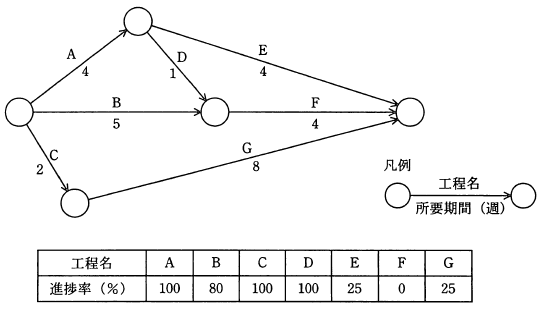

図のアローダイアグラムで示される日程のプロジェクトが開始されてから5週が経過した。各工程の進捗率が表に示すとおりの場合、プロジェクト完了の遅延につながる工程はどれか。ここで、今後の各工程の作業は、当初の予定どおり進むとする。

| ア | B |

| イ | E |

| ウ | F |

| エ | G |

問 47

現行システムを新システムに切り替えるにあたり、現行システムから新システムに移行すべきデータ、移行に必要な資源などを整理して、移行計画書を作成した。移行計画書に含める事項として、最も適切なものはどれか。

| ア | 新システムで提供される画面や帳票の操作手順 |

| イ | 新システムに切り替えるためのスケジュール及び体制 |

| ウ | 新システムに求められる機能要件 |

| エ | データの定期的なバックアップ手順 |

問 48

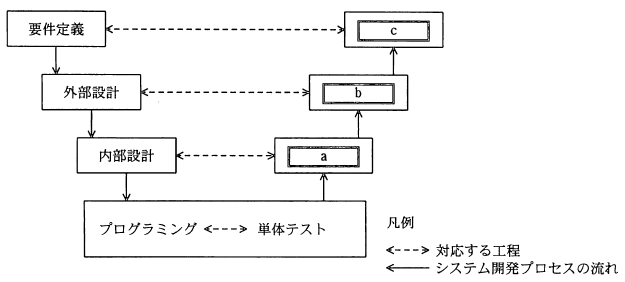

システム開発プロセスを要件定義、外部設計、内部設計、プログラミングに分け、テストの種類を運用テスト、結合テスト、システムテスト、単体テストに分けたとき、図の a~cに入れる字句の適切な組合せはどれか。

問 49

システム開発プロセスには、システム要件定義、ソフトウェア要件定義、ソフトウェア方式設計、ソフトウェア詳細設計などがある。システム要件定義で実施する作業として、適切なものはどれか。

| ア | 応答時間の目標値の決定 |

| イ | データベースのレコード及び主キーの決定 |

| ウ | データを処理するアルゴリズムの決定 |

| エ | プログラム間でやり取りされるデータの形式の決定 |

問 50

セキュリティワイヤの用途として、適切なものはどれか。

| ア | 火災が発生した場合に重要な機器が焼失しないようにする。 |

| イ | 事務室に設置されているノート型PCの盗難を防止する。 |

| ウ | 社外で使用するノート型PCの画面の盗み見を防止する。 |

| エ | 停電が発生した場合でもシステムに代替電力を供給する。 |

問 51

システム開発プロジェクトにおいて、成果物の品質を評価するために使用する指標として、適切なものはどれか。

| ア | 外部調達率 |

| イ | テストカバー率 |

| ウ | 投入した延べ人数 |

| エ | プロジェクト経過日数 |

問 52

プロジェクトマネジメントにおけるWBSの要素分解に関する記述のうち、適切なものはどれか。

| ア | 要素分解の最下位の詳細さは、コスト見積りとスケジュール作成を行えるレベルである。 |

| イ | 要素分解の最下位の詳細さは、プロジェクトの規模によらず同じにする。 |

| ウ | 要素分解の深さは、すべての要素成果物に対して同じにする。 |

| エ | 要素分解を細かくすればするほど作業効率が向上する。 |

問 53

情報セキュリティにおける"完全性"が損なわれる行為はどれか。

| ア | DoS攻撃 |

| イ | Webページの改ざん |

| ウ | サーバの各ポートへの順次アクセス |

| エ | ネットワークを流れるデータの盗聴 |

問 54

Java言語に関する記述として、適切なものはどれか。

| ア | Webページを記述するためのマークアップ言語である。 |

| イ | 科学技術計算向けに開発された言語である。 |

| ウ | コンピュータの機種やOSに依存しないソフトウェアが開発できる、オブジェクト指向型の言語である。 |

| エ | 事務処理計算向けに開発された言語である。 |

問 55

データ通信における暗号化技術に関する記述のうち、適切なものはどれか。

| ア | 公開鍵暗号を使用してデータを暗号化する通信では、暗号化するための鍵を、どのように安全に配送するか工夫する必要がある。 |

| イ | データを暗号化して通信することによって、データの破壊や改ざんを防ぐことができる。 |

| ウ | 電子商取引などで使用されるディジタル署名には、公開鍵暗号の技術が使われている。 |

| エ | 不特定多数とのデータ通信においては、公開鍵暗号よりも共通鍵暗号が適している。 |

問 56

文書の構造などに関する指定を記述する、"<" と ">"に囲まれるタグを、利用者が目的に応じて定義して使うことができる言語はどれか。

| ア | COBOL |

| イ | HTML |

| ウ | Java |

| エ | XML |

問 57

クロック周波数2GHzのプロセッサにおいて一つの命令が5クロックで実行できるとき、1命令の実行に必要な時間は何ナノ秒か。

| ア | 0.1 |

| イ | 0.5 |

| ウ | 2.5 |

| エ | 10.0 |

問 58

情報セキュリティマネジメントシステム(ISMS)のPDCA(計画・実行・点検・処置)において、処置フェーズで実施するものはどれか。

| ア | ISMSの維持及び改善 |

| イ | ISMSの確立 |

| ウ | ISMSの監視及びレビュー |

| エ | ISMSの導入及び運用 |

問 59

クッキー(cookie)に関する記述 a~cのうち、適切なものだけをすべて挙げたものはどれか。

a Webサイトを前回閲覧した際に入力したIDやパスワードなどは、別のPCを使用して閲覧する場合でもクッキーで引き継がれるので再入力が要らない。

b インターネットカフェなどで一時的にPCを借用してWebサイトを閲覧したときは、閲覧が終わったらクッキーを消去すべきである。

c クッキーに個人情報が保存されている場合、クロスサイトスクリプティングなどで、その個人情報が盗まれることがある。

| ア | a、b |

| イ | a、b、c |

| ウ | a、c |

| エ | b、c |

問 60

インターネットでは、通信プロトコルとして使用されてきたIPv4以外にもIPv6が使用され始めている。IPv6の説明のうち、適切なものはどれか。

| ア | IPv4のネットワークとは共存できないので、独立したネットワークとして構築する必要がある。 |

| イ | IPアドレスのビット長がIPv4の4倍あり、心配されていたIPアドレスの枯渇が回避できる。 |

| ウ | IPアドレスは数値ではなく、ホスト名とドメイン名による文字列で構成されている。 |

| エ | 暗号通信の機能はなく、暗号化と復号は上位層のプロトコルで行われる。 |

問 61

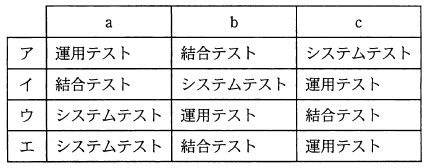

表計算ソフトを用いて社員コード中のチェックディジットを検算する。社員コードは3けたの整数値で、最下位の1けたをチェックディジットとして利用しており、上位2けたの各けたの数を加算した値の1の位と同じ値が設定されている。セルB2に社員コードからチェックディジットを算出する計算式を入力し、セルB2をセルB3~B5に複写するとき、セルB2に入力する計算式のうち、適切なものはどれか。

| ア | 10-整数部(A2/100)+剰余(整数部(A2/10)、10) |

| イ | 剰余(10-整数部(A2/100)+整数部(A2/10)、10) |

| ウ | 剰余(整数部(A2/100)+剰余(整数部(A2/10)、10),10) |

| エ | 整数部((整数部(A2/100)+整数部(A2/10))/10) |

問 62

シングルサインオンの説明として、適切なものはどれか。

| ア | 利用者が使用したいシステムごとに認証を受けることである。 |

| イ | 利用者が認証を一度受けるだけで、許可されている複数のシステムを利用できることである。 |

| ウ | 利用者がネットワーク上のサービスにアクセスして、会員登録の手続きを行うことである。 |

| エ | 利用者が配布された初期パスワードでアクセスしたときに、パスワードを変更することである。 |

問 63

関係データベースを構築するに当たり、データの正規化を行う目的はどれか。

| ア | データにチェックサムを付与してデータベースの異常を検出する。 |

| イ | データの冗長性を排除して保守性を高める。 |

| ウ | データの文字コードを統一して他のデータベースと連携しやすくする。 |

| エ | データを暗号化してセキュリティを確保する。 |

問 64

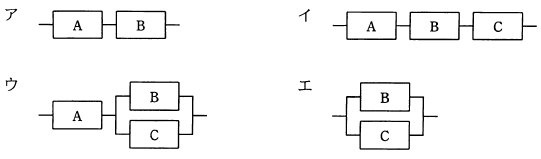

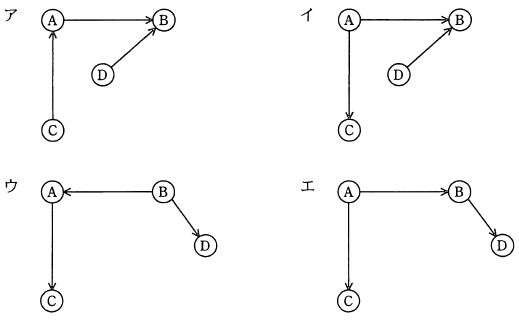

三つの装置A、B、Cの稼働率はそれぞれ0.90、0.95、0.95である。これらを組み合わた図のシステムのうち、最も稼働率が高いものはどれか。ここで、並列に接続されている部分はどちらかの装置が稼働していればよく、直列に接続されている部分はすべての装置が稼働していなければならない。

問 65

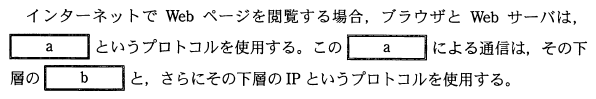

ネットワークを介したアプリケーション間の通信を実現するために、数多くのプロトコルが階層的に使用されている。次の記述中のa、bに入れるプロトコル名の適切な組合せはどれか。

問 66

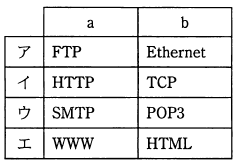

問 67

PCのファイルシステムの役割として、適切なものはどれか。

| ア | アプリケーションプログラムが、ハードディスクやDVDなど記憶媒体の違いを意識しなくてもファイルにアクセスできるように、統一したインタフェースを提供する。 |

| イ | アプリケーションプログラムがファイルシステムを開始し、アクセス終了待ち状態になったとき、他のアプリケーションプログラムにCPUを割り当てる。 |

| ウ | アプリケーションプログラムが、ファイルにアクセスするときにファイル名や入出力データの文字コード種別の違いを意識しなくても処理できるように、ファイルの文字コードを自動変換する機能をもつことになっている。 |

| エ | アプリケーションプログラムがファイルにアクセスするに先立って、当該ファイルがコンピュータウィルスに感染していないかを確認する。 |

問 68

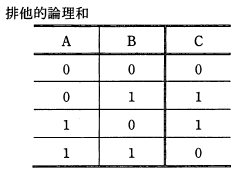

任意の8ビットをデータXと、8ビットのデータ00001111をビットごとに排他的論理和をとった結果はどれか。ここで、各1ビットのデータAとデータBの排他的論理和をとった結果Cの値は次のように表される。また、データの左方を上位、右方を下位と呼ぶ。

| ア | Xの上位4ビットすべての0、1が反転し、下位4ビットはすべて1になる。 |

| イ | Xの上位4ビットすべての0、1が反転し、下位4ビットはそのまま残る。 |

| ウ | Xの上位4ビットはすべて0で、下位4ビットすべての0、1が反転する。 |

| エ | Xの上位4ビットはそのままで、下位4ビットすべての0、1が反転する。 |

問 69

二つの変数xとyに対して、次の手続きを(1)から順に実行する。処理が終了したとき、xの値は幾らになるか。

[手続き]

(1) xに2を代入し、yに3を代入する。

(2) yの値から1を引いたものをyに代入する。

(3) xの値とyの値を加えたものをxに代入する。

(4) y≠1なら手続き(2)に戻り、y=1なら終了する。

| ア | 4 |

| イ | 5 |

| ウ | 6 |

| エ | 7 |

問 70

USBは、PCにハードディスク、プリンタなどの様々な周辺機器を接続できるインタフェースである。USB2.0に関する記述のうち、適切なものはどれか。

| ア | PC、USBハブ及び周辺機器側のコネクタ形状は1種類に統一されている。 |

| イ | PCと周辺機器の間の転送速度は、幾つかのモードからPC利用者自らが設定できる。 |

| ウ | 電力消費が少ない周辺機器は、電源に接続することなしにUSB接続するだけで電源供給を得ることができる。 |

| エ | パラレルインタフェースであるので、複数の周辺機器を接続しても、周辺機器ごとのデータ転送速度は遅くならない。 |

問 71

ユニバーサルデザインの考え方として、適切なものはどれか。

| ア | 一度設計したら、長期間にわたって変更しないで使えるようにする。 |

| イ | 世界中どの国で製造しても、同じ性能や品質の製品ができるようにする。 |

| ウ | なるべく単純に設計し、製造コストを減らすようにする。 |

| エ | 年齢、文化、能力の違いや障害の有無によらず、多くの人が利用できるようにする。 |

問 72

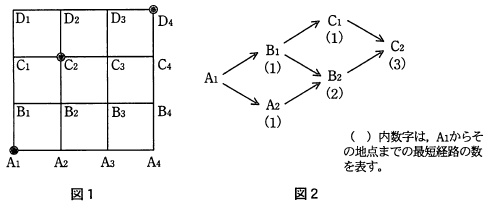

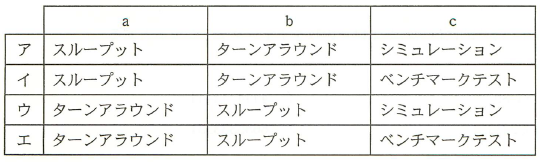

図1のA1地点からC2地点へ行くとき、通過する地点が最も少なくて済む最短経路は、図2のように数えることによって3通りであることが分かる。A1地点から、C2地点を経由して、D4地点へ行く最短経路は何通りあるか。

| ア | 6 |

| イ | 9 |

| ウ | 12 |

| エ | 20 |

問 73

電子商取引において、取引当事者から独立している第三者機関である認証局が発行するものはどれか。

| ア | 取引当事者の公開鍵に対するディジタル証明書 |

| イ | 取引当事者のディジタル署名 |

| ウ | 取引当事者のパスワード |

| エ | 取引当事者の秘密鍵に対するディジタル証明書 |

問 74

URLに関する説明として、適切なものはどれか。

| ア | Webページとブラウザとの通信プロトコルである。 |

| イ | Webページの更新履歴を知らせるメッセージである。 |

| ウ | Webページのコンテンツ(本文)を記述するための文法である。 |

| エ | Webページの場所を示すための表記法である。 |

問 75

銀行やクレジット会社などを装った偽のWebページを開設し、金融機関や公的機関などを装った偽の電子メールなどで、利用者を巧みに誘導して、暗証番号やクレジットカード番号などの個人情報を盗み取る行為を何というか。

| ア | クラッキング |

| イ | バッファオーバフロー |

| ウ | フィッシング |

| エ | ボット |

問 76

情報セキュリティポリシに関する考え方のうち、適切なものはどれか。

| ア | いかなる情報資産に対しても、実施する対策の費用は同一であることが望ましい。 |

| イ | 情報セキュリティポリシの構成要素の最上位にある情報セキュリティ基本方針は、経営者を始めとした幹部だけに開示すべきである。 |

| ウ | 情報セキュリティポリシの適用対象としては、社員だけでなく、パートなども含めた全従業員とすべきである。 |

| エ | 情報セキュリティポリシを初めて作成する場合は、同業他社のポリシをサンプルとして、できるだけそのまま利用することが望ましい。 |

問 77

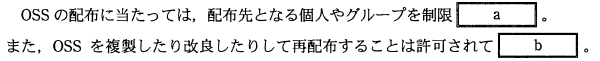

OSSに関する次の記述中のa、bに入れる字句の適切な組合せはどれか。

問 78

情報の"機密性"や"完全性"を維持するために職場で実施される情報セキュリティの活動 a~d のうち、適切なものだけをすべて挙げたものはどれか。

a PCは、始業時から終業時までロックせずに常に操作可能な状態にしておく。

b 重要な情報が含まれる資料やCD-Rなどの電子記録媒体は、利用時以外は施錠した棚に保管する。

c ファクシミリで送受信した資料は、トレイに放置せずにすぐに取り去る。

d ホワイトボードへの書き込みは、使用後直ちに消す。

| ア | a、b |

| イ | a、b、d |

| ウ | b、d |

| エ | b、c、d |

問 79

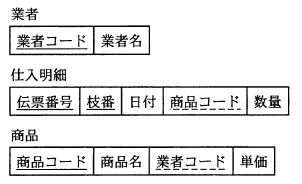

関係データベースで管理された場合、表にデータを追加する順序のうち、適切なものはどれか。ここで、下線は主キーを示し、破線は外部キーを示す。解答群の→はデータを追加する表の順序を示す。

| ア | "業者"表→"仕入明細"表→"商品"表 |

| イ | "業者"表→"商品"表→"仕入明細"表 |

| ウ | "仕入明細"表→"商品"表→"業者"表 |

| エ | "商品"表→"業者"表→"仕入明細"表 |

問 80

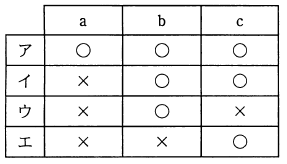

オンラインショッピングサイトに接続したとき、ブラウザにSSL鍵マークが表示された。さらに、サーバ証明書が、目的のオンラインショッピングサイトの運営者のものであることを確認した。このとき、次の a~cのうち、判断できるもの(○)と判断できないもの(×)の適切な組合せはどれか。

a アクセスしているショッピングサイト運営者の財務状況は安定している。

b アクセスしているショッピングサイトは偽のサイトではない。

c 利用者が入力した個人情報、注文情報を途中経路で盗み見られることはない。

問 81

シンクライアントの特徴として、適切なものはどれか。

| ア | 端末内にデータが残らないので、情報漏えい対策として注目されている。 |

| イ | データが複数のディスクに分散配置されるので、可用性が高い。 |

| ウ | ネットワーク上で、複数のサービスを利用する際に、最初に1回だけ認証を受ければすべてのサービスを利用できるので、利便性が高い。 |

| エ | パスワードに加えて指紋や虹(こう)彩による認証を行うので機密性が高い。 |

問 82

a、b、c、d ,e、f の6文字を任意の順で一列に並べたとき、aとbが両端になる場合は、何通りか。

| ア | 24 |

| イ | 30 |

| ウ | 48 |

| エ | 360 |

問 83

片面1層記録のDVD-Rは約4.7GBの記憶容量をもつ。1ページ当たり日本語700文字が印刷されている本の場合、約何万ページ分をこのDVD-Rに保存できるか。ここで、日本語1文字を表現するのに2バイトが必要であるとし、文字情報だけを記録するものとする。また1GBは10億バイトとする。

| ア | 42 |

| イ | 71 |

| ウ | 336 |

| エ | 671 |

問 84

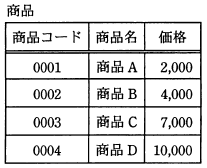

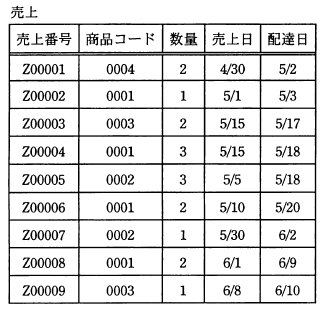

関係データベースで管理している"商品"表及び"売上"表を結合して商品の売上集計を行う。5月の売上合計金額が最も大きい商品はどれか。

| ア | 商品A |

| イ | 商品B |

| ウ | 商品C |

| エ | 商品D |

問 85

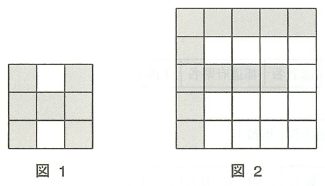

図を画素で表す手法を考える。図1の場合、3×3個の画素を左上から1行ずつ右方向へ1画素ずつ読み取り、黒ならB、白ならWと書くと"BWBBBBBWB"(9文字)となる。次に、BやWが n個連続する場合を"Bn"、"Wn" と表す(nは2以上の整数)と、図1は"BWB5WB"(6文字)と表現でき、この時の圧縮率を6/9=66.7%であると仮定する。図2の5×5の図形について同じ手法で表現すると圧縮率は何%か。

| ア | 48.0 |

| イ | 52.0 |

| ウ | 76.0 |

| エ | 88.0 |

問 86

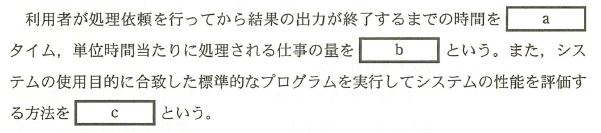

システムの性能を評価する指標と方法に関する次の記述中の a~c に入れる字句の適切な組合せはどれか。

問 87

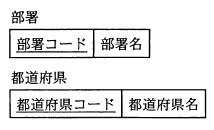

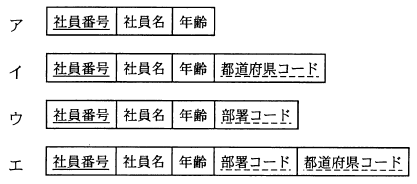

"部署"表、"都道府県"表及び"社員"表を結合して、A表を作成した。結合した"社員"表はどれか。ここで、下線は主キーを示し、破線は外部キーを示す。

問 88

9けたの数字に対して、次のルールでチェックディジットを最後尾に付けることにした。チェックディジットを付加した10けたの数字として、正しいものはどれか。

ルール1:各けたの数字を合計する。

ルール2:ルール1で得られた数が2けたになった場合には、得られた数の各けたの数字を合計する。この操作を、得られた数が1けたになるまで繰り返す。

ルール3:最終的に得られた1けたの数をチェックディジットとする。

| ア | 1234567890 |

| イ | 4444444444 |

| ウ | 5544332211 |

| エ | 6655333331 |

問 89

XXX中問A

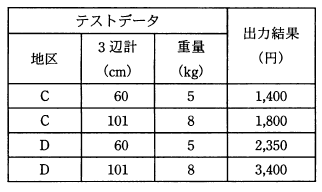

Mさんがプログラムのテストに使うデータを準備するために表2の出力結果表を作成した理由として、適切なものはどれか。

| ア | 処理の間違いが起こりそうなケースを洗い出して、そのケースのテストデータを準備し、プログラムの信頼性のテストを行うため。 |

| イ | プログラムに記述されている命令の実行順序を追跡するためのテストデータを準備し、設計どおりの順序で命令が実行されるかどうかをテストするため。 |

| ウ | 要件から考えられるケースの中から、発生頻度の高そうなケースを選んでテストデータを準備し、少ないテストデータで効率的にテストを行うため。 |

| エ | 要件から考えられるケースを網羅するテストデータを準備し、すべてのケースを漏れなくテストするため。 |

問 90

表2の出力結果表のaに入る予想出力はどれか。

| ア | 1,300 |

| イ | 1,600 |

| ウ | 2,000 |

| エ | 3,400 |

問 91

次の表は、テストデータ(地区、3辺計、重量)を用いて実際にテストを行った結果の一部である。この結果として適切なものはどれか。

| ア | 3辺が60cmで重量が5kgの時の出力結果に誤りがある。 |

| イ | サイズ区分が区分3のときの出力結果に誤りがある。 |

| ウ | 出力結果に誤りはない。 |

| エ | 地区Cの出力結果だけに誤りがある。 |

問 92

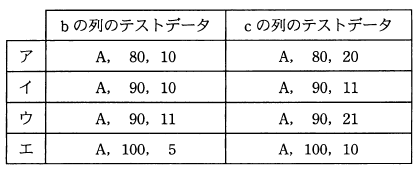

表2の出力結果表のb、c で示すそれぞれの列のテストデータ(地区、3辺計、重量)の組合せとして、適切なものはどれか。

問 93

XXX中問B

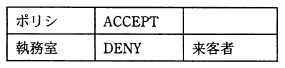

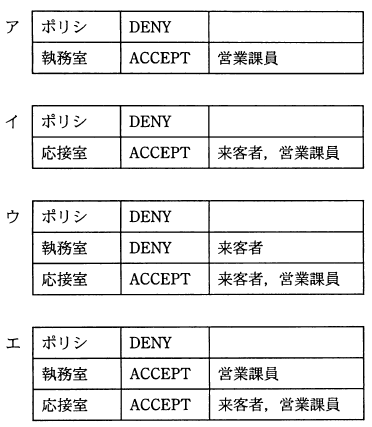

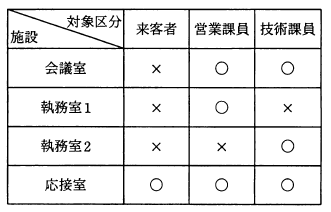

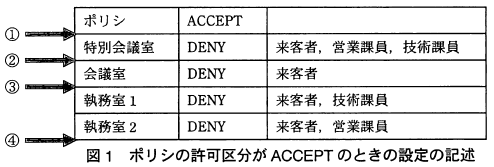

表の許可区分の設定について、ポリシの許可区分をACCEPTにしたときの設定の記述は次の図になる。表の設定について、ポリシの許可区分をDENYにしたときの設定の記述はどれか。

問 94

次の表に示す許可区分の設定について、ポリシの許可区分をDENYにしたときの設定の記述は、形式1を記述する行を含めて、最低何行必要か。

| ア | 4 |

| イ | 5 |

| ウ | 6 |

| エ | 7 |

問 95

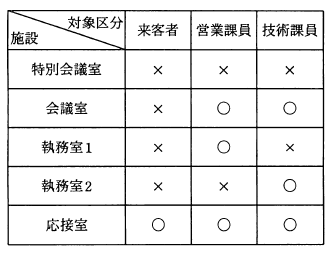

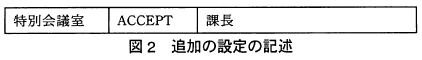

次の表に示す許可区分の設定について、ポリシの許可区分をACCEPTにしたときの設定の記述は図1である。新たに、課長に対して特別会議室の入室を許可することになり、"課長"という対象区分を設け、図2の設定の記述を追加することにした。図1に、図2の設定を追加する位置として、適切な位置は①~④のどれか。

なお、"課長"の対象区分には営業課長と技術課長が属しており、それぞれの課長はそれぞれの所属課員の対象区分にも属している。管理対象者が二つの対象区分に属する場合、設定の記述の評価において、施設と一方の対象区分との組合せと合致する行が見つかれば、その行の許可区分が適用される。

| ア | ① |

| イ | ② |

| ウ | ③ |

| エ | ④ |

問 96

新たに施設や対象区分を追加する際に、形式2による設定に漏れがあった場合、防犯の観点に立ったときの形式1によるポリシの許可区分の設定方法として、適切なものはどれか。

| ア | 設定に漏れがあった場合、入室できないようにACCEPTに設定する。 |

| イ | 設定に漏れがあった場合、入室できないようにDENYに設定する。 |

| ウ | 設定に漏れがあった場合でも入室できるようにACCEPTに設定する。 |

| エ | 設定に漏れがあった場合でも入室できるようにDENYに設定する |

問 97

XXX中問C

Fさんは、全体の作業時間を求めるために表の内容を整理することにした。Fさんは、一連の作業の中で並行して実施可能な作業を抜き出した。並行して実施可能な作業の組合せをすべて挙げているものはどれか。ここで、括弧内は並行して実施可能な作業を示している。

| ア | (②、③) |

| イ | (②、③)と(④、⑤、⑥) |

| ウ | (②、③)と(⑤、⑥、⑦) |

| エ | (⑤、⑥、⑦) |

問 98

Fさんは全体の作業時間を考える上で、表の各作業の順序を時間を検討した。このとき、クリティカルパス上の作業の順序を示しているものはどれか。ここで、矢印は作業の順序を示している。

| ア | ①→②→④→⑤→⑧ |

| イ | ①→②→④→⑥→⑧ |

| ウ | ①→③→④→⑥→⑧ |

| エ | ①→③→④→⑦→⑧ |

問 99

Fさんは表の作業全体が最も早く終了する時間を求めた。その時間は何時間か。

| ア | 10 |

| イ | 10.5 |

| ウ | 11 |

| エ | 11.5 |

問 100

Fさんが全体の作業時間を求めたところ、当初想定していた時間より長くなったので、時間を短縮することを検討するように先輩から指示された。表に示される全体の作業時間を最も短縮できる方策はどれか。

なお、並行して実施可能な作業はすべて並行して実施するものとする。

| ア | 作業②を1.5時間短縮する。 |

| イ | 作業④を1.5時間短縮する。 |

| ウ | 作業⑤を1.5時間短縮する。 |

| エ | 作業⑥を2時間短縮する。 |

問題目次

| 問1 | 電子メールの送信例のうち、受信者への配慮の観点から、最も適切... |

| 問2 | システムの構築プロジェクトを開始するにあたり、”品質”, ”... |

| 問3 | アウトソーシング形態の一つであるオフショアアウトソーシングの... |

| 問4 | 複数のシステム開発ベンダからRFPに基づいた提案を受けた。開... |

| 問5 | PCやサーバ、ネットワークなどの情報通信機器の省エネや資源の... |

| 問6 | ワークフローシステムの活用事例として、最も適切なものはどれか... |

| 問7 | 業界内の企業の地位は、リーダ、チャレンジャ、フォロワ、ニッチ... |

| 問8 | 新規システムの構築を、新規開発又はパッケージ採用によって実施... |

| 問9 | 物流や販売などの部門ごとに散在していた、過去から現在までの全... |

| 問10 | A社では、自社で働いている派遣会社B社からの派遣社員の就業管... |

| 問11 | 本部が契約した加盟店に対して、営業権や商標の使用権、出店や運... |

| 問12 | 意匠法における意匠の説明として、最も適切なものはどれか。 |

| 問13 | JIS Q 9000では、品質とは”本来備わっている特性の集... |

| 問14 | ある工場では、部品A、Bから成る製品Pを組立生産している。部... |

| 問15 | JANコードを構成している項目の組合せのうち、適切なものはど... |

| 問16 | バランススコアカードで企業業績を評価する四つの視点として一般... |

| 問17 | 経営戦略に基づいた情報システム戦略の策定とその実現に直接の責... |

| 問18 | A社では前年度に実施したビジネス戦略の評価を進めている。表に... |

| 問19 | 損益計算書に記載される A~E の五つの利益のうち、Cに当て... |

| 問20 | ベンダに対して行う検収を説明したものはどれか。 |

| 問21 | 財務諸表のうち、”営業活動”, ”投資活動”, ”財務活動”... |

| 問22 | CSRの説明として、最も適切なものはどれか。 |

| 問23 | A作業, B作業, C作業からなる図のような業務プロセスがあ... |

| 問24 | 住宅建材の製造・販売を行うA社は、物流業務の問題と、それを解... |

| 問25 | ERPの説明として、最も適切なものはどれか。 |

| 問26 | A社は製品Bの製造及び販売を行っている。このとき、製品Bの総... |

| 問27 | MOTの説明として、適切なものはどれか。 |

| 問28 | 別段の取り決めがない請負契約の場合、民法に基づき、当事者であ... |

| 問29 | 経営戦略の目標や目的を達成する上で、重要な要因を表すものはど... |

| 問30 | 災害による事業中断へのリスク対策として、データセンタを関東と... |

| 問31 | 業務をモデリングする際のモデリング手法の適切な組合せはどれか... |

| 問32 | CD-ROMに記録されたPCのソフトウェアパッケージを購入す... |

| 問33 | ITサービスマネジメントのプロセスには、インシデント管理、問... |

| 問34 | システムを上流工程から下流工程まで順番に進めるとき、システム... |

| 問35 | 内部統制が有効に機能していることを継続的に評価するプロセスは... |

| 問36 | システム監査の流れの中で、被監査側が実施するものはどれか。 |

| 問37 | ITサービスマネジメントにおけるインシデントはどれか。 |

| 問38 | ソフトウェアの品質評価の基準である品質特性には、機能性、信頼... |

| 問39 | 情報システムの運用状況を監査する場合、監査人として適切な立場... |

| 問40 | ソフトウェアベンダから提供されたセキュリティパッチの内容を確... |

| 問41 | システム開発プロセスには、システム要件定義、システム方式設計... |

| 問42 | 利用部門からの要望を受けて、開発部門でシステム開発のプロジェ... |

| 問43 | 変数の命名規則やコメントの書き方など、プログラムの標準的な記... |

| 問44 | プロジェクトメンバの間で、プロジェクトに関する決定事項を明確... |

| 問45 | ソフトウェア開発で利用する手法に関する記述 a~cと名称の適... |

| 問46 | 図のアローダイアグラムで示される日程のプロジェクトが開始され... |

| 問47 | 現行システムを新システムに切り替えるにあたり、現行システムか... |

| 問48 | システム開発プロセスを要件定義、外部設計、内部設計、プログラ... |

| 問49 | システム開発プロセスには、システム要件定義、ソフトウェア要件... |

| 問50 | セキュリティワイヤの用途として、適切なものはどれか。 |

| 問51 | システム開発プロジェクトにおいて、成果物の品質を評価するため... |

| 問52 | プロジェクトマネジメントにおけるWBSの要素分解に関する記述... |

| 問53 | 情報セキュリティにおける”完全性”が損なわれる行為はどれか。 |

| 問54 | Java言語に関する記述として、適切なものはどれか。 |

| 問55 | データ通信における暗号化技術に関する記述のうち、適切なものは... |

| 問56 | 文書の構造などに関する指定を記述する、”<” と ”>”に囲... |

| 問57 | クロック周波数2GHzのプロセッサにおいて一つの命令が5クロ... |

| 問58 | 情報セキュリティマネジメントシステム(ISMS)のPDCA(... |

| 問59 | クッキー(cookie)に関する記述 a~cのうち、適切なも... |

| 問60 | インターネットでは、通信プロトコルとして使用されてきたIPv... |

| 問61 | 表計算ソフトを用いて社員コード中のチェックディジットを検算す... |

| 問62 | シングルサインオンの説明として、適切なものはどれか。 |

| 問63 | 関係データベースを構築するに当たり、データの正規化を行う目的... |

| 問64 | 三つの装置A、B、Cの稼働率はそれぞれ0.90、0.95、0... |

| 問65 | ネットワークを介したアプリケーション間の通信を実現するために... |

| 問66 | |

| 問67 | PCのファイルシステムの役割として、適切なものはどれか。 |

| 問68 | 任意の8ビットをデータXと、8ビットのデータ00001111... |

| 問69 | 二つの変数xとyに対して、次の手続きを(1)から順に実行する... |

| 問70 | USBは、PCにハードディスク、プリンタなどの様々な周辺機器... |

| 問71 | ユニバーサルデザインの考え方として、適切なものはどれか。 |

| 問72 | 図1のA<sub>1</sub>地点からC<sub>2</s... |

| 問73 | 電子商取引において、取引当事者から独立している第三者機関であ... |

| 問74 | URLに関する説明として、適切なものはどれか。 |

| 問75 | 銀行やクレジット会社などを装った偽のWebページを開設し、金... |

| 問76 | 情報セキュリティポリシに関する考え方のうち、適切なものはどれ... |

| 問77 | OSSに関する次の記述中のa、bに入れる字句の適切な組合せは... |

| 問78 | 情報の”機密性”や”完全性”を維持するために職場で実施される... |

| 問79 | 関係データベースで管理された場合、表にデータを追加する順序の... |

| 問80 | オンラインショッピングサイトに接続したとき、ブラウザにSSL... |

| 問81 | シンクライアントの特徴として、適切なものはどれか。 |

| 問82 | a、b、c、d ,e、f の6文字を任意の順で一列に並べたと... |

| 問83 | 片面1層記録のDVD-Rは約4.7GBの記憶容量をもつ。1ペ... |

| 問84 | 関係データベースで管理している”商品”表及び”売上”表を結合... |

| 問85 | 図を画素で表す手法を考える。図1の場合、3×3個の画素を左上... |

| 問86 | システムの性能を評価する指標と方法に関する次の記述中の a~... |

| 問87 | ”部署”表、”都道府県”表及び”社員”表を結合して、A表を作... |

| 問88 | 9けたの数字に対して、次のルールでチェックディジットを最後尾... |

| 問89 | XXX中問AMさんがプログラムのテストに使うデータを準備する... |

| 問90 | 表2の出力結果表のaに入る予想出力はどれか。 |

| 問91 | 次の表は、テストデータ(地区、3辺計、重量)を用いて実際にテ... |

| 問92 | 表2の出力結果表のb、c で示すそれぞれの列のテストデータ(... |

| 問93 | XXX中問B表の許可区分の設定について、ポリシの許可区分をA... |

| 問94 | 次の表に示す許可区分の設定について、ポリシの許可区分をDEN... |

| 問95 | 次の表に示す許可区分の設定について、ポリシの許可区分をACC... |

| 問96 | 新たに施設や対象区分を追加する際に、形式2による設定に漏れが... |

| 問97 | XXX中問CFさんは、全体の作業時間を求めるために表の内容を... |

| 問98 | Fさんは全体の作業時間を考える上で、表の各作業の順序を時間を... |

| 問99 | Fさんは表の作業全体が最も早く終了する時間を求めた。その時間... |

| 問100 | Fさんが全体の作業時間を求めたところ、当初想定していた時間よ... |