基本情報技術者午前

2015(平成27年)/春期分

問 1

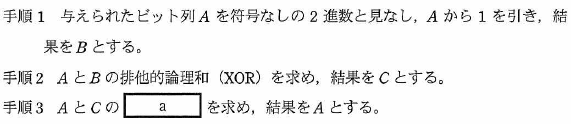

次に示す手順は、列中の少なくとも一つは1であるビット列が与えられたとき、最も右にある1を残し、ほかのビットをすべて0にするアルゴリズムである。

例えば、00101000が与えられたとき、00001000が求まる。aに入る論理演算はどれか。

| ア | 排他的論理和(XOR) |

| イ | 否定論理積(NAND) |

| ウ | 論理積(AND) |

| エ | 論理和(OR) |

問 2

桁落ちの説明として、適切なものはどれか。

| ア | 値がほぼ等しい浮動小数点数同士の減算において、有効桁数が大幅に減ってしまうことである。 |

| イ | 演算結果が、扱える数値の最大値を超えることによって生じる誤差のことである。 |

| ウ | 浮動小数点数の演算結果について、最小の桁より小さい部分の四捨五入、切上げ又は切捨てを行うことによって生じる誤差のことである。 |

| エ | 浮動小数点の加算において、一方の数値の下位の桁が結果に反映されないことである。 |

問 3

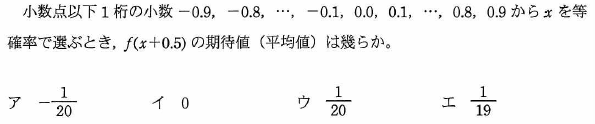

次の例に示すように、関数f (x )はx 以下で最大の整数を表す。

f (1.0) = 1

f (0.9) = 0

f (-0.4) = -1

問 4

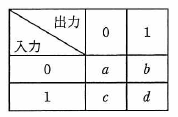

入力されたビットに対して出力されるビットが0か1のいずれかである確率を遷移確率という。

遷移確率を表にしたとき、a 、b 、c 、d の関係はどれか。

| ア | a + b + c + d = 1 |

| イ | a + b = 1、c + d = 1 |

| ウ | a + c = 1、b + d = 1 |

| エ | a + d = 1、b + c = 1 |

問 5

キューに関する記述として、最も適切なものはどれか。

| ア | 最後に格納されたデータが最初に取り出される。 |

| イ | 最初に格納されたデータが最初に取り出される。 |

| ウ | 添字を用いて特定のデータを参照する。 |

| エ | 二つ以上のポインタを用いてデータの階層関係を表現する。 |

問 6

整列されたn 個のデータの中から、求める要素を2分探索法で探索する。 この処理の計算量のオーダを表す式はどれか。

| ア | log n |

| イ | n |

| ウ | n2 |

| エ | n log n |

問 7

再入可能プログラムの特徴はどれか。

| ア | 主記憶上のどこのアドレスに配置しても、実行することができる。 |

| イ | 手続の内部から自分自身を呼び出すことができる。 |

| ウ | 必要な部分を補助記憶装置から読み込みながら動作する。 主記憶領域の大きさに制限があるときに、有効な手法である。 |

| エ | 複数のタスクからの呼出しに対して、並行して実行されても、それぞれのタスクに正しい結果を返す。 |

問 8

Javaのプログラムにおいて、よく使われる機能などを部品化し、再利用できるようにコンポーネント化するための仕様はどれか。

| ア | JavaBeans |

| イ | JavaScript |

| ウ | Javaアプリケーション |

| エ | Javaアプレット |

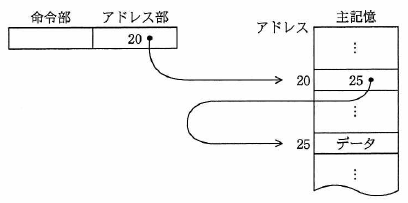

問 9

主記憶のデータを図のように参照するアドレス指定方式はどれか。

| ア | 間接アドレス指定 |

| イ | 指標アドレス指定 |

| ウ | 相対アドレス指定 |

| エ | 直接アドレス指定 |

問 10

メモリのエラー検出及び訂正にECCを利用している。 データバス幅2nビットに対して冗長ビットがn + 2ビット必要なとき、128ビットのデータバス幅に必要な冗長ビットは何ビットか。

| ア | 7 |

| イ | 8 |

| ウ | 9 |

| エ | 10 |

問 11

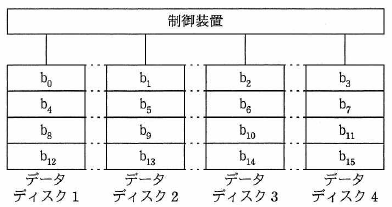

図に示すように、データを細分化して複数台のディスクに格納することを何と呼ぶか。

ここで、b0~b15はデータがビットごとにデータディスクに格納される順番を示す。

| ア | ストライピング |

| イ | ディスクキャッシュ |

| ウ | ブロック化 |

| エ | ミラーリング |

問 12

回転数が4,200回/分で、平均位置決め時間が5ミリ秒の磁気ディスク装置がある。 この磁気ディスク装置の平均待ち時間は何ミリ秒か。 ここで、平均待ち時間は、平均位置決め時間と平均回転待ち時間の合計である。

| ア | 7 |

| イ | 10 |

| ウ | 12 |

| エ | 14 |

問 13

仮想化マシン環境を物理マシン20台で運用しているシステムがある。

次の運用条件のとき、物理マシンが最低何台停止すると縮退運転になるか。

[運用条件]

(1) 物理マシンが停止すると、そこで稼働していた仮想マシンは他の全ての物理マシンで均等に稼働させ、使用していた資源も同様に配分する。

(2) 物理マシンが20台のときに使用する資源は、全ての物理マシンにおいて70%である。

(3) 1台の物理マシンで使用している資源が90%を超えた場合、システム全体が縮退運転となる。

(4) (1)~(3)以外の条件は考慮しなくてよい。

| ア | 2 |

| イ | 3 |

| ウ | 4 |

| エ | 5 |

問 14

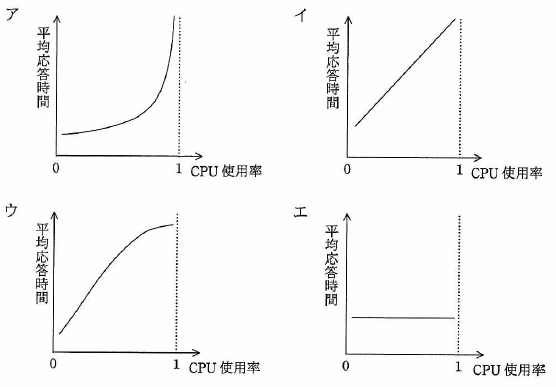

オンラインリアルタイムシステムにおけるCPUの使用率と平均応答時間の関係を表したグラフとして、適切なものはどれか。

ここで、トランザクションの発生はポアソン分布に従い、その処理時間は指数分布に従うものとする。

問 15

稼働率が最も高いシステム構成はどれか。 ここで、並列に接続したシステムは、少なくともそのうちのどれか一つが稼働していればよいものとする。

| ア | 稼働率70%の同一システムを四つ並列に接続 |

| イ | 稼働率80%の同一システムを三つ並列に接続 |

| ウ | 稼働率90%の同一システムを二つ並列に接続 |

| エ | 稼働率99%の単一システム |

問 16

コンピュータシステムの信頼性に関する記述のうち、適切なものはどれか。

| ア | システムの遠隔保守は、MTTRを長くし、稼働率を向上させる。 |

| イ | システムの稼働率は、MTTRとMTBFを長くすることで向上する。 |

| ウ | システムの構成が複雑なほど、MTBFは長くなる |

| エ | システムの予防保守は、MTBFを長くするために行う。 |

問 17

スプーリングの説明として、適切なものはどれか。

| ア | キーボードからの入力データを主記憶のキューに一旦保存しておく。 |

| イ | システムに投入されたジョブの実行順序を、その特性や優先順位に応じて決定する。 |

| ウ | 通信データを直接通信相手の装置に送らず、あらかじめ登録しておいた代理に送る。 |

| エ | プリンタなどの低速な装置への出力データを一旦高速な磁気ディスクに格納しておき、その後に目的の装置に出力する。 |

問 18

仮想記憶方式のコンピュータシステムにおいて処理の多重度を増やしたところ、ページイン、ページアウトが多発して、システムの応答速度が急激に遅くなった。 このような現象を何というか。

| ア | オーバレイ |

| イ | スラッシング |

| ウ | メモリコンパクション |

| エ | ロールアウト |

問 19

ノンプリエンプティブなスケジューリング方式の説明として、適切なものはどれか。

| ア | 新しいタスクが実行可能状態になるたびに、各タスクの残りの実行時間を評価し、その時間が短いものから順に実行する。 |

| イ | 実行状態としたタスクが決められた時間内に待ち状態に選移しないときに、そのタスクを中断して実行待ち行列にある次のタスクを実行状態とする。 |

| ウ | 実行状態としたタスクが自ら待ち状態に遷移するか終了するまで、他のタスクを実行状態とすることができない。 |

| エ | タスクが実行可能状態になったときに、そのタスクの優先度と、その時、実行状態であるタスクの優先度とを比較して、優先度が高い方のタスクを実行状態とする。 |

問 20

ページング方式の仮想記憶において、ページ書換えアルゴリズムにLRU方式を採用する。 主記憶に割り当てられるページ枠が4のとき、ページ1、2、3、4、5、2、1、3、2、6の順にアクセスすると、ページ6をアクセスする時点で書き換えられるページはどれか。 ここで、初期状態では主記憶にどのページも存在しないものとする。

| ア | 1 |

| イ | 2 |

| ウ | 4 |

| エ | 5 |

問 21

出力待ちの印刷要求を、同一機種の3台のプリンタA~CのうちAから順に空いているプリンタに割り当てる(Cの次は再びAに戻る)システムがある。 印刷要求の印刷時間が出力待ち順に5、12、4、3、10、4(分)である場合、印刷に要した時間の長い順にプリンタを並べたのはどれか。 ここで、初期状態ではプリンタはすべて空いているものとする。

| ア | A、B、C |

| イ | B、A、C |

| ウ | B、C、A |

| エ | C、B、A |

問 22

SRAMと比較した場合のDRAMの特徴はどれか。

| ア | 主にキャッシュメモリとして使用される。 |

| イ | データを保持するためのリフレッシュ又はアクセス動作が不要である。 |

| ウ | メモリセル構成が単純なので、ビット当たりの単価が安くなる。 |

| エ | メモリセルにフリップフロップを用いてデータを保存する。 |

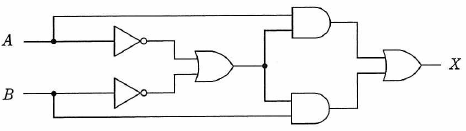

問 23

問 24

ビットマップフォントよりも、アウトラインフォントの利用が適しているケースはどれか。

| ア | 英数字だけでなく、漢字も表示する。 |

| イ | 各文字の幅を一定にして表示する。 |

| ウ | 画面上にできるだけ高速に表示する。 |

| エ | 文字を任意の倍率に拡大して表示する。 |

問 25

テクスチャマッピングを説明したものはどれか。

| ア | 光源からの反射や屈折、透過を計算し描画していく。 |

| イ | 光源と物体の形状などに基づいて、表示するときに陰影をつける。 |

| ウ | 表示画面からはみ出す箇所をあらかじめ見つけ、表示対象から外す。 |

| エ | 物体の表面に画像を貼り付けることによって、表面の質感を表現する。 |

問 26

DBMSが、3層スキーマアーキテクチャを採用する目的として、適切なものはどれか。

| ア | 関係演算によって元の表から新たな表を導出し、それが実在しているように見せる。 |

| イ | 対話的に使われるSQL文を、アプリケーションプログラムからも使えるようにする。 |

| ウ | データの物理的な格納構造を変更しても、アプリケーションプログラムに影響が及ばないようにする。 |

| エ | プログラム言語を限定して、アプリケーションプログラムとDBMSを緊密に結合する。 |

問 27

クライアントサーバシステムにおいて、クライアント側からストアドプロシージャを利用したときの利点として、適切なものはどれか。

| ア | クライアントとサーバ間の通信量を削減できる。 |

| イ | サーバ内でのデータベースファイルへのアクセス量を削減できる。 |

| ウ | サーバのメモリ使用量を削減できる。 |

| エ | データの格納領域を削減できる。 |

問 28

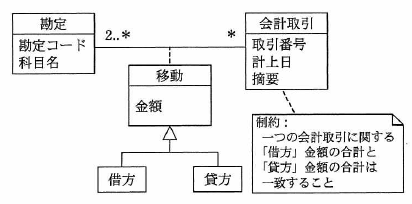

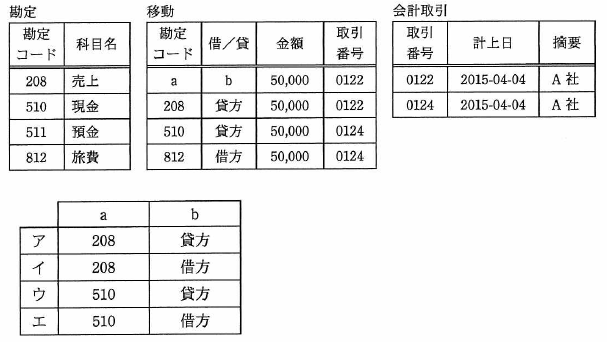

図のデータモデルを三つの表で実装する。

このとき、“A社への売上50,000円を、2015年4月4日に現金勘定に計上した”ことを記録する“移動”表のa、bの適切な組合せはどれか。

ここで、モデルの表記にはUMLを用いる。

問 29

新たにデータ項目の命名規約を設ける場合、次の命名規約だけでは回避できない問題はどれか。

[命名規約]

(1) データ項目名の末尾には必ず“名”、“コード”、“数”、“金額”、“年月日”などの区分語を付与し、区分語ごとに定めたデータ型にする。

(2) データ項目名と意味を登録した辞書を作成し、異音同義語や同音異義語が発生しないようにする。

| ア | データ項目“受信年月日”のデータ型として、日付型と文字列型が混在する。 |

| イ | データ項目“受注金額”の取り得る値の範囲がテーブルによって異なる。 |

| ウ | データ項目“賞与金額”と同じ意味で“ボーナス金額”というデータ項目がある。 |

| エ | データ項目“取引先”が、“取引先コード”か“取引先名”か、判別できない。 |

問 30

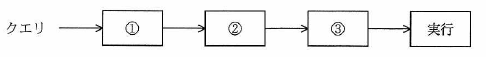

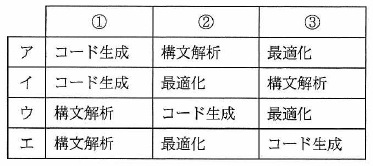

図は、DBMSが受け付けたクエリを実行するまでの処理の流れを表している。

①~③に入る処理の組合せとして、適切なものはどれか。

問 31

10Mバイトのデータを100,000ビット/秒の回線を使って転送するとき、転送時間は何秒か。 ここで、回線の伝送効率を50%とし、1Mバイト = 106バイトとする。

| ア | 200 |

| イ | 400 |

| ウ | 800 |

| エ | 1,600 |

問 32

CSMA/CD方式のLANに接続されたノードの送信動作に関する記述として、適切なものはどれか。

| ア | 各ノードに論理的な順位付けを行い、送信権を順次受け渡し、これを受け取ったノードだけが送信を行う。 |

| イ | 各ノードは伝送媒体が使用中かどうかを調べ、使用中でなければ送信を行う。 衝突を検出したらランダムな時間経過後に再度送信を行う。 |

| ウ | 各ノードを環状に接続して、送信権を制御するための特殊なフレームを巡回させ、これを受け取ったノードだけが送信を行う。 |

| エ | タイムスロットを割り当てられたノードだけが送信を行う。 |

問 33

LAN間接続装置に関する記述のうち、適切なものはどれか。

| ア | ゲートウェイは、OSI基本参照モデルにおける第1~3層だけのプロトコルを変換する。 |

| イ | ブリッジは、IPアドレスを基にしてフレームを中継する。 |

| ウ | リピータは、同種のセグメント間で信号を増幅することによって伝送距離を延長する。 |

| エ | ルータは、MACアドレスを基にしてフレームを中継する。 |

問 34

IPv6のIPアドレスは何ビットか。

| ア | 32 |

| イ | 64 |

| ウ | 128 |

| エ | 256 |

問 35

TCP/IPを利用している環境で、電子メールに画像データなどを添付するための規格はどれか。

| ア | JPEG |

| イ | MIME |

| ウ | MPEG |

| エ | SMTP |

問 36

IPv4のグローバルIPアドレスはどれか。

| ア | 118.151.146.138 |

| イ | 127.158.32.134 |

| ウ | 172.22.151.43 |

| エ | 192.168.38.158 |

問 37

キーロガーの悪用例はどれか。

| ア | 通信を行う2者間の経路上に割り込み、両者が交換する情報を収集し、改ざんする。 |

| イ | ネットバンキング利用時に、利用者が入力したパスワードを収集する。 |

| ウ | ブラウザでの動画閲覧時に、利用者の意図しない広告を勝手に表示する。 |

| エ | ブラウザの起動時に、利用者がインストールしていないツールパーを勝手に表示する。 |

問 38

ディジタル署名における署名鍵の用い方と、ディジタル署名を行う目的のうち、適切なものはどれか。

| ア | 受信者が署名鍵を使って、暗号文を元のメッセージに戻すことができるようにする。 |

| イ | 送信者が固定文字列を付加したメッセージを、署名鍵を使って暗号化することによって、受信者がメッセージの改ざん部位を特定できるようにする。 |

| ウ | 送信者が署名鍵を使って署名を作成し、それをメッセージに付加することによって、受信者が送信者を確認できるようにする。 |

| エ | 送信者が署名鍵を使ってメッセージを暗号化することによって、メッセージの内容を関係者以外に分からないようにする。 |

問 39

データベースで管理されるデータの暗号化に用いることができ、かつ、暗号化と復号とで同じ鍵を使用する暗号化方式はどれか。

| ア | AES |

| イ | PKI |

| ウ | RSA |

| エ | SHA-256 |

問 40

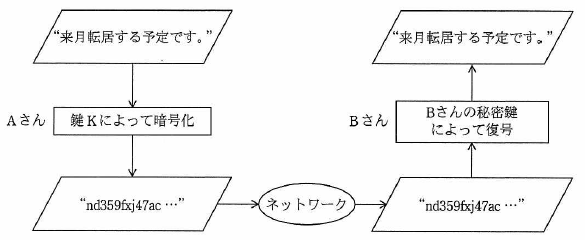

公開鍵暗号方式を用いて、図のようにAさんからBさんへ、他人に秘密にしておきたい文章を送るとき、暗号化に用いる鍵Kとして、適切なものはどれか。

| ア | Aさんの公開鍵 |

| イ | Aさんの秘密鍵 |

| ウ | Bさんの公開鍵 |

| エ | 共通の秘密鍵 |

問 41

バイオメトリクス認証には、身体的特徴を抽出して認証する方式と行動的特徴を抽出して認証する方式がある。 行動的特徴を用いているものはどれか。

| ア | 血管の分岐点の分岐角度や分岐点間の長さから特徴を抽出して認証する。 |

| イ | 署名するときの速度や筆圧から特徴を抽出して認証する。 |

| ウ | どう孔から外側に向かって発生するカオス状のしわの特徴を抽出して認証する。 |

| エ | 隆線によって形作られる紋様からマニーシャと呼ばれる特徴点を抽出して認証する。 |

問 42

SQLインジェクション攻撃の説明はどれか。

| ア | Webアプリケーションに問題があるとき、悪意のある問合せや操作を行う命令文を入力して、データベースのデータを不正に取得したり改ざんしたりする攻撃 |

| イ | 悪意のあるスクリプトを埋め込んだWebページを訪問者に閲覧させて、別のWebサイトで、その訪問者が意図しない操作を行わせる攻撃 |

| ウ | 市販されているDBMSの脆弱性を利用することによって、宿主となるデータベーサーバを探して自己伝染を繰り返し、インターネットのトラフイツクを急増させる攻撃 |

| エ | 訪問者の入力データをそのまま画面に表示するWebサイトに対して、悪意のあるスクリプトを埋め込んだ入力データを送ることによって、訪問者のブラウザで実行させる攻撃 |

問 43

Webサーバのコンテンツの改ざんを検知する方法のうち、最も有効なものはどれか。

| ア | Webサーバのコンテンツの各ファイルの更新日を保管しておき、定期的に各ファイルの更新日と比較する。 |

| イ | Webサーバのコンテンツの各ファイルのハッシュ値を保管しておき、定期的に各ファイルから生成したハッシュ値と比較する。 |

| ウ | Webサーバのメモリ使用率を定期的に確認し、バッファオーバフローが発生していないことを確認する。 |

| エ | Webサーバへの通信を監視し、HTTP、HTTPS以外の通信がないことを確認する。 |

問 44

ファイルの属性情報として、読取り、書込み、実行の権限を独立に設定できるOSがある。

この3種類の権限は、それぞれ1ビットを使って許可、不許可を設定する。

この3ビットを8進数表現0~7の数字で設定するとき、次の試行結果から考えて、適切なものはどれか。

[試行結果]

① 0を設定したら、読取り、書込み、実行ができなくなった。

② 3を設定したら、読取りと書込みはできたが、実行ができなくなった。

③ 7を設定したら、読取り、書込み、実行ができるようになった。

| ア | 2を設定すると、読取りと実行ができる。 |

| イ | 4を設定すると、実行だけができる。 |

| ウ | 5を設定すると、書込みだけができる。 |

| エ | 6を設定すると、読取りと書込みができる。 |

問 45

社員が利用するスマートフォンにディジタル証明書を導入しておくことによって、当該スマートフォンから社内システムへアクセスがあったときに、社内システム側で確認できるようになることはどれか。

| ア | 当該スマートフォンがウイルスに感染していないこと |

| イ | 当該スマートフォンが社内システムへのアクセスを許可されたデバイスであること |

| ウ | 当該スマートフォンのOSに最新のセキュリティパッチが適用済みであること |

| エ | 当該スマートフォンのアプリケーションが最新であること |

問 46

コンピュータやネットワークのセキュリティ上の脆弱性を発見するために、システムを実際に攻撃して侵入を試みる手法はどれか。

| ア | ウォークスルー |

| イ | ソフトウェアインスペクション |

| ウ | ペネトレーションテスト |

| エ | リグレッションテスト |

問 47

E-R図の説明はどれか。

| ア | オブジェクト指向モデルを表現する図である。 |

| イ | 時間や行動などに応じて、状態が変化する状況を表現する図である。 |

| ウ | 対象とする世界を実体と関連の二つの概念で表現する図である。 |

| エ | データの流れを視覚的にわかりやすく表現する図である。 |

問 48

オブジェクト指向の考え方に基づくとき、一般に“自動車”のサブクラスといえるものはどれか。

| ア | エンジン |

| イ | 製造番号 |

| ウ | タイヤ |

| エ | トラック |

問 49

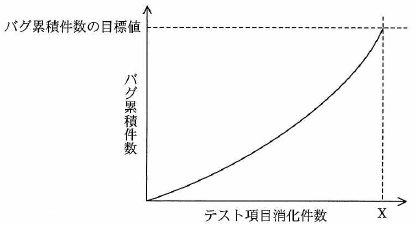

図は、テスト項目消化件数Xにおいて、目標のバグ累積件数に到達したことを示す。

この図の状況の説明として、適切なものはどれか。

| ア | テスト工程が順調に終了したことを示す。 |

| イ | テスト前段階での机上チェックやシミュレーションが十分されていることを示す。 |

| ウ | まだ多くのバグが内在している可能性があることを示す。 |

| エ | 目標のバグ累積件数が達成されたので、出荷してもよいことを示す。 |

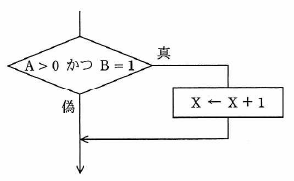

問 50

図の構造をもつプログラムに対して、ホワイトボックステストのテストケースを設計するとき、少なくとも実施しなければならないテストケース数が最大になるテスト技法はどれか。

| ア | 条件網羅 |

| イ | 判定条件網羅 |

| ウ | 複数条件網羅 |

| エ | 命令網羅 |

問 51

XP(Extreme Programming)において、実践することが提唱されているものはどれか。

| ア | 構造化設計 |

| イ | テストツールの活用 |

| ウ | ペアプログラミング |

| エ | ユースケースの活用 |

問 52

プロジェクトに関わるステークホルダの説明のうち、適切なものはどれか。

| ア | 組織の内部に属しており、組織の外部にいることはない。 |

| イ | プロジェクトに直接参加し、間接的な関与に留まることはない。 |

| ウ | プロジェクトの成果が、自らの利益になる者と不利益になる者がいる。 |

| エ | プロジェクトマネージャのように、個人として特定できることが必要である。 |

問 53

プロジェクトスコープマネジメントにおいて、WBS作成のプロセスで行うことはどれか。

| ア | 作業の工数を算定してコストを見積もる。 |

| イ | 作業を階層的に細分化する。 |

| ウ | 作業を順序付けして、スケジュールとして組み立てる。 |

| エ | 成果物を生成するアクティビティを定義する。 |

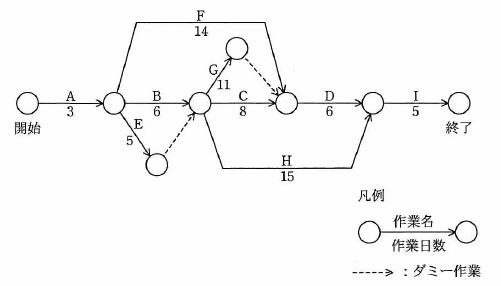

問 54

図は、あるプロジェクトの作業(A~I)とその作業日数を表している。

このプロジェクトが完了するまでに必要な最短日数は何日か。

| ア | 27 |

| イ | 28 |

| ウ | 29 |

| エ | 31 |

問 55

システムが正常に稼働するかどうかを確認するために、システムの利用部門の利用者と情報システム部門の運用者が合同で、本稼働前に運用テストを実施することになった。 利用者が優先して確認すべき事項はどれか。

| ア | オンライン処理、バッチ処理などが、運用手順どおりに稼働すること |

| イ | 決められた業務手順どおりに、システムが稼働すること |

| ウ | 全てのアプリケーションプログラムが仕様書どおりに機能すること |

| エ | 目標とする性能要件を満たしていること |

問 56

ITILでは、可用性管理における重要業績評価指標(KPI)の例として、保守性を表す指標値の短縮を挙げている。 この指標に該当するものはどれか。

| ア | 一定期間内での中断の数 |

| イ | 平均故障間隔 |

| ウ | 平均サービス回復時間 |

| エ | 平均サービス・インシデント間隔 |

問 57

ITサービスマネジメントのインシデント及びサービス要求管理プロセスにおいて、インシデントに対して最初に実施する活動はどれか。

| ア | 記録 |

| イ | 段階的取扱い |

| ウ | 分類 |

| エ | 優先度の割当て |

問 58

システムの費用を表すTCO(総所有費用)の意味として、適切なものはどれか。

| ア | 業務システムの開発に関わる費用の総額 |

| イ | システム導入から運用及び維持・管理までを含めた費用の総額 |

| ウ | システム導入時の費用の総額 |

| エ | 通信・ネットワークに関わるシステムの運用費用の総額 |

問 59

ITに係る内部統制を評価し検証するシステム監査の対象となるのはどれか。

| ア | 経営企画部が行っている中期経営計画の策定の経緯 |

| イ | 人事部が行っている従業員の人事考課の結果 |

| ウ | 製造部が行っている不良品削減のための生産設備見直しの状況 |

| エ | 販売部が行っているデータベース入力・更新における正当性確保の方法 |

問 60

システム監査実施体制のうち、システム監査人の独立性の観点から避けるべきものはどれか。

| ア | 監査チームメンバに任命された総務部のAさんが、ほかのメンバと一緒に、総務部の入退室管理の状況を監査する。 |

| イ | 監査部のBさんが、個人情報を取り扱う業務を委託している外部企業の個人情報管理状況を監査する。 |

| ウ | 情報システム部の開発管理者から5年前に監査部に異動したCさんが、マーケティング部におけるインターネットの利用状況を監査する。 |

| エ | 法務部のDさんが、監査部からの依頼によって、外部委託契約の妥当性の監査において、監査人に協力する。 |

問 61

システム監査人が監査報告書に記載する事項のうち、監査人の業務範囲を逸脱するものはどれか。

| ア | 改善の勧告 |

| イ | 改善の緊急性の判断 |

| ウ | 改善の指摘 |

| エ | 改善の命令 |

問 62

企業活動におけるBPM(Business Process Management)の目的はどれか。

| ア | 業務プロセスの継続的な改善 |

| イ | 経営資源の有効活用 |

| ウ | 顧客情報の管理、分析 |

| エ | 情報資源の分析、有効活用 |

問 63

ワークフローシステムを用いて業務改善を行ったとき、期待できる効果として適切なものはどれか。

| ア | 顧客の購入金額に応じて、割引などのサービスを提供できる。 |

| イ | 自社と取引先とのデータ交換の標準規約が提供できる。 |

| ウ | 書類の申請から決裁に至る事務手続の処理速度が上がる。 |

| エ | 保管する商品の倉庫内での搬入搬出作業の自動化が可能となる。 |

問 64

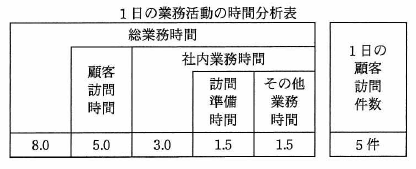

ある営業部員の1日の業務活動を分析した結果は、表のとおりである。

営業支援システムの導入によって訪問準備時間が1件あたり0.1時間短縮できる。

総業務時間と1件当たりの顧客訪問時間を変えずに、1日の顧客訪問件数を6件にするには、“その他業務時間”を何時間削減する必要があるか。

| ア | 0.3 |

| イ | 0.5 |

| ウ | 0.7 |

| エ | 1.0 |

問 65

ITベンダにおけるソリューションビジネスの推進で用いるバランススコアカードの、学習と成長のKPIの目標例はどれか。 ここで、ソリューションとは“顧客の経営課題の達成に向けて、情報技術と専門家によるプロフェッショナルサービスを通して支援すること”とする。

| ア | サービスを提供した顧客に対して満足度調査を行い、満足度を5段階評価で平均3.5以上とする。 |

| イ | 再利用環境の整備によってソリューション事例の登録などを増やし、顧客提案数を前年度の1.5倍とする。 |

| ウ | 情報戦略のコンサルティングサービスに重点を置くために、社内要員30名をITのプロフェッショナルとして育成する。 |

| エ | 情報戦略立案やシステム企画立案に対するコンサルティングの受注金額を、全体の15%以上とする。 |

問 66

共通フレーム2007によれば、企画プロセスで定義するものはどれか。

| ア | 新しい業務の在り方や業務手順、入出力情報、業務を実施する上での責任と権限、業務上のルールや制約などの要求事項 |

| イ | 業務要件を実現するために必要なシステムの機能や、システムの開発方式、システムの運用手順、障害復旧時間などの要求事項 |

| ウ | 経営・事業の目的、目標を達成するために必要なシステムに関係する経営上のニーズ、システム化、システム改善を必要とする業務上の課題などの要求事項 |

| エ | システムを構成するソフトウェアの機能及び、能力、動作のための環境条件、外部インタフェース、運用及び保守の方法などの要求事項 |

問 67

SWOT分析を用いて識別した、自社製品に関する外部要因はどれか。

| ア | 営業力における強み |

| イ | 機能面における強み |

| ウ | 新規参入による脅威 |

| エ | 品質における弱み |

問 68

衣料品製造販売会社を対象にバリューチェーン分析を行った。 会社の活動を、購買物流、製造、出荷物流、販売とマーケティング、サービスに分類した場合、購買物流の活動はどれか。

| ア | 衣料品を購入者へ配送する。 |

| イ | 生地を発注し、検品し、在庫管理する。 |

| ウ | 広告宣伝を行う。 |

| エ | 縫製作業を行う。 |

問 69

コストプラス法による価格設定方法を表すものはどれか。

| ア | 価格分析によって、利益最大、リスク最小を考慮し、段階的に価格を決める。 |

| イ | 顧客に対する値引きを前提にし、当初からマージンを加えて価格を決める。 |

| ウ | 市場で競争可能と推定できるレベルで価格を決める。 |

| エ | 製造原価、営業費を基準にし、希望マージンを織り込んで価格を決める。 |

問 70

ナレッジマネジメントを説明したものはどれか。

| ア | 企業内に散在している知識を共有化し、全体の問題解決力を高める経営を行う。 |

| イ | 迅速な意志決定のために、組織の階層をできるだけ少なくしたフラット型の組織構造によって経営を行う。 |

| ウ | 優れた業績を上げている企業との比較分析から、自社の経営革新を行う。 |

| エ | 他社にはまねのできない、企業独自のノウハウや技術などの強みを核とした経営を行う。 |

問 71

ディジタルディバイドを説明したものはどれか。

| ア | PCや情報通信機器の利用方法が分からなかったり、情報通信機器を所有していなかったりして、情報の入手が困難な人々のことである。 |

| イ | 高齢者や障がい者の情報通信の利用面での困難が、社会的・経済的格差につながらないように、誰もが情報通信を利活用できるように整備された環境のことである。 |

| ウ | 情報通信機器やソフトウェア、情報サービスなどを、高齢者・障がい者を含むすべての人が利用可能であるか、利用しやすくなっているかの度合いのことである。 |

| エ | 情報リテラシの有無やITの利用環境の相違などによって生じる、社会的又は経済的な格差のことである。 |

問 72

電子自治体において、GtoBに該当するものはどれか。

| ア | 自治体内で電子決済や電子公文書管理を行う。 |

| イ | 自治体の利用する物品や資材の電子調達、電子入札を行う。 |

| ウ | 住民基本台帳ネットワークによって、自治体間で住民票データを送受信する。 |

| エ | 住民票や戸籍謄本、婚姻届、パスポートなどを電子申請する。 |

問 73

CGM(Consumer Generated Media)の説明はどれか。

| ア | オークション形式による物品の売買機能を提供することによって、消費者同士の個人売買の仲介役を果たすもの |

| イ | 個人商店主のオンラインショップを集め、共通ポイントの発行やクレジットカード決済を代行するもの |

| ウ | 個人が制作したディジタルコンテンツの閲覧者・視聴者への配信や利用者同士の共有を可能とするもの |

| エ | 自社の顧客のうち、希望者をメーリングリストに登録し、電子メールを通じて定期的に情報を配信するもの |

問 74

eマーケットプレイスを説明したものはどれか。

| ア | インターネット上で先に販売促進キャンペーンなどを展開した上で、顧客を実世界の店舗に誘導して購買を促す手法 |

| イ | 多くの売手と買手が、インターネット上に設けられた市場を通じて出会い、中間流通業者を介さず、直接取引を行う手法 |

| ウ | 自社と取引企業との間で受発注、在庫、販売、物流などの情報を共有することによって、原材料の調達から製品の流通までの全体最適を図る手法 |

| エ | 商取引に関する情報を標準的な形式に統ーして、企業間で見積り、受発注、出荷・納品、決済などに関わるデータを電子的に交換する手法 |

問 75

企業が社会的責任を果たすために採るべき施策のうち、環境対策の観点で実施するものはどれか。

| ア | 株主に対し、企業の経営状況の透明化を図る。 |

| イ | グリーン購入に向けて社内体制を整備する。 |

| ウ | 災害時における従業員のボランティア活動を支援する制度を構築する。 |

| エ | 社内に倫理ヘルプラインを設置する。 |

問 76

従業員1人当たりの勤務時間を減らして社会全体の雇用維持や雇用機会増加を図るものはどれか。

| ア | カフェテリアプラン |

| イ | フリーエージェント制 |

| ウ | ワークシェアリング |

| エ | ワークライフバランス |

問 77

ABC分析手法の適用例はどれか。

| ア | 地域を格子状の複数の区画に分け、様々なデータ(人口、購買力など)に基づいて、より細かに地域分析をする。 |

| イ | 何回も同じパネル(回答者)に反復調査する。 そのデータで地域の傾向や購入層の変化を把握する。 |

| ウ | 販売金額、粗利益金額などが高い商品から順番に並べ、その累計比率によって商品を幾つかの階層に分け、高い階層に属する商品の販売量の拡大を図る。 |

| エ | 複数の調査データを要因ごとに区分し、集計することによって、関連販売力の分析や同一商品の購入状況などを分析する。 |

問 78

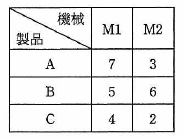

三つの製品A、B、Cを、2台の機械M1、M2で加工する。

加工は、M1→M2の順で行わなければならない。

各製品をそれぞれの機械で加工するのに要する時間は表のとおりである。

このとき、三つの製品をどの順序で加工すれば、加工を始めてから全製品の加工が終了するまでの時間が最も短くなるか。

ここで、ある製品のM1での加工が終了したとき、別製品を続けてM1で加工することができるものとする。

また、段取りなどの準備時間は無視する。

| ア | A→C→B |

| イ | B→A→C |

| ウ | B→C→A |

| エ | C→B→A |

問 79

刑法における、いわゆるコンピュータウイルスに関する罪となるものはどれか。

| ア | ウイルス対策ソフトの開発、試験のために、新しいウイルスを作成した。 |

| イ | 自分に送られてきたウイルスに感染した電子メールを、それとは知らずに他者に転送した。 |

| ウ | 自分に送られてきたウイルスを発見し、ウイルスであることを明示してウイルス対策組織へ提供した。 |

| エ | 他人が作成したウイルスを発見し、後日これを第三者のコンピュータで動作させる目的で保管した。 |

問 80

日本工業標準調査会を説明したものはどれか。

| ア | 経済産業省に設置されている審議会で、工業標準化法に基づいて工業標準化に関する調査・審議を行っており、特にJISの制定、改正などに関する審議を行っている。 |

| イ | 電気・電子技術に関する非営利の団体であり、主な活動内容としては、学会活動、書籍の発行、IEEEで始まる規格の標準化を行っている。 |

| ウ | 電気機械器具・材料などの標準化に関する事項を調査審議し、JEC規格の制定及び普及の事業を行っている。 |

| エ | 電子情報技術産業の総合的な発展に資することを目的とした団体であり、JEITAの規格制定及び普及の事業を行っている。 |

問題目次

| 問1 | 次に示す手順は、列中の少なくとも一つは1であるビット列が与え... |

| 問2 | 桁落ちの説明として、適切なものはどれか。 |

| 問3 | 次の例に示すように、関数f (x )はx 以下で最大の整数を... |

| 問4 | 入力されたビットに対して出力されるビットが0か1のいずれかで... |

| 問5 | キューに関する記述として、最も適切なものはどれか。 |

| 問6 | 整列されたn 個のデータの中から、求める要素を2分探索法で探... |

| 問7 | 再入可能プログラムの特徴はどれか。 |

| 問8 | Javaのプログラムにおいて、よく使われる機能などを部品化し... |

| 問9 | 主記憶のデータを図のように参照するアドレス指定方式はどれか。 |

| 問10 | メモリのエラー検出及び訂正にECCを利用している。データバス... |

| 問11 | 図に示すように、データを細分化して複数台のディスクに格納する... |

| 問12 | 回転数が4,200回/分で、平均位置決め時間が5ミリ秒の磁気... |

| 問13 | 仮想化マシン環境を物理マシン20台で運用しているシステムがあ... |

| 問14 | オンラインリアルタイムシステムにおけるCPUの使用率と平均応... |

| 問15 | 稼働率が最も高いシステム構成はどれか。ここで、並列に接続した... |

| 問16 | コンピュータシステムの信頼性に関する記述のうち、適切なものは... |

| 問17 | スプーリングの説明として、適切なものはどれか。 |

| 問18 | 仮想記憶方式のコンピュータシステムにおいて処理の多重度を増や... |

| 問19 | ノンプリエンプティブなスケジューリング方式の説明として、適切... |

| 問20 | ページング方式の仮想記憶において、ページ書換えアルゴリズムに... |

| 問21 | 出力待ちの印刷要求を、同一機種の3台のプリンタA~CのうちA... |

| 問22 | SRAMと比較した場合のDRAMの特徴はどれか。 |

| 問23 | |

| 問24 | ビットマップフォントよりも、アウトラインフォントの利用が適し... |

| 問25 | テクスチャマッピングを説明したものはどれか。 |

| 問26 | DBMSが、3層スキーマアーキテクチャを採用する目的として、... |

| 問27 | クライアントサーバシステムにおいて、クライアント側からストア... |

| 問28 | 図のデータモデルを三つの表で実装する。このとき、“A社への売... |

| 問29 | 新たにデータ項目の命名規約を設ける場合、次の命名規約だけでは... |

| 問30 | 図は、DBMSが受け付けたクエリを実行するまでの処理の流れを... |

| 問31 | 10Mバイトのデータを100,000ビット/秒の回線を使って... |

| 問32 | CSMA/CD方式のLANに接続されたノードの送信動作に関す... |

| 問33 | LAN間接続装置に関する記述のうち、適切なものはどれか。 |

| 問34 | IPv6のIPアドレスは何ビットか。 |

| 問35 | TCP/IPを利用している環境で、電子メールに画像データなど... |

| 問36 | IPv4のグローバルIPアドレスはどれか。 |

| 問37 | キーロガーの悪用例はどれか。 |

| 問38 | ディジタル署名における署名鍵の用い方と、ディジタル署名を行う... |

| 問39 | データベースで管理されるデータの暗号化に用いることができ、か... |

| 問40 | 公開鍵暗号方式を用いて、図のようにAさんからBさんへ、他人に... |

| 問41 | バイオメトリクス認証には、身体的特徴を抽出して認証する方式と... |

| 問42 | SQLインジェクション攻撃の説明はどれか。 |

| 問43 | Webサーバのコンテンツの改ざんを検知する方法のうち、最も有... |

| 問44 | ファイルの属性情報として、読取り、書込み、実行の権限を独立に... |

| 問45 | 社員が利用するスマートフォンにディジタル証明書を導入しておく... |

| 問46 | コンピュータやネットワークのセキュリティ上の脆弱性を発見する... |

| 問47 | E-R図の説明はどれか。 |

| 問48 | オブジェクト指向の考え方に基づくとき、一般に“自動車”のサブ... |

| 問49 | 図は、テスト項目消化件数Xにおいて、目標のバグ累積件数に到達... |

| 問50 | 図の構造をもつプログラムに対して、ホワイトボックステストのテ... |

| 問51 | XP(Extreme Programming)において、実践... |

| 問52 | プロジェクトに関わるステークホルダの説明のうち、適切なものは... |

| 問53 | プロジェクトスコープマネジメントにおいて、WBS作成のプロセ... |

| 問54 | 図は、あるプロジェクトの作業(A~I)とその作業日数を表して... |

| 問55 | システムが正常に稼働するかどうかを確認するために、システムの... |

| 問56 | ITILでは、可用性管理における重要業績評価指標(KPI)の... |

| 問57 | ITサービスマネジメントのインシデント及びサービス要求管理プ... |

| 問58 | システムの費用を表すTCO(総所有費用)の意味として、適切な... |

| 問59 | ITに係る内部統制を評価し検証するシステム監査の対象となるの... |

| 問60 | システム監査実施体制のうち、システム監査人の独立性の観点から... |

| 問61 | システム監査人が監査報告書に記載する事項のうち、監査人の業務... |

| 問62 | 企業活動におけるBPM(Business Process M... |

| 問63 | ワークフローシステムを用いて業務改善を行ったとき、期待できる... |

| 問64 | ある営業部員の1日の業務活動を分析した結果は、表のとおりであ... |

| 問65 | ITベンダにおけるソリューションビジネスの推進で用いるバラン... |

| 問66 | 共通フレーム2007によれば、企画プロセスで定義するものはど... |

| 問67 | SWOT分析を用いて識別した、自社製品に関する外部要因はどれ... |

| 問68 | 衣料品製造販売会社を対象にバリューチェーン分析を行った。会社... |

| 問69 | コストプラス法による価格設定方法を表すものはどれか。 |

| 問70 | ナレッジマネジメントを説明したものはどれか。 |

| 問71 | ディジタルディバイドを説明したものはどれか。 |

| 問72 | 電子自治体において、GtoBに該当するものはどれか。 |

| 問73 | CGM(Consumer Generated Media)の... |

| 問74 | eマーケットプレイスを説明したものはどれか。 |

| 問75 | 企業が社会的責任を果たすために採るべき施策のうち、環境対策の... |

| 問76 | 従業員1人当たりの勤務時間を減らして社会全体の雇用維持や雇用... |

| 問77 | ABC分析手法の適用例はどれか。 |

| 問78 | 三つの製品A、B、Cを、2台の機械M1、M2で加工する。加工... |

| 問79 | 刑法における、いわゆるコンピュータウイルスに関する罪となるも... |

| 問80 | 日本工業標準調査会を説明したものはどれか。 |