基本情報技術者午前

2017(平成29年)/秋期分

問 1

数値を2進数で表すレジスタがある。このレジスタに格納されている正の整数xを10倍する操作はどれか。ここで、桁あふれは、起こらないものとする。

| ア | xを2ビット左にシフトした値にxを加算し、更に1ビット左にシフトする。 |

| イ | xを2ビット左にシフトした値にxを加算し、更に2ビット左にシフトする。 |

| ウ | xを3ビット左にシフトした値と、xを2ビット左にシフトした値を加算する。 |

| エ | xを3ビット左にシフトした値にxを加算し、更に1ビット左にシフトする。 |

問 2

送信側では、ビット列をある生成多項式で割った余りをそのビット列に付加して送信し、受信側では、受信したビット列が同じ生成多項式で割り切れるか否かで誤りの発生を判断する誤り検査方式はどれか。

| ア | CRC方式 |

| イ | 垂直パリティチェック方式 |

| ウ | 水平パリティチェック方式 |

| エ | ハミング符号方式 |

問 3

フィードバック制御の説明として、適切なものはどれか。

| ア | あらかじめ定められた順序で制御を行う。 |

| イ | 外乱の影響が出力に現れる前に制御を行う。 |

| ウ | 出力結果と目標値とを比較して、一致するように制御を行う。 |

| エ | 出力結果を使用せず制御を行う。 |

問 4

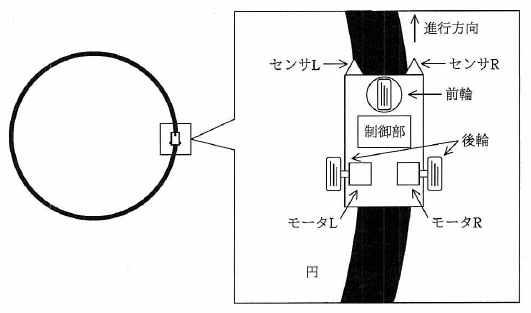

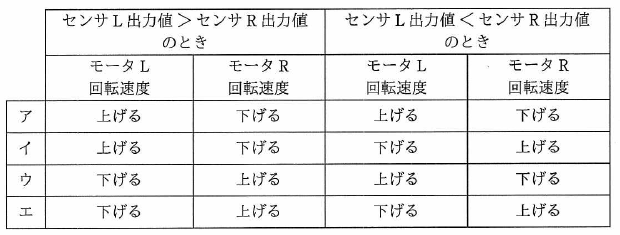

図のような黒色で描かれた円に沿って車が走るように、左右の後輪に独立に取り付けられたモータL及びRの回転速度を制御する。センサL及びRは反射型光センサであり、センサが黒色に掛かる比率が大きいと出力値が小さくなり、黒色に掛かる比率が小さいと出力値が大きくなる。この車を円に沿って走行させるためのモータ回転速度の制御方法として、適切なものはどれか。ここで、二つのセンサの出力値が一致するときには、二つのモータの回転速度を初期値に戻すものとする。

問 5

A、B、C、Dの順に到着するデータに対して、一つのスタックだけを用いて出力可能なデータ列はどれか。

| ア | A、D、B、C |

| イ | B、D、A、C |

| ウ | C、B、D、A |

| エ | D、C、A、B |

問 6

再帰呼出しの説明はどれか。

| ア | あらかじめ決められた順番ではなく、起きた事象に応じた処理を行うこと |

| イ | 関数の中で自分自身を用いた処理を行うこと |

| ウ | 処理が終了した関数をメモリから消去せず、必要になったとき再び用いること |

| エ | 処理に失敗したときに、その処理を呼び出す直前の状態に戻すこと |

問 7

オブジェクト指向プログラミングにおける、多相性を実現するためのオーバーライドの説明はどれか。

| ア | オブジェクト内の詳細な仕様や構造を外部から隠蔽すること |

| イ | スーパークラスで定義されたメソッドをサブクラスで再定義すること |

| ウ | 同一クラス内に、メソッド名が同一で、引数の型、個数、並び順が異なる複数のメソッドを定義すること |

| エ | 複数のクラスの共通する性質をまとめて、抽象化したクラスを作ること |

問 8

Perlの実行に関する記述のうち、適切なものはどれか。

| ア | UNIX用として開発されており、Windows用の言語処理系はない。 |

| イ | 実行にWebサーバを必要とする言語であり、CGIの開発に適している。 |

| ウ | 動的デバッグは、言語処理系から独立したプログラムを実行して行う。 |

| エ | プログラムをコンパイルしたファイルを事前に用意する必要はない。 |

問 9

平均命令実行時間が20ナノ秒のコンピュータがある。このコンピュータの性能は何MIPSか。

| ア | 5 |

| イ | 10 |

| ウ | 20 |

| エ | 50 |

問 10

外部割込みに分類されるものはどれか。

| ア | インターバルタイマによって、指定時間経過時に生じる割込み |

| イ | 演算結果のオーバフローやゼロによる除算で生じる割込み |

| ウ | 仮想記憶管理において、存在しないページへのアクセスによって生じる割込み |

| エ | ソフトウェア割込み命令の実行によって生じる割込み |

問 11

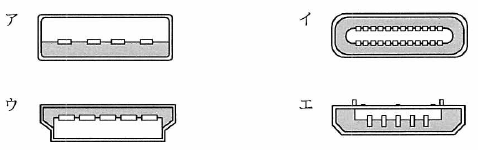

USB Type-Cのプラグ側コネクタの断面図はどれか。ここで、図の縮尺は同一ではない。

問 12

RAID5の記録方式に関する記述のうち、適切なものはどれか。

| ア | 複数の磁気ディスクに分散してバイト単位でデータを書き込み、さらに、1台の磁気ディスクにパリティを書き込む。 |

| イ | 複数の磁気ディスクに分散してビット単位でデータを書き込み、さらに、複数の磁気ディスクにエラー訂正符号(ECC)を書き込む。 |

| ウ | 複数の磁気ディスクに分散してブロック単位でデータを書き込み、さらに、複数の磁気ディスクに分散してパリティを書き込む。 |

| エ | ミラーディスクを構成するために、磁気ディスク2台に同じ内容を書き込む。 |

問 13

デュアルシステムの説明として、最も適切なものはどれか。

| ア | 同じ処理を行うシステムを二重に用意し、処理結果を照合することで処理の正しさを確認する。どちらかのシステムに障害が発生した場合は、縮退運転によって処理を継続する。 |

| イ | オンライン処理を行う現用系と、バッチ処理などを行いながら待機させる待機系を用意し、現用系に障害が発生した場合は待機系に切り替え、オンライン処理を続行する。 |

| ウ | 待機系に現用系のオンライン処理プログラムをロードして待機させておき、現用系に障害が発生した場合は、即時に待機系に切り替えて処理を続行する。 |

| エ | プロセッサ、メモリ、チャネル、電源系などを二重に用意しておき、それぞれの装置で片方に障害が発生した場合でも、処理を継続する。 |

問 14

社内業務システムをクラウドサービスへ移行することによって得られるメリットはどれか。

| ア | PaaSを利用すると、プラットフォームの管理やOSのアップデートは、サービスを提供するプロバイダが行うので、導入や運用の負担を軽減することができる。 |

| イ | オンプレミスで運用していた社内固有の機能を有する社内業務システムをSaaSで提供されるシステムヘ移行する場合、社内固有の機能の移行も容易である。 |

| ウ | 社内業務システムの開発や評価で一時的に使う場合、SaaSを利用することによって自由度の高い開発環境が整えられる。 |

| エ | 非常に高い可用性が求められる社内業務システムをIaaSに移行する場合、いずれのプロバイダも高可用性を保証しているので移行が容易である。 |

問 15

MTBFが45時間でMTTRが5時間の装置がある。この装置を二つ直列に接続したシステムの稼働率は幾らか。

| ア | 0.81 |

| イ | 0.90 |

| ウ | 0.95 |

| エ | 0.99 |

問 16

メモリリークの説明として、適切なものはどれか。

| ア | OSやアプリケーションのバグなどが原因で、動作中に確保した主記憶が解放されないことであり、これが発生すると主記憶中の利用可能な部分が減少する。 |

| イ | アプリケーションの同時実行数を増やした場合に、主記憶容量が不足し、処理時間のほとんどがページングに費やされ、スループットの極端な低下を招くことである。 |

| ウ | 実行時のプログラム領域の大きさに制限があるときに、必要になったモジュールを主記憶に取り込む手法である。 |

| エ | 主記憶で利用可能な空き領域の総量は足りているのに、主記憶中に不連続で散在しているので、大きなプログラムをロードする領域が確保できないことである。 |

問 17

ソフトウェア制御における、ポーリング制御はどれか。

| ア | CPUが状態レジスタ又はビジー信号などを読み出して、入出力装置の状態を監視する。 |

| イ | 実行中の処理を一時的に中断して、緊急度の高い別の処理を実行する。 |

| ウ | 送信側のタスクがメモリにデータを格納し、受信側のタスクにそのアドレスを伝える。 |

| エ | 複数のタスクが利用する共有資源を、一つのタスクが占有できるようにする。 |

問 18

優先度に基づくプリエンプティブなスケジューリングを行うリアルタイムOSで、二つのタスクA、Bをスケジューリングする。Aの方がBより優先度が高い場合にリアルタイムOSが行う動作のうち、適切なものはどれか。

| ア | Aの実行中にBに起動がかかると、Aを実行可能状態にしてBを実行する。 |

| イ | Aの実行中にBに起動がかかると、Aを待ち状態にしてBを実行する。 |

| ウ | Bの実行中にAに起動がかかると、Bを実行可能状態にしてAを実行する。 |

| エ | Bの実行中にAに起動がかかると、Bを待ち状態にしてAを実行する。 |

問 19

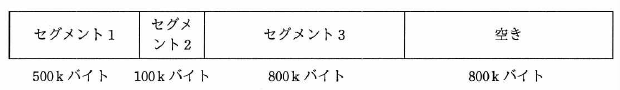

図のメモリマップで、セグメント2が解放されたとき、セグメントを移動(動的再配置)し、分散する空き領域を集めて一つの連続領域にしたい。1回のメモリアクセスは4バイト単位で行い、読取り、書込みがそれぞれ30ナノ秒とすると、動的再配置をするのに必要なメモリアクセス時間は合計何ミリ秒か。ここで、1kバイトは1,000バイトとし、動的再配置に要する時間以外のオーバヘッドは考慮しないものとする。

| ア | 1.5 |

| イ | 6.0 |

| ウ | 7.5 |

| エ | 12.0 |

問 20

ページング方式の仮想記憶において、ページフォールトの発生回数を増加させる要因はどれか。

| ア | 主記憶に存在しないページへのアクセスが増加すること |

| イ | 主記憶に存在するページへのアクセスが増加すること |

| ウ | 主記憶のページのうち、更新されたページの比率が高くなること |

| エ | 長時間アクセスしなかった主記憶のページをアクセスすること |

問 21

コンデンサに蓄えた電荷の有無で情報を記憶するメモリはどれか。

| ア | EEPROM |

| イ | SDRAM |

| ウ | SRAM |

| エ | フラッシュメモリ |

問 22

アクチュエータの機能として、適切なものはどれか。

| ア | アナログ電気信号を、コンピュータが処理可能なディジタル信号に変える。 |

| イ | キーボード、タッチパネルなどに使用され、コンピュータに情報を入力する。 |

| ウ | コンピュータが出力した電気信号を力学的な運動に変える。 |

| エ | 物理量を検出して、電気信号に変える。 |

問 23

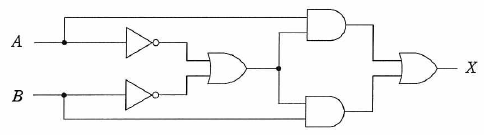

図に示すディジタル回路と等価な論理式はどれか。ここで、論理式中の"・"は論理積、"+"は論理和、XはXの否定を表す。

問 24

次の方式によって求められるチェックディジットを付加した結果はどれか。ここで、データを7394、重み付け定数を1234、基数を11とする。

[方式]

(1) データと重み付け定数の、対応する桁ごとの積を求め、それらの和を求める。

(2) 和を基数で割って、余りを求める。

(3) 基数から余りを減じ、その結果の1の位をチェックディジットとしてデータの末尾に付加する。

| ア | 73940 |

| イ | 73941 |

| ウ | 73944 |

| エ | 73947 |

問 25

3次元CGのレンダリングにおける、隠線消去及び隠面消去の説明はどれか。

| ア | 光源の位置と対象物体への光の当たり具合とを解析し、どのような色・明るさで見えるのかを決定する。 |

| イ | 指定された視点から見える部分だけを描くようにする。 |

| ウ | 生成された画像について、表示する画面に収まる部分だけを表示する。 |

| エ | 物体の表面だけでなく物体の内部や背後に隠れた部分の形状も、半透明表示などによって画像として生成する。 |

問 26

クライアントサーバシステムにおいて、利用頻度の高い命令群をあらかじめサーバ上のDBMSに格納しておくことによって、クライアントサーバ間のネットワーク負荷を軽減する仕組みはどれか。

| ア | 2相コミットメント |

| イ | グループコミットメント |

| ウ | サーバプロセスのマルチスレッド化 |

| エ | ストアドプロシージャ |

問 27

SQL文においてFOREIGN KEYとREFERENCESを用いて指定する制約はどれか。

| ア | キー制約 |

| イ | 検査制約 |

| ウ | 参照制約 |

| エ | 表明 |

問 28

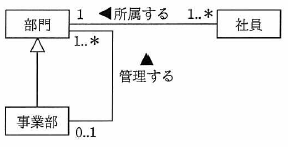

UMLを用いて表した図のデータモデルの解釈のうち、適切なものはどれか。

| ア | 事業部以外の部門が、部門を管理できる。 |

| イ | 社員は事業部に所属できる。 |

| ウ | 所属する社員がいない部門が存在する。 |

| エ | 部門は、いずれかの事業部が管理している。 |

問 29

RDBMSの機能によって実現されるトランザクションの性質はどれか。

| ア | ACID特性 |

| イ | 関数従属性 |

| ウ | 候補キーの一意性 |

| エ | データ独立性 |

問 30

トランザクション処理プログラムが、データベース更新の途中で異常終了した場合、ロールバック処理によってデータベースを復元する。このとき使用する情報はどれか。

| ア | 最新のスナップショット情報 |

| イ | 最新のバックアップファイル情報 |

| ウ | ログファイルの更新後情報 |

| エ | ログファイルの更新前情報 |

問 31

符号化速度が192kビット/秒の音声データ2.4Mバイトを、通信速度が128kビット/秒のネットワークを用いてダウンロードしながら途切れることなく再生するためには、再生開始前のデータのバッファリング時間として最低何秒間が必要か。

| ア | 50 |

| イ | 100 |

| ウ | 150 |

| エ | 250 |

問 32

ネットワーク機器の一つであるスイッチングハブ(レイヤ2スイッチ)の機能として、適切なものはどれか。

| ア | LANポートに接続された端末に対して、lPアドレスの動的な割当てを行う。 |

| イ | 受信したパケットを、宛先MACアドレスが存在するLANポートだけに転送する。 |

| ウ | 受信したパケットを、全てのLANポートに転送(ブロードキャスト)する。 |

| エ | 受信したパケットを、ネットワーク層で分割(フラグメンテーション)する。 |

問 33

IPv4において、インターネット接続用ルータのNAT機能の説明として、適切なものはどれか。

| ア | インターネットへのアクセスをキャッシュしておくことによって、その後に同じIPアドレスのWebサイトへアクセスする場合、表示を高速化できる機能である。 |

| イ | 通信中のIPパケットを検査して、インターネットからの攻撃や侵入を検知する機能である。 |

| ウ | 特定の端末宛てのIPパケットだけを通過させる機能である。 |

| エ | プライベートIPアドレスとグローバルIPアドレスを相互に変換する機能である。 |

問 34

トランスポート層のプロトコルであり、信頼性よりもリアルタイム性が重視される場合に用いられるものはどれか。

| ア | HTTP |

| イ | IP |

| ウ | TCP |

| エ | UDP |

問 35

次のIPアドレスとサブネットマスクをもつPCがある。このPCのネットワークアドレスとして、適切なものはどれか。

IPアドレス: 10.170.70.19

サブネットマスク:255.255.255.240

| ア | 10.170.70.0 |

| イ | 10.170.70.16 |

| ウ | 10.170.70.31 |

| エ | 10.170.70.255 |

問 36

ボットネットにおいてC&Cサーバが果たす役割はどれか。

| ア | 遠隔操作が可能なマルウェアに、情報収集及び攻撃活動を指示する。 |

| イ | 電子商取引事業者などに、偽のディジタル証明書の発行を命令する。 |

| ウ | 不正なWebコンテンツのテキスト、画像及びレイアウト情報を一元的に管理する。 |

| エ | 踏み台となる複数のサーバからの通信を制御し遮断する。 |

問 37

DNSキャッシュポイズニングに分類される攻撃内容はどれか。

| ア | DNSサーバのソフトウェアのバージョン情報を入手して、DNSサーバのセキュリティホールを特定する。 |

| イ | PCが参照するDNSサーバに偽のドメイン情報を注入して、利用者を偽装されたサーバに誘導する。 |

| ウ | 攻撃対象のサービスを妨害するために、攻撃者がDNSサーバを踏み台に利用して再帰的な問合せを大量に行う。 |

| エ | 内部情報を入手するために、DNSサーバが保存するゾーン情報をまとめて転送させる。 |

問 38

非常に大きな数の素因数分解が困難なことを利用した公開鍵暗号方式はどれか。

| ア | AES |

| イ | DH |

| ウ | DSA |

| エ | RSA |

問 39

SQLインジェクション攻撃の説明はどれか。

| ア | Webアプリケーションに問題があるとき、悪意のある問合せや操作を行う命令文をWebサイトに入力して、データベースのデータを不正に取得したり改ざんしたりする攻撃 |

| イ | 悪意のあるスクリプトを埋め込んだWebページを訪問者に閲覧させて、別のWebサイトで、その訪問者が意図しない操作を行わせる攻撃 |

| ウ | 市販されているDBMSの脆弱性を利用することによって、宿主となるデータベーサーバを探して自己伝染を繰り返し、インターネットのトラフィックを急増させる攻撃 |

| エ | 訪問者の入力データをそのまま画面に表示するWebサイトに対して、悪意のあるスクリプトを埋め込んだ入力データを送ることによって、訪問者のブラウザで実行させる攻撃 |

問 40

ディジタル署名における署名鍵の使い方と、ディジタル署名を行う目的のうち、適切なものはどれか。

| ア | 受信者が署名鍵を使って、暗号文を元のメッセージに戻すことができるようにする。 |

| イ | 送信者が固定文字列を付加したメッセージを署名鍵を使って暗号化することによって、受信者がメッセージの改ざん部位を特定できるようにする。 |

| ウ | 送信者が署名鍵を使って署名を作成し、それをメッセージに付加することによって、受信者が送信者を確認できるようにする。 |

| エ | 送信者が署名鍵を使ってメッセージを暗号化することによって、メッセージの内容を関係者以外に分からないようにする。 |

問 41

マルウェアについて、トロイの木馬とワームを比較したとき、ワームの特徴はどれか。

| ア | 勝手にファイルを暗号化して正常に読めなくする。 |

| イ | 単独のプログラムとして不正な動作を行う。 |

| ウ | 特定の条件になるまで活動をせずに待機する。 |

| エ | ネットワークやリムーバブルメディアを媒介として自ら感染を広げる。 |

問 42

CSIRTの説明として、適切なものはどれか。

| ア | IPアドレスの割当て方針の決定、DNSルートサーバの運用監視、DNS管理に関する調整などを世界規模で行う組織である。 |

| イ | インターネットに関する技術文書を作成し、標準化のための検討を行う組織である。 |

| ウ | 企業内・組織内や政府機関に設置され、情報セキュリティインシデントに関する報告を受け取り、調査し、対応活動を行う組織の総称である。 |

| エ | 情報技術を利用し、宗教的又は政治的な目標を達成するという目的をもつ者や組織の総称である。 |

問 43

リスクアセスメントを構成するプロセスの組合せはどれか。

| ア | リスク特定、リスク評価、リスク受容 |

| イ | リスク特定、リスク分析、リスク評価 |

| ウ | リスク分析、リスク対応、リスク受容 |

| エ | リスク分析、リスク評価、リスク対応 |

問 44

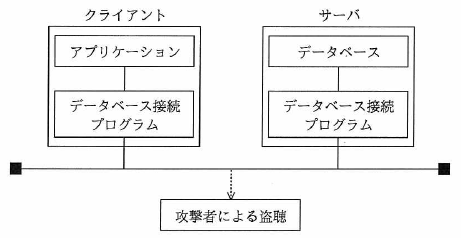

図のように、クライアント上のアプリケーションがデータベース接続プログラム経由でサーバ上のデータベースのデータにアクセスする。アプリケーションとデータベースとの間で送受信されるコマンドや実行結果の漏えいを防止する対策はどれか。

| ア | サーバ側のデータベース接続プログラムにアクセスできるクライアントのIPアドレスを必要なものだけに制限する。 |

| イ | サーバ側のデータベース接続プログラムを起動・停止するときに必要なパスワードを設定する。 |

| ウ | データベース接続プログラムが通信に使用するポート番号をデータベース管理システムでの初期値から変更する。 |

| エ | データベース接続プログラム間の通信を暗号化する。 |

問 45

コンピュータやネットワークのセキュリティ上の脆弱性を発見するために、システムを実際に攻撃して侵入を試みる手法はどれか。

| ア | ウォークスルー |

| イ | ソフトウェアインスペクション |

| ウ | ペネトレーションテスト |

| エ | リグレッションテスト |

問 46

UML2.0において、オブジェクト間の相互作用を時系列に表す図はどれか。

| ア | アクティビティ図 |

| イ | コンポーネント図 |

| ウ | シーケンス図 |

| エ | 状態遷移図 |

問 47

オブジェクト指向分析を用いてモデリングしたとき、クラスとオブジェクトの関係になる組みはどれか。

| ア | 公園、ぶらんこ |

| イ | 公園、代々木公園 |

| ウ | 鉄棒、ぶらんこ |

| エ | 中之島公園、代々木公園 |

問 48

モジュール分割を行うときの方法として、モジュール結合度を最も弱くできるものはどれか。

| ア | 一つのモジュールで、できるだけ多くの機能を実現する。 |

| イ | 二つのモジュール間で必要なデータ項目だけを引数として渡す。 |

| ウ | 他のモジュールとデータ項目を共有するためにグローバルな領域を使用する。 |

| エ | 他のモジュールを呼び出すときに、呼び出されたモジュールの論理を制御するための引数を渡す。 |

問 49

ブラックボックステストに関する記述として、適切なものはどれか。

| ア | テストデータの作成基準として、命令や分岐の網羅率を使用する。 |

| イ | 被テストプログラムに冗長なコードがあっても検出できない。 |

| ウ | プログラムの内部構造に着目し、必要な部分が実行されたかどうかを検証する。 |

| エ | 分岐命令やモジュールの数が増えると、テストデータが急増する。 |

問 50

ソフトウェアのリバースエンジニアリングの説明はどれか。

| ア | 開発支援ツールなどを用いて、設計情報からソースコードを自動生成する。 |

| イ | 外部から見たときの振る舞いを変えずに、ソフトウェアの内部構造を変える。 |

| ウ | 既存のソフトウェアを解析し、その仕様や構造を明らかにする。 |

| エ | 既存のソフトウェアを分析し理解した上で、ソフトウェア全体を新しく構築し直す。 |

問 51

ファンクションポイント法の説明はどれか。

| ア | 開発するプログラムごとのステップ数を積算し、開発規模を見積もる。 |

| イ | 開発プロジェクトで必要な作業のWBSを作成し、各作業の工数を見積もる。 |

| ウ | 外部入出力や内部論理ファイル、外部照会、外部インタフェースなどの個数や特性などから開発規模を見積もる。 |

| エ | 過去の類似例を探し、その実績や開発するシステムとの差異などを分析・評価して開発規模を見積もる。 |

問 52

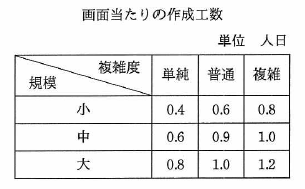

全部で100画面から構成されるシステムの画面を作成する。100画面を規模と複雑さで分類したときの内訳は次のとおりである。

規模が"小"で、複雑度が"単純"である画面:30

規模が"中"で、複雑度が"普通"である画面:40

規模が"大"で、複雑度が"普通"である画面:20

規模が"大"で、複雑度が"複雑"である画面:10

全ての画面を作成する総工数を、表の作成工数を用いて見積もると何人日になるか。ここで、全部の画面のレビューと修正に5人日を要し、作業の管理にはレビューと修正の工数を含めた作業工数の20%を要するものとする。

| ア | 80 |

| イ | 85 |

| ウ | 101 |

| エ | 102 |

問 53

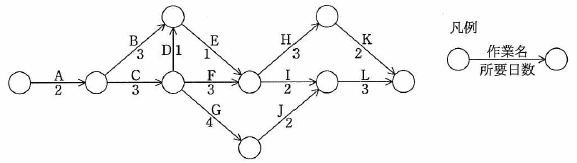

図に示すプロジェクト活動のクリティカルパスはどれか。

| ア | A→B→E→I→L |

| イ | A→C→D→E→H→K |

| ウ | A→C→F→I→L |

| エ | A→C→G→J→L |

問 54

プロジェクトで発生した課題の傾向を分析するために、ステークホルダ、コスト、スケジュール、品質などの管理項目別の課題件数を棒グラフとして件数が多い順に並べ、この順で累積した課題件数を折れ線グラフとして重ね合わせた図を作成した。この図はどれか。

| ア | 管理図 |

| イ | 散布図 |

| ウ | 特性要因図 |

| エ | パレート図 |

問 55

サービスマネジメントにおいて、サービスレベル管理の要求事項はどれか。

| ア | サービス継続及び可用性に対するリスクを評価し、文書化する。 |

| イ | 提供するサービスのサービスカタログとSLAを作成し、顧客と合意する。 |

| ウ | 人、技術、情報及び財務に関する資源を考慮して、容量・能力の計画を作成、実施及び維持する。 |

| エ | 予算に照らして費用を監視及び報告し、財務予測をレビューし、費用を管理する。 |

問 56

新規システムにおけるデータのバックアップ方法に関する記述のうち、最も適切なものはどれか。

| ア | 業務処理がバックアップ処理と重なると応答時間が長くなる可能性がある場合には、両方の処理が重ならないようにスケジュールを立てる。 |

| イ | バックアップ処理時間を短くするためには、バックアップデータをバックアップ元データと同一の記憶媒体内に置く。 |

| ウ | バックアップデータからの復旧時間を短くするためには、差分バックアップを採用する。 |

| エ | バックアップデータを長期間保存するためには、ランダムアクセスが可能な媒体を使用する。 |

問 57

落雷によって発生する過電圧の被害から情報システムを守るための手段として、有効なものはどれか。

| ア | サージ保護デバイス(SPD)を介して通信ケーブルとコンピュータを接続する。 |

| イ | 自家発電装置を設置する。 |

| ウ | 通信線を、経路の異なる2系統とする。 |

| エ | 電源設備の制御回路をディジタル化する。 |

問 58

システム運用業務のオペレーション管理に関する監査で判明した状況のうち、指摘事項として監査報告書に記載すべきものはどれか。

| ア | 運用責任者が、オペレータの作成したオペレーション記録を確認している。 |

| イ | 運用責任者が、期間を定めてオペレーション記録を保管している。 |

| ウ | オペレータが、オペレーション中に起きた例外処理を記録している。 |

| エ | オペレータが、日次の運用計画を決定し、自ら承認している。 |

問 59

システム監査人が実施するヒアリングに関する記述のうち、適切なものはどれか。

| ア | 監査業務を経験したことのある被監査部門の管理者をヒアリングの対象者として選ぶ。 |

| イ | ヒアリングで被監査部門から得た情報を裏付けるための文書や記録を入手するよう努める。 |

| ウ | ヒアリングの中で気が付いた不備事項について、その場で被監査部門に改善を指示する。 |

| エ | 複数人でヒアリングを行うと記録内容に相違が出ることがあるので、1人のシステム監査人が行う。 |

問 60

監査調書の説明はどれか。

| ア | 監査人が行った監査手続の実施記録であり、監査意見の根拠となる。 |

| イ | 監査人が監査実施に当たり被監査部門に対して提出する、監査人自身のセキュリティ誓約書をまとめたものである。 |

| ウ | 監査人が監査の実施に利用した基準書、ガイドラインをまとめたものである。 |

| エ | 監査人が正当な注意義務を払ったことを証明するために、監査報告書とともに公表するよう義務付けられたものである。 |

問 61

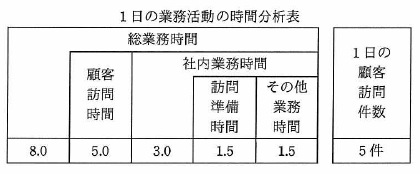

ある営業部員の1日の業務活動を分析した結果は、表のとおりである。営業支援システムの導入によって訪問準備時間が1件あたり0.1時間短縮できる。総業務時間と1件当たりの顧客訪問時間を変えずに、1日の顧客訪問件数を6件にするには、"その他業務時間"を何時間削減する必要があるか。

| ア | 0.3 |

| イ | 0.5 |

| ウ | 0.7 |

| エ | 1.0 |

問 62

SOAを説明したものはどれか。

| ア | 企業改革において既存の組織やビジネスルールを抜本的に見直し、業務フロー、管理機構、情報システムを再構築する手法のこと |

| イ | 企業の経営資源を有効に活用して経営の効率を向上させるために、基幹業務を部門ごとでなく統合的に管理するための業務システムのこと |

| ウ | 発注者とITアウトソーシングサービス提供者との間で、サービスの品質について合意した文書のこと |

| エ | ビジネスプロセスの構成要素とそれを支援するIT基盤を、ソフトウェア部品であるサービスとして提供するシステムアーキテクチャのこと |

問 63

ビッグデータを企業が活用している事例はどれか。

| ア | カスタマセンタへの問合せに対し、登録済みの顧客情報から連絡先を抽出する。 |

| イ | 最重要な取引先が公表している財務諸表から、売上利益率を計算する。 |

| ウ | 社内研修の対象者リスト作成で、人事情報から入社10年目の社員を抽出する。 |

| エ | 多種多様なソーシャルメディアの大量な書込みを分析し、商品の改善を行う。 |

問 64

グリーン調達の説明はどれか。

| ア | 環境保全活動を実施している企業がその活動内容を広くアピールし、投資家から環境保全のための資金を募ることである。 |

| イ | 第三者が一定の基準に基づいて環境保全に資する製品を認定する、エコマークなどの環境表示に関する国際規格のことである。 |

| ウ | 太陽光、バイオマス、風力、地熱などの自然エネルギーによって発電されたグリーン電力を、市場で取引可能にする証書のことである。 |

| エ | 品質や価格の要件を満たすだけでなく、環境負荷の小さい製品やサービスを、環境負荷の低減に努める事業者から優先して購入することである。 |

問 65

BI(Business Intelligence)を説明したものはどれか。

| ア | 企業内外のデータを蓄積し、分類・加工・分析して活用することによって、企業の意思決定の迅速化を支援する手法 |

| イ | 企業内の慣行などにとらわれず、業務プロセスを抜本的に再構築することによって、コスト・品質・サービスなどを改善する手法 |

| ウ | 企業内の業務の流れを可視化し、業務改善サイクルを適用することによって、継続的な業務改善を図る手法 |

| エ | 企業内の異なるシステムを互いに連結し、データやプロセスの統合を図ることによって、システムを全体として効率よく活用する手法 |

問 66

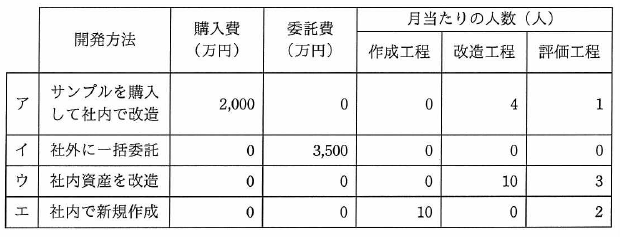

電化製品に搭載する部品を試作するとき、全体のコストが最も安くなる開発方法はどれか。ここで、各工程の工期は、作成工程が6か月、改造工程が3か月、評価工程が2か月とする。また、1人月当たりのコストは、作成工程が60万円、改造工程及び評価工程がそれぞれ100万円とする。ただし、人月コスト、購入費及び委託費の三つ以外のコストは考慮しない。

問 67

SWOT分析において、一般に脅威として位置付けられるものはどれか。

| ア | 競合他社に比べて高い生産効率 |

| イ | 事業ドメインの高い成長率 |

| ウ | 市場への強力な企業の参入 |

| エ | 低いマーケットシェア |

問 68

企業の競争戦略におけるリーダ戦略はどれか。

| ア | 市場シェアを奪うことを目標に、製品、サービス、販売促進、流通チャネルなどのあらゆる面での差別化戦略を取る。 |

| イ | 潜在的な需要がありながら、他の企業が参入してこないような専門特化した市場に、限られた経営資源を集中する。 |

| ウ | 目標とする企業の戦略を観察し、迅速に模倣することによって、開発や広告のコストを抑制し、市場での存続を図る。 |

| エ | 利潤、好評判の維持・向上と最適市場シェアの確保を目標として、市場内の全ての顧客をターゲットにした全方位戦略を取る。 |

問 69

サプライチェーンマネジメントを説明したものはどれか。

| ア | 購買、生産、販売及び物流を結ぶ一連の業務を、企業内、企業間で全体最適の視点から見直し、納期短縮や在庫削減を図る。 |

| イ | 個人が持っているノウハウや経験などの知的資産を組織全体で共有して、創造的な仕事につなげていく。 |

| ウ | 社員のスキルや行動特性を把握し、人事戦略の視点から適切な人員配置・評価などのマネジメントを行う。 |

| エ | 多様なチャネルを通して集められた顧客情報を一元化し、活用することによって、顧客との関係を密接にしていく。 |

問 70

コア技術の事例として、適切なものはどれか。

| ア | アライアンスを組んでインタフェースなどを策定し、共通で使うことを目的とした技術 |

| イ | 競合他社がまねできないような、自動車エンジンのアイドリングストップ技術 |

| ウ | 競合他社と同じCPUコアを採用し、ソフトウェアの移植性を生かす技術 |

| エ | 製品の早期開発、早期市場投入を目的として、汎用部品を組み合わせて開発する技術 |

問 71

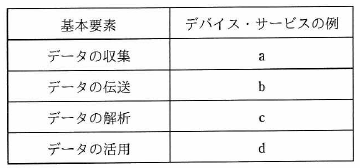

工場の機器メンテナンス業務においてIoTを活用した場合の基本要素とデバイス・サービスの例を整理した。ア〜エがa〜dのいずれかに該当するとき、aに該当するものはどれか。

| ア | 異常値判定ツール |

| イ | 機器の温度センサ |

| ウ | 工場内無線通信 |

| エ | 作業指示用ディスプレイ |

問 72

MRPの特徴はどれか。

| ア | 顧客の注文を受けてから製品の生産を行う。 |

| イ | 作業指示票を利用して作業指示、運搬指示をする。 |

| ウ | 製品の開発、設計、生産準備を同時並行で行う。 |

| エ | 製品の基準生産計画を基に、部品の手配数量を算出する。 |

問 73

HEMSの説明として、適切なものはどれか。

| ア | 太陽光発電システム及び家庭用燃料電池が発電した電気を、家庭などで利用できるように変換するシステム |

| イ | 廃棄物の減量及び資源の有効利用推進のために、一般家庭及び事務所から排出された家電製品の有用な部分をリサイクルするシステム |

| ウ | ヒートポンプを利用して、より少ないエネルギーで大きな熱量を発生させる電気給湯システム |

| エ | 複数の家電製品をネットワークでつなぎ、電力の可視化及び電力消費の最適制御を行うシステム |

問 74

車載機器の性能の向上に関する記述のうち、ディープラーニングを用いているものはどれか。

| ア | 車の壁への衝突を加速度センサが検知し、エアバッグを膨らませて搭乗者をけがから守った。 |

| イ | システムが大量の画像を取得し処理することによって、歩行者と車をより確実に見分けることができるようになった。 |

| ウ | 自動でアイドリングストップする装置を搭載することによって、運転経験が豊富な運転者が運転する場合よりも燃費を向上させた。 |

| エ | ナビゲーションシステムが、携帯電話回線を通してソフトウェアのアップデートを行い、地図を更新した。 |

問 75

CIOが果たすべき主要な役割はどれか。

| ア | 情報化戦略を立案するに当たって、経営戦略を支援するために、企業全体の情報資源への投資効果を最適化するプランを策定する。 |

| イ | 情報システム開発・運用に関する状況を把握して、全社情報システムが最適に機能するように具体的に改善点を指示する。 |

| ウ | 情報システムが企業活動に対して健全に機能しているかどうかを監査することによって、情報システム部門にアドバイスを与える。 |

| エ | 全社情報システムの最適な運営が行えるように、情報システムに関する問合せやトラブルに関する情報システム部門から報告を受け、担当部門に具体的指示を与える。 |

問 76

OJTの特徴はどれか。

| ア | 一般化された知識や技術に重点を置いた教育が受けられる。 |

| イ | 上司や先輩が実務に密着して実践的に知識や技術を教育するので、必要な能力が習得できる。 |

| ウ | 上司や先輩の資質によらず、一定水準の業務知識が身に付けられる。 |

| エ | 職場から離れて教育に専念できる。 |

問 77

財務諸表のうち、一定時点における企業の資産、負債及び純資産を表示し、企業の財政状態を明らかにするものはどれか。

| ア | 株主資本等変動計算書 |

| イ | キャッシュフロー計算書 |

| ウ | 損益計算書 |

| エ | 貸借対照表 |

問 78

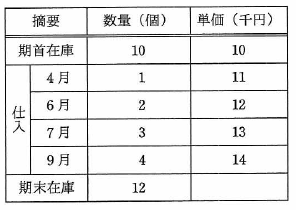

表から、期末在庫品を先入先出法で評価した場合の在庫評価額は何千円か。

| ア | 132 |

| イ | 138 |

| ウ | 150 |

| エ | 168 |

問 79

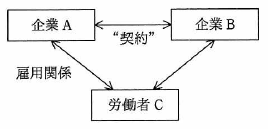

図は、企業と労働者の関係を表している。企業Bと労働者Cの関係を表す記述として正しいものはどれか。

| ア | "契約"が請負契約で、企業Aが受託者、企業Bが委託者であるとき、企業Bと労働者Cとの間には、指揮命令関係が生じる。 |

| イ | "契約"が出向にかかわる契約で、企業Aが企業Bに労働者Cを出向させたとき、企業Bと労働者Cとの間には指揮命令関係が生じる。 |

| ウ | "契約"が労働者派遣契約で、企業Aが派遣元、企業Bが派遣先であるとき、企業Bと労働者Cの間にも、雇用関係が生じる。 |

| エ | "契約"が労働者派遣契約で、企業Aが派遣元、企業Bが派遣先であるとき、企業Bに労働者Cが出向しているといえる。 |

問 80

訪問販売、通信販売、電話勧誘販売などを対象に、消費者を守るためのクーリングオフなどのルールを定めている法律はどれか。

| ア | 商法 |

| イ | 電子消費者契約法 |

| ウ | 特定商取引法 |

| エ | 不正競争防止法 |

問題目次

| 問1 | 数値を2進数で表すレジスタがある。このレジスタに格納されてい... |

| 問2 | 送信側では、ビット列をある生成多項式で割った余りをそのビット... |

| 問3 | フィードバック制御の説明として、適切なものはどれか。 |

| 問4 | 図のような黒色で描かれた円に沿って車が走るように、左右の後輪... |

| 問5 | A、B、C、Dの順に到着するデータに対して、一つのスタックだ... |

| 問6 | 再帰呼出しの説明はどれか。 |

| 問7 | オブジェクト指向プログラミングにおける、多相性を実現するため... |

| 問8 | Perlの実行に関する記述のうち、適切なものはどれか。 |

| 問9 | 平均命令実行時間が20ナノ秒のコンピュータがある。このコンピ... |

| 問10 | 外部割込みに分類されるものはどれか。 |

| 問11 | USB Type-Cのプラグ側コネクタの断面図はどれか。ここ... |

| 問12 | RAID5の記録方式に関する記述のうち、適切なものはどれか。 |

| 問13 | デュアルシステムの説明として、最も適切なものはどれか。 |

| 問14 | 社内業務システムをクラウドサービスへ移行することによって得ら... |

| 問15 | MTBFが45時間でMTTRが5時間の装置がある。この装置を... |

| 問16 | メモリリークの説明として、適切なものはどれか。 |

| 問17 | ソフトウェア制御における、ポーリング制御はどれか。 |

| 問18 | 優先度に基づくプリエンプティブなスケジューリングを行うリアル... |

| 問19 | 図のメモリマップで、セグメント2が解放されたとき、セグメント... |

| 問20 | ページング方式の仮想記憶において、ページフォールトの発生回数... |

| 問21 | コンデンサに蓄えた電荷の有無で情報を記憶するメモリはどれか。 |

| 問22 | アクチュエータの機能として、適切なものはどれか。 |

| 問23 | 図に示すディジタル回路と等価な論理式はどれか。ここで、論理式... |

| 問24 | 次の方式によって求められるチェックディジットを付加した結果は... |

| 問25 | 3次元CGのレンダリングにおける、隠線消去及び隠面消去の説明... |

| 問26 | クライアントサーバシステムにおいて、利用頻度の高い命令群をあ... |

| 問27 | SQL文においてFOREIGN KEYとREFERENCES... |

| 問28 | UMLを用いて表した図のデータモデルの解釈のうち、適切なもの... |

| 問29 | RDBMSの機能によって実現されるトランザクションの性質はど... |

| 問30 | トランザクション処理プログラムが、データベース更新の途中で異... |

| 問31 | 符号化速度が192kビット/秒の音声データ2.4Mバイトを、... |

| 問32 | ネットワーク機器の一つであるスイッチングハブ(レイヤ2スイッ... |

| 問33 | IPv4において、インターネット接続用ルータのNAT機能の説... |

| 問34 | トランスポート層のプロトコルであり、信頼性よりもリアルタイム... |

| 問35 | 次のIPアドレスとサブネットマスクをもつPCがある。このPC... |

| 問36 | ボットネットにおいてC&Cサーバが果たす役割はどれか。 |

| 問37 | DNSキャッシュポイズニングに分類される攻撃内容はどれか。 |

| 問38 | 非常に大きな数の素因数分解が困難なことを利用した公開鍵暗号方... |

| 問39 | SQLインジェクション攻撃の説明はどれか。 |

| 問40 | ディジタル署名における署名鍵の使い方と、ディジタル署名を行う... |

| 問41 | マルウェアについて、トロイの木馬とワームを比較したとき、ワー... |

| 問42 | CSIRTの説明として、適切なものはどれか。 |

| 問43 | リスクアセスメントを構成するプロセスの組合せはどれか。 |

| 問44 | 図のように、クライアント上のアプリケーションがデータベース接... |

| 問45 | コンピュータやネットワークのセキュリティ上の脆弱性を発見する... |

| 問46 | UML2.0において、オブジェクト間の相互作用を時系列に表す... |

| 問47 | オブジェクト指向分析を用いてモデリングしたとき、クラスとオブ... |

| 問48 | モジュール分割を行うときの方法として、モジュール結合度を最も... |

| 問49 | ブラックボックステストに関する記述として、適切なものはどれか... |

| 問50 | ソフトウェアのリバースエンジニアリングの説明はどれか。 |

| 問51 | ファンクションポイント法の説明はどれか。 |

| 問52 | 全部で100画面から構成されるシステムの画面を作成する。10... |

| 問53 | 図に示すプロジェクト活動のクリティカルパスはどれか。 |

| 問54 | プロジェクトで発生した課題の傾向を分析するために、ステークホ... |

| 問55 | サービスマネジメントにおいて、サービスレベル管理の要求事項は... |

| 問56 | 新規システムにおけるデータのバックアップ方法に関する記述のう... |

| 問57 | 落雷によって発生する過電圧の被害から情報システムを守るための... |

| 問58 | システム運用業務のオペレーション管理に関する監査で判明した状... |

| 問59 | システム監査人が実施するヒアリングに関する記述のうち、適切な... |

| 問60 | 監査調書の説明はどれか。 |

| 問61 | ある営業部員の1日の業務活動を分析した結果は、表のとおりであ... |

| 問62 | SOAを説明したものはどれか。 |

| 問63 | ビッグデータを企業が活用している事例はどれか。 |

| 問64 | グリーン調達の説明はどれか。 |

| 問65 | BI(Business Intelligence)を説明した... |

| 問66 | 電化製品に搭載する部品を試作するとき、全体のコストが最も安く... |

| 問67 | SWOT分析において、一般に脅威として位置付けられるものはど... |

| 問68 | 企業の競争戦略におけるリーダ戦略はどれか。 |

| 問69 | サプライチェーンマネジメントを説明したものはどれか。 |

| 問70 | コア技術の事例として、適切なものはどれか。 |

| 問71 | 工場の機器メンテナンス業務においてIoTを活用した場合の基本... |

| 問72 | MRPの特徴はどれか。 |

| 問73 | HEMSの説明として、適切なものはどれか。 |

| 問74 | 車載機器の性能の向上に関する記述のうち、ディープラーニングを... |

| 問75 | CIOが果たすべき主要な役割はどれか。 |

| 問76 | OJTの特徴はどれか。 |

| 問77 | 財務諸表のうち、一定時点における企業の資産、負債及び純資産を... |

| 問78 | 表から、期末在庫品を先入先出法で評価した場合の在庫評価額は何... |

| 問79 | 図は、企業と労働者の関係を表している。企業Bと労働者Cの関係... |

| 問80 | 訪問販売、通信販売、電話勧誘販売などを対象に、消費者を守るた... |