基本情報技術者午前

2019(平成31年、令和元年)/春期分

問 1

10進数の演算式7÷32の結果を2進数で表したものはどれか。

| ア | 0.001011 |

| イ | 0.001101 |

| ウ | 0.00111 |

| エ | 0.0111 |

問 2

最上位をパリティビットとする8ビット符号において、パリティビット以外の下位7ビットを得るためのビット演算はどれか。

| ア | 16進数0FとのANDをとる。 |

| イ | 16進数0FとのORをとる。 |

| ウ | 16進数7FとのANDをとる。 |

| エ | 16進数FFとのXOR(排他的論理和)をとる。 |

問 3

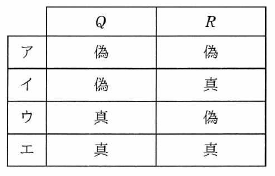

P、Q、Rはいずれも命題である。命題Pの真理値は真であり、命題 (not P) or Q 及び命題 (not Q) or R のいずれの真理値も真であることが分かっている。Q、Rの真理値はどれか。ここで、X or Y は X と Y の論理和、not X は X の否定を表す。

問 4

機械学習における教師あり学習の説明として、最も適切なものはどれか。

| ア | 個々の行動に対しての善しあしを得点として与えることによって、得点が最も多く得られるような方策を学習する。 |

| イ | コンピュータ利用者の挙動データを蓄積し、挙動データの出現頻度に従って次の挙動を推論する。 |

| ウ | 正解のデータを提示したり、データが誤りであることを指摘したりすることによって、未知のデータに対して正誤を得ることを助ける。 |

| エ | 正解のデータを提示せずに、統計的性質や、ある種の条件によって入力パターンを判定したり、クラスタリングしたりする。 |

問 5

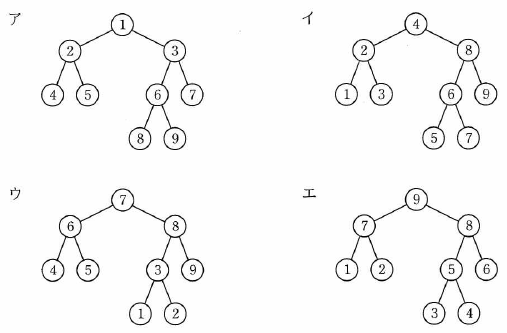

2分探索木として適切なものはどれか。ここで、1~9の数字は、各ノード(節)の値を表す。

問 6

三つのスタックA、B、Cのいずれの初期状態も[1、2、3]であるとき、再帰的に定義された関数f()を呼び出して終了した後のBの状態はどれか。ここで、スタックが、[a1 a2、…、an-1]の状態のときにanをpushした後のスタックの状態は[a1 a2、…、an-1、an]で表す。

f(){

Aが空ならば{

何もしない。

}

そうでない場合{

Aからpopした値をCにpushする。

f()を呼び出す。

Cからpopした値をBにpushする。

}

}

| ア | [1、2、3、1、2、3] |

| イ | [1、2、3、3、2、1] |

| ウ | [3、2、1、1、2、3] |

| エ | [3、2、1、3、2、1] |

問 7

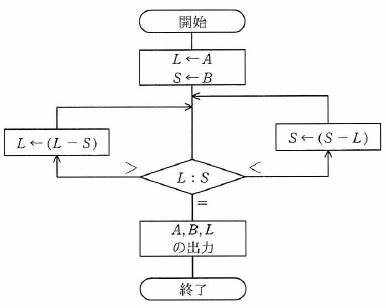

次の流れ図は、2数 A、B の最大公約数を求めるユークリッドの互除法を、引き算の繰返しによって計算するものである。Aが876、Bが204のとき、何回の比較で処理は終了するか。

| ア | 4 |

| イ | 9 |

| ウ | 10 |

| エ | 11 |

問 8

複数のプロセスから同時に呼び出されたときに、互いに干渉することなく並行して動作することができるプログラムの性質を表すものはどれか。

| ア | リエントラント |

| イ | リカーシブ |

| ウ | リユーザブル |

| エ | リロケータブル |

問 9

外部割込みの原因となるものはどれか。

| ア | ゼロによる除算命令の実行 |

| イ | 存在しない命令コードの実行 |

| ウ | タイマによる時間経過の通知 |

| エ | ページフォールトの発生 |

問 10

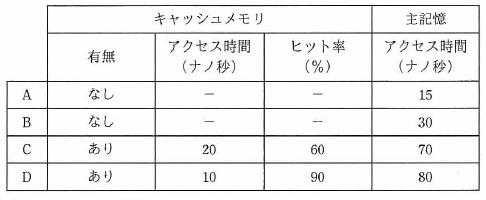

A~Dを、主記憶の実効アクセス時間が短い順に並べたものはどれか。

| ア | A、B、C、D |

| イ | A、D、B、C |

| ウ | C、D、A、B |

| エ | D、C、A、B |

問 11

96dpiのディスプレイに12ポイントの文字をビットマップで表示したい。正方フォントの縦は何ドットになるか。ここで、1ポイントは1/72インチとする。

| ア | 8 |

| イ | 9 |

| ウ | 12 |

| エ | 16 |

問 12

3Dプリンタの機能の説明として、適切なものはどれか。

| ア | 高温の印字ヘッドのピンを感熱紙に押し付けることによって印刷を行う。 |

| イ | コンピュータグラフィックスを建物、家具など凹凸のある立体物に投影する。 |

| ウ | 熱溶解積層方式などによって、立体物を造形する。 |

| エ | 立体物の形状を感知して、3Dデータとして出力する。 |

問 13

冗長構成におけるデュアルシステムの説明として、適切なものはどれか。

| ア | 2系統のシステムで並列処理をすることによって性能を上げる方式である。 |

| イ | 2系統のシステムの負荷が均等になるように、処理を分散する方式である。 |

| ウ | 現用系と待機系の2系統のシステムで構成され、現用系に障害が生じたときに、待機系が処理を受け継ぐ方式である。 |

| エ | 一つの処理を2系統のシステムで独立に行い、結果を照合する方式である。 |

問 14

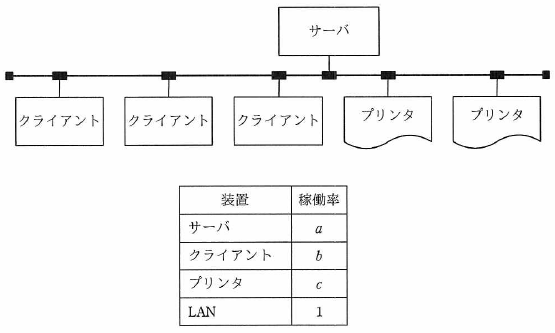

図のように、1台のサーバ、3台のクライアント及び2台のプリンタがLANで接続されている。このシステムはクライアントからの指示に基づいて、サーバにあるデータをプリンタに出力する。各装置の稼働率が表のとおりであるとき、このシステムの稼働率を表す計算式はどれか。ここで、クライアントは3台のうちどれか1台でも稼働していればよく、プリンタは2台のうちどちらかが稼働していればよい。

| ア | ab3c2 |

| イ | a(1-b3)(1-c2) |

| ウ | a(1-b)3(1-c)2 |

| エ | a(1-(1-b)3)(1-(1-c)2) |

問 15

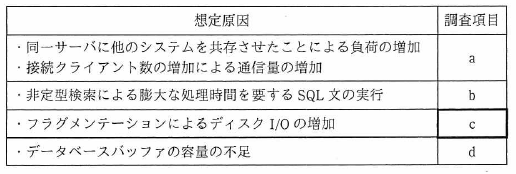

アプリケーションの変更をしていないにもかかわらず、サーバのデータベース応答性能が悪化してきたので、表のような想定原因と、特定するための調査項目を検討した。調査項目cとして、適切なものはどれか。

| ア | 遅い処理の特定 |

| イ | 外的要因の変化の確認 |

| ウ | キャッシュメモリのヒット率の調査 |

| エ | データの格納状況の確認 |

問 16

タスクのディスパッチの説明として、適切なものはどれか。

| ア | 各タスクの実行順序を決定すること |

| イ | 実行可能なタスクに対してプロセッサの使用権を割り当てること |

| ウ | タスクの実行に必要な情報であるコンテキストのこと |

| エ | 一つのプロセッサで複数のタスクを同時に実行しているかのように見せかけた状態のこと |

問 17

デバイスドライバの説明として、適切なものはどれか。

| ア | PCに接続された周辺機器を制御するソフトウェア |

| イ | アプリケーションプログラムをPCに導入するソフトウェア |

| ウ | キーボードなどの操作手順を登録して、その操作を自動化するソフトウェア |

| エ | 他のPCに入り込んで不利益をもたらすソフトウェア |

問 18

データ検索時に使用される、理想的なハッシュ法の説明として、適切なものはどれか。

| ア | キーワード検索のヒット率を高めることを目的に作成した、一種の同義語・類義語リストを用いることによって、検索漏れを防ぐ技術である。 |

| イ | 蓄積されている膨大なデータを検索し、経営やマーケティングにとって必要な傾向、相関関係、パターンなどを導き出すための技術や手法である。 |

| ウ | データとそれに対する処理を組み合わせたオブジェクトに、認識や判断の機能を加え、利用者の検索要求に対して、その意図を判断する高度な検索技術である。 |

| エ | データを特定のアルゴリズムによって変換した値を格納アドレスとして用いる、高速でスケーラビリティの高いデータ検索技術である。 |

問 19

インタプリタの説明として、適切なものはどれか。

| ア | 原始プログラムを、解釈しながら実行するプログラムである。 |

| イ | 原始プログラムを、推論しながら翻訳するプログラムである。 |

| ウ | 原始プログラムを、目的プログラムに翻訳するプログラムである。 |

| エ | 実行可能なプログラムを、主記憶装置にロードするプログラムである。 |

問 20

OSIによるオープンソースソフトウェアの定義に従うときのオープンソースソフトウェアに対する取扱いとして、適切なものはどれか。

| ア | ある特定の業界向けに作成されたオープンソースソフトウェアは、ソースコードを公開する範囲をその業界に限定することができる。 |

| イ | オープンソースソフトウェアを改変し再配布する場合、元のソフトウェアと同じ配布条件となるように、同じライセンスを適用して配布する必要がある。 |

| ウ | オープンソースソフトウェアを第三者が製品として再配布する場合、そのオープンソースソフトウェアの開発者は第三者に対してライセンス費を請求することができる。 |

| エ | 社内での利用などのようにオープンソースソフトウェアを改変しても再配布しない場合、改変部分のソースコードを公開しなくてもよい。 |

問 21

メモリセルにフリップフロップ回路を利用したものはどれか。

| ア | DRAM |

| イ | EEPROM |

| ウ | SDRAM |

| エ | SRAM |

問 22

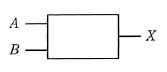

二つの入力と一つの出力をもつ論理回路で、二つの入力A、Bがともに1のときだけ、出力Xが0になるものはどれか。

| ア | AND回路 |

| イ | NAND回路 |

| ウ | OR回路 |

| エ | XOR回路 |

問 23

データセンタなどで採用されているサーバ、ネットワーク機器に対する直流給電の利点として、適切なものはどれか。

| ア | 交流から直流への変換、直流から交流への変換で生じる電力損失を低減できる。 |

| イ | 受電設備からCPUなどのLSIまで、同じ電圧のまま給電できる。 |

| ウ | 停電の危険がないので、電源バックアップ用のバッテリを不要にできる。 |

| エ | トランスを用いて容易に昇圧、降圧ができる。 |

問 24

GUIの部品の一つであるラジオボタンの用途として、適切なものはどれか。

| ア | 幾つかの項目について、それぞれの項目を選択するかどうかを指定する。 |

| イ | 幾つかの選択項目から一つを選ぶときに、選択項目にないものはテキストボックスに入力する。 |

| ウ | 互いに排他的な幾つかの選択項目から一つを選ぶ。 |

| エ | 特定の項目を選択することによって表示される一覧形式の項目の中から一つを選ぶ。 |

問 25

音声のサンプリングを1秒間に11,000回行い、サンプリングした値をそれぞれ8ビットのデータとして記録する。このとき、512×106バイトの容量をもつフラッシュメモリに記録できる音声の長さは、最大何分か。

| ア | 77 |

| イ | 96 |

| ウ | 775 |

| エ | 969 |

問 26

関係モデルの属性に関する説明のうち、適切なものはどれか。

| ア | 関係内の属性の定義域は重複してはならない。 |

| イ | 関係内の属性の並び順に意味はなく、順番を入れ替えても同じ関係である。 |

| ウ | 関係内の二つ以上の属性に、同じ名前を付けることができる。 |

| エ | 名前をもたない属性を定義することができる。 |

問 27

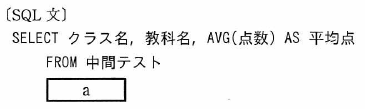

"中間テスト"表からクラスごと、教科ごとの平均点を求め、クラス名、教科名の昇順に表示するSQL文中のaに入れる字句はどれか。

中間テスト (クラス名, 教科名, 学生番号, 名前, 点数)

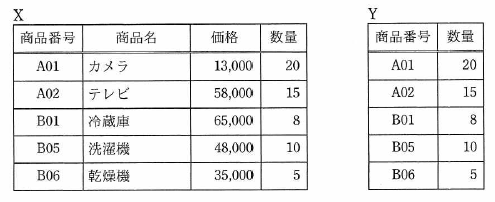

問 28

関係モデルにおいて表Xから表Yを得る関係演算はどれか。

| ア | 結合(join) |

| イ | 射影(projection) |

| ウ | 選択(selection) |

| エ | 併合(merge) |

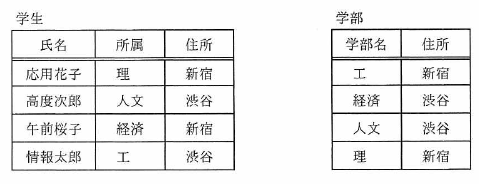

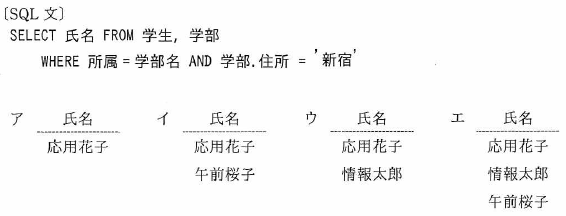

問 29

"学生"表と"学部"表に対して次のSQL文を実行した結果として、正しいものはどれか。

問 30

ビッグデータの処理で使われるキーバリューストアの説明として、適切なものはどれか。

| ア | "ノード"、"リレーションシップ"、"プロパティ"の3要素によってノード間の関係性を表現する。 |

| イ | 1件分のデータを"ドキュメント"と呼び、個々のドキュメントのデータ構造は自由であって、データを追加する都度変えることができる。 |

| ウ | 集合論に基づいて、行と列から成る2次元の表で表現する。 |

| エ | 任意の保存したいデータと、そのデータを一意に識別できる値を組みとして保存する。 |

問 31

OSI基本参照モデルのトランスポート層以上が異なるLANシステム相互間でプロトコル変換を行う機器はどれか。

| ア | ゲートウェイ |

| イ | ブリッジ |

| ウ | リピータ |

| エ | ルータ |

問 32

192.168.0.0/23(サブネットマスク255.255.254.0)のIPv4ネットワークにおいて、ホストとして使用できるアドレスの個数の上限はどれか。

| ア | 23 |

| イ | 24 |

| ウ | 254 |

| エ | 510 |

問 33

トランスポート層のプロトコルであり、信頼性よりもリアルタイム性が重視される場合に用いられるものはどれか。

| ア | HTTP |

| イ | IP |

| ウ | TCP |

| エ | UDP |

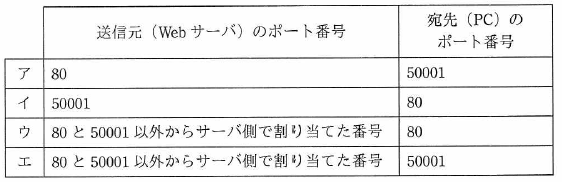

問 34

PCとWebサーバがHTTPで通信している。PCからWebサーバ宛てのパケットでは、送信元ポート番号はPC側で割り当てた50001、宛先ポート番号は80であった。WebサーバからPCへの戻りのパケットでのポート番号の組合せはどれか。

問 35

OpenFlowを使ったSDN(Software-Defined Networking)の説明として、適切なものはどれか。

| ア | RFIDを用いるIoT(Internet of Things)技術の一つであり、物流ネットワークを最適化するためのソフトウェアアーキテクチャ |

| イ | 様々なコンテンツをインターネット経由で効率よく配信するために開発された、ネットワーク上のサーバの最適配置手法 |

| ウ | データ転送と経路制御の機能を論理的に分離し、データ転送に特化したネットワーク機器とソフトウェアによる経路制御の組合せで実現するネットワーク技術 |

| エ | データフロー図やアクティビティ図などを活用し、業務プロセスの問題点を発見して改善を行うための、業務分析と可視化ソフトウェアの技術 |

問 36

CAPTCHAの目的はどれか。

| ア | Webサイトなどにおいて、コンピュータではなく人間がアクセスしていることを確認する。 |

| イ | 公開鍵暗号と共通鍵暗号を組み合わせて、メッセージを効率よく暗号化する。 |

| ウ | 通信回線を流れるパケットをキャプチャして、パケットの内容の表示や解析、集計を行う。 |

| エ | 電子政府推奨暗号の安全性を評価し、暗号技術の適切な実装法、運用法を調査、検討する。 |

問 37

パスワードリスト攻撃の手口に該当するものはどれか。

| ア | 辞書にある単語をパスワードに設定している利用者がいる状況に着目して、攻撃対象とする利用者IDを一つ定め、辞書にある単語やその組合せをパスワードとして、ログインを試行する。 |

| イ | パスワードの文字数の上限が小さいWebサイトに対して、攻撃対象とする利用者IDを一つ定め、文字を組み合わせたパスワードを総当たりして、ログインを試行する。 |

| ウ | 複数サイトで同一の利用者IDとパスワードを使っている利用者がいる状況に着目して、不正に取得した他サイトの利用者IDとパスワードの一覧表を用いて、ログインを試行する。 |

| エ | よく用いられるパスワードを一つ定め、文字を組み合わせた利用者IDを総当たりして、ログインを試行する。 |

問 38

メッセージ認証符号の利用目的に該当するものはどれか。

| ア | メッセージが改ざんされていないことを確認する。 |

| イ | メッセージの暗号化方式を確認する。 |

| ウ | メッセージの概要を確認する。 |

| エ | メッセージの秘匿性を確保する。 |

問 39

楕円曲線暗号の特徴はどれか。

| ア | RSA暗号と比べて、短い鍵長で同レベルの安全性が実現できる。 |

| イ | 共通鍵暗号方式であり、暗号化や復号の処理を高速に行うことができる。 |

| ウ | 総当たりによる解読が不可能なことが、数学的に証明されている。 |

| エ | データを秘匿する目的で用いる場合、復号鍵を秘密にしておく必要がない。 |

問 40

リスク対応のうち、リスクファイナンシングに該当するものはどれか。

| ア | システムが被害を受けるリスクを想定して、保険を掛ける。 |

| イ | システムの被害につながるリスクの顕在化を抑える対策に資金を投入する。 |

| ウ | リスクが大きいと評価されたシステムを廃止し、新たなセキュアなシステムの構築に資金を投入する。 |

| エ | リスクが顕在化した場合のシステムの被害を小さくする設備に資金を投入する。 |

問 41

JIS Q 27000:2014(情報セキュリティマネジメントシステム-用語)における"リスクレベル"の定義はどれか。

| ア | 脅威によって付け込まれる可能性のある、資産又は管理策の弱点 |

| イ | 結果とその起こりやすさの組合せとして表現される、リスクの大きさ |

| ウ | 対応すべきリスクに付与する優先順位 |

| エ | リスクの重大性を評価するために目安とする条件 |

問 42

不正が発生する際には"不正のトライアングル"の3要素全てが存在すると考えられている。"不正のトライアングル"の構成要素の説明として、適切なものはどれか。

| ア | "機会"とは、情報システムなどの技術や物理的な環境、組織のルールなど、内部者による不正行為の実行を可能又は容易にする環境の存在である。 |

| イ | "情報と伝達"とは、必要な情報が識別、把握及び処理され、組織内外及び関係者相互に正しく伝えられるようにすることである。 |

| ウ | "正当化"とは、ノルマによるプレッシャなどのことである。 |

| エ | "動機"とは、良心のかしゃくを乗り越える都合の良い解釈や他人への責任転嫁など、内部者が不正行為を自ら納得させるための自分勝手な理由付けである。 |

問 43

OSI基本参照モデルのネットワーク層で動作し、"認証ヘッダ(AH)"と"暗号ペイロード(ESP)"の二つのプロトコルを含むものはどれか。

| ア | IPsec |

| イ | S/MIME |

| ウ | SSH |

| エ | XML暗号 |

問 44

侵入者やマルウェアの挙動を調査するために、意図的に脆弱性をもたせたシステム又はネットワークはどれか。

| ア | DMZ |

| イ | SIEM |

| ウ | ハニーポット |

| エ | ボットネット |

問 45

ファジングで得られるセキュリティ上の効果はどれか。

| ア | ソフトウェアの脆弱性を自動的に修正できる。 |

| イ | ソフトウェアの脆弱性を検出できる。 |

| ウ | 複数のログデータを相関分析し、不正アクセスを検知できる。 |

| エ | 利用者IDを統合的に管理し、統ーしたパスワードポリシを適用できる。 |

問 46

UMLにおける振る舞い図の説明のうち、アクティビティ図のものはどれか。

| ア | ある振る舞いから次の振る舞いへの制御の流れを表現する。 |

| イ | オブジェクト間の相互作用を時系列で表現する。 |

| ウ | システムが外部に提供する機能と、それを利用する者や外部システムとの関係を表現する。 |

| エ | 一つのオブジェクトの状態がイベントの発生や時間の経過とともにどのように変化するかを表現する。 |

問 47

ブラックボックステストに関する記述として、最も適切なものはどれか。

| ア | テストデータの作成基準として、プログラムの命令や分岐に対する網羅率を使用する。 |

| イ | 被テストプログラムに冗長なコードがあっても検出できない。 |

| ウ | プログラムの内部構造に着目し、必要な部分が実行されたかどうかを検証する。 |

| エ | 分岐命令やモジュールの数が増えると、テストデータが急増する。 |

問 48

ソフトウェアのテストツールの説明のうち、静的テストを支援する静的解析ツールのものはどれか。

| ア | 指定された条件のテストデータや、プログラムの入力ファイルを自動的に生成する。 |

| イ | テストの実行結果を基に、命令の網羅率や分岐の網羅率を自動的に計測し、分析する。 |

| ウ | プログラム中に文法上の誤りや論理的な誤りなどがあるかどうかを、ソースコードを分析して調べる。 |

| エ | モジュールの呼出し回数や実行時間、実行文の実行回数などの、プログラム実行時の動作特性に関するデータを計測する。 |

問 49

条件に従うとき、アプリケーションプログラムの初年度の修正費用の期待値は、何万円か。

[条件]

(1):プログラム規模:2,000kステップ

(2):プログラムの潜在不良率:0.04件/kステップ

(3):潜在不良の年間発見率:20%/年

(4):発見した不良の分類

影響度大の不良:20%、影響度小の不良:80%

(5):不良1件当たりの修正費用

影響度大の不良:200万円、影響度小の不良:50万円

(6):初年度は影響度大の不良だけを修正する

| ア | 640 |

| イ | 1,280 |

| ウ | 1,600 |

| エ | 6,400 |

問 50

JavaScriptの非同期通信の機能を使うことによって、動的なユーザインタフェースを画面遷移を伴わずに実現する技術はどれか。

| ア | Ajax |

| イ | CSS |

| ウ | RSS |

| エ | SNS |

問 51

プロジェクトマネジメントにおいて、目的1をもつプロセスと目的2をもつプロセスとが含まれる対象群はどれか。

[目的]

目的1 プロジェクトの目標、成果物、要求事項及び境界を明確にする。

目的2 プロジェクトの目標や成果物などの変更によって生じる、プロジェクトの機会となる影響を最大化し、脅威となる影響を最小化する。

| ア | コミュニケーション |

| イ | スコープ |

| ウ | 調達 |

| エ | リスク |

問 52

ある会場で資格試験を実施する際のアクティビティである"受付"と"試験"の依存関係のうち、プレシデンスダイアグラム法(PDM)の開始-終了関係はどれか。

| ア | 受付の開始から30分経過したら、試験を開始する。 |

| イ | 受付の終了から10分経過したら、試験を開始する。 |

| ウ | 受付の終了から45分経過したら、試験を終了する。 |

| エ | 試験の開始から20分経過したら、受付を終了する。 |

問 53

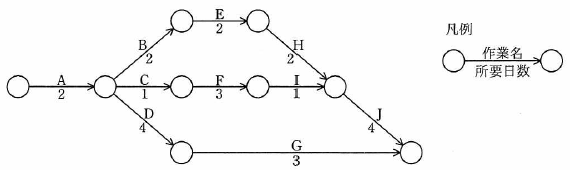

アローダイアグラムの日程計画をもつプロジェクトの、開始から終了までの最少所要日数は何日か。

| ア | 9 |

| イ | 10 |

| ウ | 11 |

| エ | 12 |

問 54

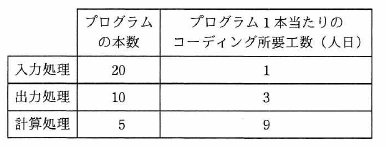

システムを構成するプログラムの本数とプログラム1本当りのコーディング所要工数が表のとおりであるとき、システムを95日間で開発するには少なくとも何人の要員が必要か。ここで、システムの開発にはコーディングのほかに、設計及びテストの作業が必要であり、それらの作業にはコーディング所要工数の8倍の工数が掛かるものとする。

| ア | 8 |

| イ | 9 |

| ウ | 12 |

| エ | 13 |

問 55

サービスマネジメントのプロセス改善におけるベンチマーキングはどれか。

| ア | ITサービスのパフォーマンスを財務、顧客、内部プロセス、学習と成長の観点から測定し、戦略的な活動をサポートする。 |

| イ | 業界内外の優れた業務方法(ベストプラクティス)と比較して、サービス品質及びパフォーマンスのレベルを評価する。 |

| ウ | サービスのレベルで可用性、信頼性、パフォーマンスを測定し、顧客に報告する。 |

| エ | 強み、弱み、機会、脅威の観点からITサービスマネジメントの現状を分析する。 |

問 56

システムの移行テストを実施する主要な目的はどれか。

| ア | 確実性や効率性の観点で、既存システムから新システムへの切替え手順や切替えに伴う問題点を確認する。 |

| イ | 既存システムの実データのコピーを利用して、新システムでも十分な性能が得られることを確認する。 |

| ウ | 既存の他システムのプログラムと新たに開発したプログラムとのインタフェースの整合性を確認する。 |

| エ | 新システムが、要求されたすべての機能を満たしていることを確認する。 |

問 57

ディスク障害時に、フルバックアップを取得してあるテープからディスクにデータを復元した後、フルバックアップ取得時以降の更新後コピーをログから反映させてデータベースを回復する方法はどれか。

| ア | チェックポイントリスタート |

| イ | リブート |

| ウ | ロールバック |

| エ | ロールフォワード |

問 58

システム監査人がインタビュー実施時にすべきことのうち、最も適切なものはどれか。

| ア | インタビューで監査対象部門から得た情報を裏付けるための文書や記録を入手するよう努める。 |

| イ | インタビューの中で気が付いた不備事項について、その場で監査対象部門に改善を指示する。 |

| ウ | 監査対象部門内の監査業務を経験したことのある管理者をインタビューの対象者として選ぶ。 |

| エ | 複数の監査人でインタビューを行うと記録内容に相違が出ることがあるので、1人の監査人が行う。 |

問 59

経営者が社内のシステム監査人の外観上の独立性を担保とするために講じる措置として、最も適切なものはどれか。

| ア | システム監査人にITに関する継続的学習を義務付ける。 |

| イ | システム監査人に必要な知識や経験を定めて公表する。 |

| ウ | システム監査人の監査技法研修制度を設ける。 |

| エ | システム監査人の所属部署を内部監査部門とする。 |

問 60

A社では、自然災害などの際の事業継続を目的として、業務システムのデータベースのバックアップを取得している。その状況について、"情報セキュリティ管理基準(平成28年)"に従って実施した監査結果として判明した状況のうち、監査人が指摘事項として監査報告書に記載すべきものはどれか。

| ア | バックアップ取得手順書を作成し、取得担当者を定めていた。 |

| イ | バックアップを取得した電子記録媒体からデータベースを復旧する試験を、事前に定めたスケジュールに従って実施していた。 |

| ウ | バックアップを取得した電子記録媒体を、機密保持を含む契約を取り交わした外部の倉庫会社に委託保管していた。 |

| エ | バックアップを取得した電子記録媒体を、業務システムが稼働しているサーバの近くで保管していた。 |

問 61

エンタープライズアーキテクチャを構成するアプリケーションアーキテクチャについて説明したものはどれか。

| ア | 業務に必要なデータの内容、データ間の関連や構造などを体系的に示したもの |

| イ | 業務プロセスを支援するシステムの機能や構成などを体系的に示したもの |

| ウ | 情報システムの構築・運用に必要な技術的構成要素を体系的に示したもの |

| エ | ビジネス戦略に必要な業務プロセスや情報の流れを体系的に示したもの |

問 62

オンデマンド型のサービスはどれか。

| ア | インターネットサイトで購入したDVDで視聴する映画 |

| イ | 出版社が部数を決めてオフセット印刷した文庫本 |

| ウ | 定期的に決められたスケジュールでスマートフォンに配信されるインターネットニュース |

| エ | 利用者の要求に応じてインターネット上で配信される再放送のドラマ |

問 63

BI(Business Intelligence)の活用事例として、適切なものはどれか。

| ア | 競合する他社が発行するアニュアルレポートなどの刊行物を入手し、経営戦略や財務状況を把握する。 |

| イ | 業績の評価や経営戦略の策定を行うために、業務システムなどに蓄積された膨大なデータを分析する。 |

| ウ | 電子化された学習教材を社員がネットワーク経由で利用することを可能にし、学習・成績管理を行う。 |

| エ | りん議や決裁など、日常の定型的業務を電子化することによって、手続を確実に行い、処理を迅速にする。 |

問 64

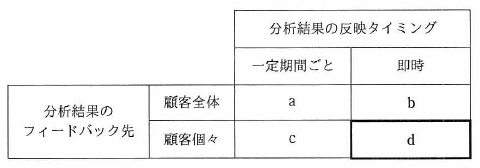

ビッグデータの活用事例を、ビッグデータの分析結果のフィードバック先と反映タイミングで分類した場合、表中のdに該当する活用事例はどれか。

| ア | 会員カードを用いて収集・蓄積した大量の購買データから、一人一人の嗜好を分析し、その顧客の前月の購買額に応じて、翌月のクーポン券を発行する。 |

| イ | 会員登録をした来店客のスマートフォンから得られる位置データと、来店客の購買履歴データを基に、近くの売場にある推奨商品をスマートフォンに表示する。 |

| ウ | 系列店の過去数年分のPOSデータから月ごとに最も売れた商品のランキングを抽出し、現在の月に該当する商品の映像を店内のディスプレイに表示する。 |

| エ | 走行中の自動車から、車両の位置、速度などを表すデータをクラウド上に収集し分析することによって、各道路の現在の混雑状況をWebサイトに公開する。 |

問 65

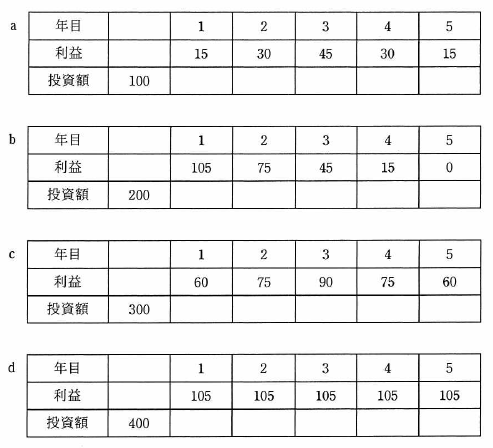

投資案件において、5年間の投資効果をROI(Return On Investment)で評価した場合、四つの案件a~dのうち、最もROIが高いものはどれか。ここで、割引率は考慮しなくてもよいものとする。

問 66

非機能要件項目はどれか。

| ア | 新しい業務の在り方や運用に関わる業務手順、入出力情報、組織、責任、権限、業務上の制約などの項目 |

| イ | 新しい業務の遂行に必要なアプリケーションシステムに関わる利用者の作業、システム機能の実現範囲、機能間の情報の流れなどの項目 |

| ウ | 経営戦略や情報戦略に関わる経営上のニーズ、システム化・システム改善を必要とする業務上の課題、求められる成果・目標などの項目 |

| エ | システム基盤に関わる可用性、性能、拡張性、運用性、保守性、移行性などの項目 |

問 67

企業経営で用いられるコアコンピタンスを説明したものはどれか。

| ア | 企業全体の経営資源の配分を有効かつ統合的に管理し、経営の効率向上を図ることである。 |

| イ | 競争優位の源泉となる、他社よりも優越した自社独自のスキルや技術などの強みである。 |

| ウ | 業務プロセスを根本的に考え直し、抜本的にデザインし直すことによって、企業のコスト、品質、サービス、スピードなどを劇的に改善することである。 |

| エ | 最強の競合相手又は先進企業と比較して、製品、サービス、オペレーションなどを定性的・定量的に把握することである。 |

問 68

特定顧客、特定製品のセグメントに資源を集中し、専門化を図る戦略はどれか。

| ア | チャレンジャ戦略 |

| イ | ニッチ戦略 |

| ウ | フォロワ戦略 |

| エ | リーダ戦略 |

問 69

サイトアクセス者の総人数に対して、最終成果である商品やサービスの購入に至る人数の割合を高める目的でショッピングサイトの画面デザインを見直すことにした。効果を測るために、見直し前後で比較すべき、効果を直接示す値はどれか。

| ア | ROAS(Return On Advertising Spend) |

| イ | コンバージョン率 |

| ウ | バナー広告のクリック率 |

| エ | ページビュー |

問 70

プロセスイノベーションに関する記述として、適切なものはどれか。

| ア | 競争を経て広く採用され、結果として事実上の標準となる。 |

| イ | 製品の品質を向上する革新的な製造工程を開発する。 |

| ウ | 独創的かつ高い技術を基に革新的な新製品を開発する。 |

| エ | 半導体の製造プロセスをもっている企業に製造を委託する。 |

問 71

IoTの応用事例のうち、HEMSの説明はどれか。

| ア | 工場内の機械に取り付けたセンサで振動、温度、音などを常時計測し、収集したデータを基に機械の劣化状態を分析して、適切なタイミングで部品を交換する。 |

| イ | 自動車に取り付けたセンサで車両の状態、路面状況などのデータを計測し、ネツトワークを介して保存し分析することによって、効率的な運転を支援する。 |

| ウ | 情報通信技術や環境技術を駆使して、街灯などの公共設備や交通システムをはじめとする都市基盤のエネルギーの可視化と消費の最適制御を行う。 |

| エ | 太陽光発電装置などのエネルギー機器、家電機器、センサ類などを家庭内通信ネットワークに接続して、エネルギーの可視化と消費の最適制御を行う。 |

問 72

CGM(Consumer Generated Media)の例はどれか。

| ア | 企業が、経営状況や財務状況、業績動向に関する情報を、個人投資家向けに公開する自社のWebサイト |

| イ | 企業が、自社の商品の特徴や使用方法に関する情報を、一般消費者向けに発信する自社のWebサイト |

| ウ | 行政機関が、政策、行政サービスに関する情報を、一般市民向けに公開する自組織のWebサイト |

| エ | 個人が、自らが使用した商品などの評価に関する情報を、不特定多数に向けて発信するブログやSNSなどのWebサイト |

問 73

シェアリングエコノミーの説明はどれか。

| ア | ITの活用によって経済全体の生産性が高まり、更にSCMの進展によって需給ギャップが解消されるので、インフレなき成長が持続するという概念である。 |

| イ | ITを用いて、再生可能エネルギーや都市基盤の効率的な管理・運営を行い、人々の生活の質を高め、継続的な経済発展を実現するという概念である。 |

| ウ | 商取引において、実店舗販売とインターネット販売を組み合わせ、それぞれの長所を生かして連携させることによって、全体の売上を拡大する仕組みである。 |

| エ | ソーシャルメディアのコミュニティ機能などを活用して、主に個人同士で、個人が保有している遊休資産を共有したり、貸し借りしたりする仕組みである。 |

問 74

ディジタルサイネージの説明として、適切なものはどれか。

| ア | 情報技術を利用する機会又は能力によって、地域間又は個人間に生じる経済的又は社会的な格差 |

| イ | 情報の正当性を保証するために使用される電子的な署名 |

| ウ | ディスプレイに映像、文字などの情報を表示する電子看板 |

| エ | 不正利用を防止するためにデータに識別情報を埋め込む技術 |

問 75

企業が社会的責任を果たすために実施すべき施策のうち、環境対策の観点から実施するものはどれか。

| ア | 株主に対し、企業の経営状況の透明化を図る。 |

| イ | グリーン購入に向けて社内体制を整備する。 |

| ウ | 災害時における従業員のボランティア活動を支援する制度を構築する。 |

| エ | 社内に倫理ヘルプラインを設置する。 |

問 76

社内カンパニー制を説明したものはどれか。

| ア | 1部門を切り離して別会社として独立させ、機動力のある多角化戦略を展開する。 |

| イ | 合併、買収によって、自社にない経営資源を相手企業から得て、スピーディな戦略展開を図る。 |

| ウ | 時間を掛けて研究・開発を行い、その成果を経営戦略の基礎とする。 |

| エ | 事業分野ごとの仮想企業を作り、経営資源配分の効率化、意思決定の迅速化、創造性の発揮を促進する。 |

問 77

図は特性要因図の一部を表したものである。a、bの関係はどれか。

| ア | bはaの原因である。 |

| イ | bはaの手段である。 |

| ウ | bはaの属性である。 |

| エ | bはaの目的である。 |

問 78

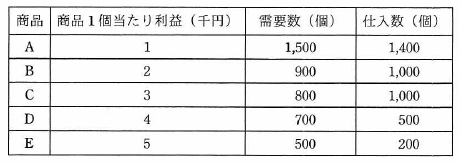

表の条件でA~Eの商品を販売したときの機会損失は何千円か。

| ア | 800 |

| イ | 1,500 |

| ウ | 1,600 |

| エ | 2,400 |

問 79

著作者人格権に該当するものはどれか。

| ア | 印刷、撮影、複写などの方法によって著作物を複製する権利 |

| イ | 公衆からの要求に応じて自動的にサーバから情報を送信する権利 |

| ウ | 著作物の複製物を公衆に貸し出す権利 |

| エ | 自らの意思に反して著作物を変更、切除されない権利 |

問 80

インターネットで利用される技術の標準化を図り、技術仕様をRFCとして策定している組織はどれか。

| ア | ANSI |

| イ | IEEE |

| ウ | IETF |

| エ | NIST |

問題目次

| 問1 | 10進数の演算式7÷32の結果を2進数で表したものはどれか。 |

| 問2 | 最上位をパリティビットとする8ビット符号において、パリティビ... |

| 問3 | P、Q、Rはいずれも命題である。命題Pの真理値は真であり、命... |

| 問4 | 機械学習における教師あり学習の説明として、最も適切なものはど... |

| 問5 | 2分探索木として適切なものはどれか。ここで、1~9の数字は、... |

| 問6 | 三つのスタックA、B、Cのいずれの初期状態も[1、2、3]で... |

| 問7 | 次の流れ図は、2数 A、B の最大公約数を求めるユークリッド... |

| 問8 | 複数のプロセスから同時に呼び出されたときに、互いに干渉するこ... |

| 問9 | 外部割込みの原因となるものはどれか。 |

| 問10 | A~Dを、主記憶の実効アクセス時間が短い順に並べたものはどれ... |

| 問11 | 96dpiのディスプレイに12ポイントの文字をビットマップで... |

| 問12 | 3Dプリンタの機能の説明として、適切なものはどれか。 |

| 問13 | 冗長構成におけるデュアルシステムの説明として、適切なものはど... |

| 問14 | 図のように、1台のサーバ、3台のクライアント及び2台のプリン... |

| 問15 | アプリケーションの変更をしていないにもかかわらず、サーバのデ... |

| 問16 | タスクのディスパッチの説明として、適切なものはどれか。 |

| 問17 | デバイスドライバの説明として、適切なものはどれか。 |

| 問18 | データ検索時に使用される、理想的なハッシュ法の説明として、適... |

| 問19 | インタプリタの説明として、適切なものはどれか。 |

| 問20 | OSIによるオープンソースソフトウェアの定義に従うときのオー... |

| 問21 | メモリセルにフリップフロップ回路を利用したものはどれか。 |

| 問22 | 二つの入力と一つの出力をもつ論理回路で、二つの入力A、Bがと... |

| 問23 | データセンタなどで採用されているサーバ、ネットワーク機器に対... |

| 問24 | GUIの部品の一つであるラジオボタンの用途として、適切なもの... |

| 問25 | 音声のサンプリングを1秒間に11,000回行い、サンプリング... |

| 問26 | 関係モデルの属性に関する説明のうち、適切なものはどれか。 |

| 問27 | ”中間テスト”表からクラスごと、教科ごとの平均点を求め、クラ... |

| 問28 | 関係モデルにおいて表Xから表Yを得る関係演算はどれか。 |

| 問29 | ”学生”表と”学部”表に対して次のSQL文を実行した結果とし... |

| 問30 | ビッグデータの処理で使われるキーバリューストアの説明として、... |

| 問31 | OSI基本参照モデルのトランスポート層以上が異なるLANシス... |

| 問32 | 192.168.0.0/23(サブネットマスク255.255... |

| 問33 | トランスポート層のプロトコルであり、信頼性よりもリアルタイム... |

| 問34 | PCとWebサーバがHTTPで通信している。PCからWebサ... |

| 問35 | OpenFlowを使ったSDN(Software-Defin... |

| 問36 | CAPTCHAの目的はどれか。 |

| 問37 | パスワードリスト攻撃の手口に該当するものはどれか。 |

| 問38 | メッセージ認証符号の利用目的に該当するものはどれか。 |

| 問39 | 楕円曲線暗号の特徴はどれか。 |

| 問40 | リスク対応のうち、リスクファイナンシングに該当するものはどれ... |

| 問41 | JIS Q 27000:2014(情報セキュリティマネジメン... |

| 問42 | 不正が発生する際には”不正のトライアングル”の3要素全てが存... |

| 問43 | OSI基本参照モデルのネットワーク層で動作し、”認証ヘッダ(... |

| 問44 | 侵入者やマルウェアの挙動を調査するために、意図的に脆弱性をも... |

| 問45 | ファジングで得られるセキュリティ上の効果はどれか。 |

| 問46 | UMLにおける振る舞い図の説明のうち、アクティビティ図のもの... |

| 問47 | ブラックボックステストに関する記述として、最も適切なものはど... |

| 問48 | ソフトウェアのテストツールの説明のうち、静的テストを支援する... |

| 問49 | 条件に従うとき、アプリケーションプログラムの初年度の修正費用... |

| 問50 | JavaScriptの非同期通信の機能を使うことによって、動... |

| 問51 | プロジェクトマネジメントにおいて、目的1をもつプロセスと目的... |

| 問52 | ある会場で資格試験を実施する際のアクティビティである”受付”... |

| 問53 | アローダイアグラムの日程計画をもつプロジェクトの、開始から終... |

| 問54 | システムを構成するプログラムの本数とプログラム1本当りのコー... |

| 問55 | サービスマネジメントのプロセス改善におけるベンチマーキングは... |

| 問56 | システムの移行テストを実施する主要な目的はどれか。 |

| 問57 | ディスク障害時に、フルバックアップを取得してあるテープからデ... |

| 問58 | システム監査人がインタビュー実施時にすべきことのうち、最も適... |

| 問59 | 経営者が社内のシステム監査人の外観上の独立性を担保とするため... |

| 問60 | A社では、自然災害などの際の事業継続を目的として、業務システ... |

| 問61 | エンタープライズアーキテクチャを構成するアプリケーションアー... |

| 問62 | オンデマンド型のサービスはどれか。 |

| 問63 | BI(Business Intelligence)の活用事例... |

| 問64 | ビッグデータの活用事例を、ビッグデータの分析結果のフィードバ... |

| 問65 | 投資案件において、5年間の投資効果をROI(Return O... |

| 問66 | 非機能要件項目はどれか。 |

| 問67 | 企業経営で用いられるコアコンピタンスを説明したものはどれか。 |

| 問68 | 特定顧客、特定製品のセグメントに資源を集中し、専門化を図る戦... |

| 問69 | サイトアクセス者の総人数に対して、最終成果である商品やサービ... |

| 問70 | プロセスイノベーションに関する記述として、適切なものはどれか... |

| 問71 | IoTの応用事例のうち、HEMSの説明はどれか。 |

| 問72 | CGM(Consumer Generated Media)の... |

| 問73 | シェアリングエコノミーの説明はどれか。 |

| 問74 | ディジタルサイネージの説明として、適切なものはどれか。 |

| 問75 | 企業が社会的責任を果たすために実施すべき施策のうち、環境対策... |

| 問76 | 社内カンパニー制を説明したものはどれか。 |

| 問77 | 図は特性要因図の一部を表したものである。a、bの関係はどれか... |

| 問78 | 表の条件でA~Eの商品を販売したときの機会損失は何千円か。 |

| 問79 | 著作者人格権に該当するものはどれか。 |

| 問80 | インターネットで利用される技術の標準化を図り、技術仕様をRF... |