ネットワークスペシャリスト午前II

2013(平成25年)/秋期分

問 1

LANケーブルに関する記述として、適切なものはどれか。

| ア | LANケーブル内の対になった導線がより線となっているのは、導線に発生する外来ノイズを減らすためであり、デーブル内のすべての対のピッチは均一の方が効果が高い。 |

| イ | カテゴリ5eのUTPケーブルは1000BASE-Tで利用される非シールドより対線であり、2本の導線が4対収められている。 |

| ウ | カテゴリ6のUTPケーブルを使用する1000BASE-TXでは、1対のより線で250Mビット/秒のデータを上り下り同時に送り、4対合計で1Gビット/秒の全二十通信を実現している。 |

| エ | 対線は2本の導線の電位差で情報を伝え、この対線に発生する外来ノイズの大きさは2本の導線の間隔に反比例する。 |

問 2

伝送速度が128kビット/秒の回線を用いて、128 X 103バイトのデータを転送するために必要な時間はおよそ何秒か。ここで、転送するときの一つの伝聞の長さは128バイトであり、ヘッダなどのオーバヘッドを除いて送信できるデータは100バイトである。また、電文の送信間隔(電文の末尾から次の伝聞の始まりまで)は、平均1ミリ秒とする。

| ア | 2.6 |

| イ | 8 |

| ウ | 10 |

| エ | 12 |

問 3

無線LAN標準規格に関する記述のうち、適切なものはどれか。

| ア | IEEE802.11aでは、周波数帯として2.4GHz帯を使用することが規定されている。 |

| イ | IEEE802.11bでは、変調方式としてOFDMを使用することが規定されている。 |

| ウ | IEEE802.11gでは、アンテナ技術としてMIMOが規定されている。 |

| エ | IEEE802.11nでは、20MHzと40MHzのチャネル幅が規定されている。 |

問 4

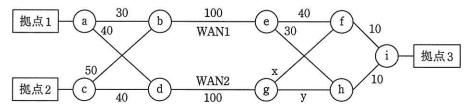

図は、OSPFを使用するルータa~iのネットワーク構成を示す。拠点1と拠点3の間の通信はWAN1を、拠点2と拠点3の間の通信はWAN2を通過するようにしたい。xとyに設定するコストとして、適切な組合せはどれか。ここで、図中の数字はOSPFコストを示す。

| ア | x:20 y:20 |

| イ | x:30 y:30 |

| ウ | x:40 y:40 |

| エ | x:50 y:50 |

問 5

コンピュータとスイッチングハブ(レイヤ2スイッチ)の間、又は2台のスイッチングハブの間を接続する複数の物理回線を論理的に1本の回線に束ねる技術はどれか。

| ア | スパニングツリー |

| イ | ブリッジ |

| ウ | マルチホーミング |

| エ | リンクアグリゲーション |

問 6

IPネットワークのルーティングプロトコルの一つであるBGP-4の説明として、適切なものはどれか。ここで、自律システムとは、単一のルーティングポリシによって管理されるネットワークを示す。

| ア | 経由するルータの台数に従って最短経路を動的に決定する。サブネットマスクの情報を通知できないなどの理由で、大規模なネットワークに適用しにくい。 |

| イ | 自律システム間を接続するルーティングプロトコルとして規定され、経路が変化したときだけ、その差分を送信する。 |

| ウ | 自律システム内で使用され、距離ベクトルとリンクステートの両アルゴリズムを採用したルーティングプロトコルである。 |

| エ | ネットワークをエリアと呼ぶ小さな単位に分割し、エリア間をバックボーンで結ぶ形態を採り、伝送路の帯域幅をパラメタとして組み込むことができる。 |

問 7

FC(ファイバチャネル)フレームをイーサネットで通信するFCoEの説明のうち、適切なものはどれか。

| ア | イーサネットのパケットサイズに合わせて、FCフレームサイズが調整される。 |

| イ | 通信のオーバヘッドを小さくするために、UDPを用いる。 |

| ウ | 通信の信頼性を確保するために、TCPを用いる。 |

| エ | 転送ロスト発生させないための拡張がされたイーサネットで、FCフレームを通信する。 |

問 8

1大のクライアントと1台のサーバ間でのFTPを用いたファイル転送では、二つのコネクションを用いてデータ転送を行う。これらのコネクションの説明として、適切なものはどれか。

| ア | 二つのコネクションはデータ転送用と受領応答用に分かれており、高速な転送を行うことが可能である。 |

| イ | 二つのコネクションはデータ転送用と制御用に分かれており、データ転送中でも制御コマンドを送信することが可能である。 |

| ウ | 二つのコネクションはデータ転送用とチェックデータ転送用に分かれており、信頼性を向上させることが可能である。 |

| エ | 二つのコネクションはバイナリデータ転送用とテキストデータ転送用に分かれており、バイナリデータとテキストデータを効率的に転送することが可能である。 |

問 9

IPv6プロトコルスタックしか持たないホストとIPv4プロトコルスタックしかもたないホストとの間で通信するための技術はどれか。

| ア | 6to4 |

| イ | IPv4/IPv6トランスレーション |

| ウ | Teredo |

| エ | キャリアグレードNAT |

問 10

クラスDのIPアドレスを使用するのはどの場合か。

| ア | 端末数が、250台程度までの比較的小規模なホストアドレスを割り振る。 |

| イ | 端末数が65,000台程度の中規模なホストアドレスを割り振る。 |

| ウ | プライベートアドレスを割り振る。 |

| エ | マルチキャストアドレスを割り振る。 |

問 11

PPPに関する記述のうち、適切なものはどれか。

| ア | 上位のプロトコルとして使用できるのは、IPに限られている。 |

| イ | 伝送モードは半二重方式である。 |

| ウ | 認証プロトコルや圧縮プロトコルが規定されている。 |

| エ | ベーシック手順を基にしたプロトコルである。 |

問 12

電源オフ時にIPアドレスを保持することができない装置が、電源オン時に自装置のMACアドレスから自装置に割り当てられているIPアドレスを知るために用いるデータリンク層のプロトコルであり、ブロードキャストを利用するものはどれか。

| ア | ARP |

| イ | DHCP |

| ウ | DNS |

| エ | RARP |

問 13

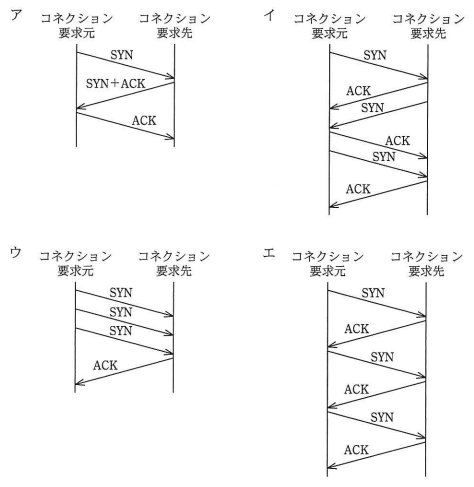

TCPのコネクション確率方式である3ウェイハンドシェイクを表す図はどれか。

問 14

サブネットの集約において、192.168.1.0/24~192.168.15.0/24の15個のネットワークアドレスを集約したアドレスはどれか。

| ア | 192.168.0.0/19 |

| イ | 192.168.0.0/20 |

| ウ | 192.168.0.0/21 |

| エ | 192.168.0.0/22 |

問 15

WebブラウザでURLにhttps://ftp.example.jp/index.cgi?port=123と指定したときに、Webブラウザが接続しにいくサーバのTCPポート番号はどれか。

| ア | 21 |

| イ | 80 |

| ウ | 123 |

| エ | 443 |

問 16

"情報太郎"はMIMEで"=?ISO-20220JP?B?GyRCPnBKc0JATzobKEI=?="と表される。情報太郎のメールアドレスをtaro@example.jpとするとき、メールアドレスと表示名(情報太郎)を指定する、メールヘッダのFromフィールドとして適切なものはどれか。

| ア | From: <=?ISO-20220JP?B?GyRCPnBKc0JATzobKEI=?=> taro@example.jp |

| イ |

From: |

| ウ |

From: =?ISO-20220JP?B?GyRCPnBKc0JATzobKEI=?= |

| エ | From: taro@example.jp <=?ISO-20220JP?B?GyRCPnBKc0JATzobKEI=?=> |

問 17

ISP"A"管理下のネットワークから別のISP"B"管理下の宛先へSMTPで電子メールを送信する。電子メール送信者がSMTP-AUTHを利用していない場合、スパムメール対策OP25Bによって遮断される電子メールはどれか。

| ア | ISP"A"管理下の固定IPアドレスから送信しようとしたが、受信者の承諾を得ていない広告の電子メール |

| イ | ISP"A"管理下の固定IPアドレスから送信しようとしたが、送信元IPアぢレスがDNSで逆引きできなかった電子メール |

| ウ | ISP"A"管理下の動的IPアドレスからISP"A"のメールサーバを経由して送信される電子メール |

| エ | ISP"A"管理下の動的IPアドレスからISP"A"のメールサーバを経由せずに送信される電子メール |

問 18

共通鍵暗号方式で、100人の層受信者のそれぞれが、相互に暗号化通信を行う時に必要な共通鍵の総数は幾つか。

| ア | 200 |

| イ | 4,950 |

| ウ | 9,900 |

| エ | 10,000 |

問 19

無線LANにおけるWPA2の特徴はどれか。

| ア | AHとESPの機能によって認証と暗号化を実現する。 |

| イ | 暗号化アルゴリズムにAESを採用したCCMP(Counter-mode with CBC-MAC Protocol)を使用する。 |

| ウ | 端末とアクセスポイントの間で通信を行う際に、SSL Handshake Protocolを使用して、お互いが正当な相手かどうかを認証する。 |

| エ | 利用者が設定する秘密鍵と、製品で生成するIV(Initialization Vector)とを連結した数を基に、データをフレームごとにRC4で暗号化する。 |

問 20

VLAN機能をもった1台のレイヤ3スイッチに複数のPCを接続している。スイッチのポートをグループ化して複数のセグメントに分けるとき、セグメントをわけない場合に比べて、どのようなセキュリティ上の効果が得られるか。

| ア | スイッチが、PCから送出されるICMPパケットを全て遮断するので、PC間のマルウェア感染のリスクを低減できる。 |

| イ | スイッチが、PCからのブロードキャストパケットの到達範囲を制限するので、アドレス情報の不要な流出のリスクを低減できる。 |

| ウ | スイッチが、PCのMACアドレスから接続可否を判別するので、PCの不正接続のリスクを低減できる。 |

| エ | スイッチが、物理ポートごとに、決まったIPアドレスのPC接続だけを許可するので、PCの不正接続のリスクを低減できる。 |

問 21

DNSの再帰的な問い合わせを使ったサービス不能攻撃(DNS amp)の踏み台にされることを防止する対策はどれか。

| ア | キャッシュサーバとコンテンツサーバに分離し、インターネット側からキャッシュサーバに問合せできないようにする。 |

| イ | 問い合わせがあったドメインに関する情報をWhoisデータベースで確認する。 |

| ウ | 一つのDNSレソードに複数のサーバIPアドレスを割り当て、サーバへのアクセスを振り分けて分散させるように設定する。 |

| エ | 他のDNSサーバから送られてくるIPアドレスとホスト名の対応情報の信頼性をディジタル署名で確認するように設定する。 |

問 22

パイプラインの深さをD、パイプラインピッチをP秒とすると、I個の命令をパイプラインで実行するのに要する時間を表す式はどれか。ここで、パイプラインは1本だけとし、全ての命令は処理にDステージ分の時間がかかり、各ステージは1ピッチで処理されるものとする。また、パイプラインハザードについては、考慮しなくてよい。

| ア | (I+D)XP |

| イ | (I+D-1)XP |

| ウ | (IXD)+P |

| エ | (IXD-1)+P |

問 23

SAN(Storage Area Network)におけるサーバとストレージの接続形態として、適切なものはどれか。

| ア | シリアルATAなどの接続方式によって内蔵ストレージとして1対1に接続する。 |

| イ | ファイバチャネルなどによる専用ネットワークで接続する。 |

| ウ | プロトコルはCIFS(Common Internet File System)を使用し、LANで接続する。 |

| エ | プロトコルはNFS(Network File System)を使用し、LANで接続する。 |

問 24

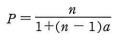

1台のCPUの性能を1とするとき、そのCPUをn台用いたマルチプロセッサの性能Pが、

で表されるとする。ここで、aはオーバヘッドを表す定数である。例えば、a=0.1、n=4とすると、P≒3なので、4台のCPUから成るマルチプロセッサの性能は約3になる。この式で表されるマルチプロセッサの性能には上限があり、nを幾ら大きくしてもPはある値以上には大きくならない。a=0.1の場合、Pの上限は幾らか。

| ア | 5 |

| イ | 10 |

| ウ | 15 |

| エ | 20 |

問 25

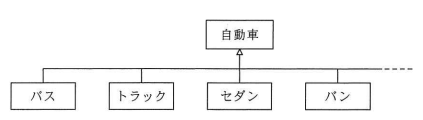

次のクラス図におけるクラス間の関係の説明のうち、適切なものはどれか。

| ア | "バス"、"トラック"などのクラスが"自動車"クラスの定義を引き継ぐことを、インスタンスという。 |

| イ | "バス"、"トラック"などのクラスの共通部分を抽出し"自動車"クラスとして定義することを汎化という。 |

| ウ | "バス"、"トラック"などのクラスは、"自動車"クラスに対するオブジェクトという。 |

| エ | "バス"、"トラック"などのそれぞれのクラスの違いを"自動車"クラスとして定義することを、特化という。 |

問題目次

| 問1 | LANケーブルに関する記述として、適切なものはどれか。 |

| 問2 | 伝送速度が128kビット/秒の回線を用いて、128 X 10... |

| 問3 | 無線LAN標準規格に関する記述のうち、適切なものはどれか。 |

| 問4 | 図は、OSPFを使用するルータa~iのネットワーク構成を示す... |

| 問5 | コンピュータとスイッチングハブ(レイヤ2スイッチ)の間、又は... |

| 問6 | IPネットワークのルーティングプロトコルの一つであるBGP-... |

| 問7 | FC(ファイバチャネル)フレームをイーサネットで通信するFC... |

| 問8 | 1大のクライアントと1台のサーバ間でのFTPを用いたファイル... |

| 問9 | IPv6プロトコルスタックしか持たないホストとIPv4プロト... |

| 問10 | クラスDのIPアドレスを使用するのはどの場合か。 |

| 問11 | PPPに関する記述のうち、適切なものはどれか。 |

| 問12 | 電源オフ時にIPアドレスを保持することができない装置が、電源... |

| 問13 | TCPのコネクション確率方式である3ウェイハンドシェイクを表... |

| 問14 | サブネットの集約において、192.168.1.0/24~19... |

| 問15 | WebブラウザでURLにhttps://ftp.exampl... |

| 問16 | ”情報太郎”はMIMEで”=?ISO-20220JP?B?G... |

| 問17 | ISP”A”管理下のネットワークから別のISP”B”管理下の... |

| 問18 | 共通鍵暗号方式で、100人の層受信者のそれぞれが、相互に暗号... |

| 問19 | 無線LANにおけるWPA2の特徴はどれか。 |

| 問20 | VLAN機能をもった1台のレイヤ3スイッチに複数のPCを接続... |

| 問21 | DNSの再帰的な問い合わせを使ったサービス不能攻撃(DNS ... |

| 問22 | パイプラインの深さをD、パイプラインピッチをP秒とすると、I... |

| 問23 | SAN(Storage Area Network)におけるサ... |

| 問24 | 1台のCPUの性能を1とするとき、そのCPUをn台用いたマル... |

| 問25 | 次のクラス図におけるクラス間の関係の説明のうち、適切なものは... |