ネットワークスペシャリスト午前II

2018(平成30年)/秋期分

問 1

高速無線通信で使われている多重化方式であり、データ信号を複数のサブキャリアに分割し、各サブキャリアが互いに干渉しないように配置する方式はどれか。

| ア | CCK |

| イ | CDM |

| ウ | OFDM |

| エ | TDM |

問 2

CSMA/CAやCSMA/CDのLANの制御に共通しているCSMA方式に関する記述として、適切なものはどれか。

| ア | キャリア信号を検出し、データの送信を制御する。 |

| イ | 送信権をもつメッセージ(トークン)を得た端末がデータを送信する。 |

| ウ | データ送信中に衝突が起こった場合は、直ちに再送を行う。 |

| エ | 伝送路が使用中でもデータの送信はできる。 |

問 3

ネットワークのQoSを実現するために使用されるトラフィック制御方式に関する説明のうち、適切なものはどれか。

| ア | 通信を開始する前にネットワークに対して帯域などのリソースを要求し、確保の状況に応じて通信を制御することを、アドミッション制御という。 |

| イ | 入力されたトラフィックが規定された最大速度を超過しないか監視し、超過分のパケットを破棄するか優先度を下げる制御を、シェーピングという。 |

| ウ | パケットの送出間隔を調整することによって、規定された最大速度を超過しないようにトラフィックを平準化する制御を、ポリシングという。 |

| エ | フレームの種類や宛先に応じて優先度を変えて中継することを、ベストエフォートという。 |

問 4

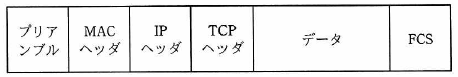

図のイーサネットパケットのMTU(Maximum Transmission Unit)は、どの部分の最大長のことか。

| ア | IPヘッダ+TCPヘッダ+データ |

| イ | MACヘッダ+IPヘッダ+TCPヘッダ+データ |

| ウ | MACヘッダ+IPヘッダ+TCPヘッダ+データ+FCS |

| エ | プリアンブル+MACヘッダ+IPヘッダ+TCPヘッダ+データ+FCS |

問 5

インターネットにおいて、AS(Autonomous System)間の経路制御に用いられるプロトコルはどれか。

| ア | BGP |

| イ | IS-IS |

| ウ | OSPF |

| エ | RIP |

問 6

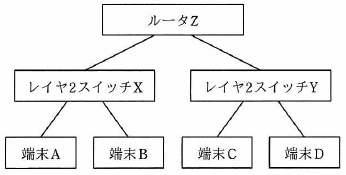

図のような2台のレイヤ2スイッチ、1台のルータ、4台の端末からなるIPネットワークで、端末Aから端末Cに通信を行う際に、送付されるパケットの宛先IPアドレスである端末CのIPアドレスと、端末CのMACアドレスとを対応付けるのはどの機器か。ここで、ルータZにおいてプロキシARPは設定されていないものとする。

| ア | 端末A |

| イ | ルータZ |

| ウ | レイヤ2スイッチX |

| エ | レイヤ2スイッチY |

問 7

DNSでのホスト名とIPアドレスの対応付けに関する記述のうち、適切なものはどれか。

| ア | 一つのホスト名に複数のIPアドレスを対応させることはできるが、複数のホスト名に同一のIPアドレスを対応させることはできない。 |

| イ | 一つのホスト名に複数のIPアドレスを対応させることも、複数のホスト名に同一のIPアドレスを対応させることもできる。 |

| ウ | 複数のホスト名に同一のIPアドレスを対応させることはできるが、一つのホスト名に複数のIPアドレスを対応させることはできない。 |

| エ | ホスト名とIPアドレスの対応は全て1対1である。 |

問 8

IPv4ネットワークのマルチキャスト通信で、ローカルセグメントにおいて、配信を受けるホストのグループを管理するために用いられるプロトコルはどれか。

| ア | ICMP |

| イ | IGMP |

| ウ | RTP |

| エ | SDP |

問 9

LDAPの説明として、適切なものはどれか。

| ア | OSIのディレクトリサービスであるX.500シリーズに機能を追加して作成され、X.500シリーズのプロトコルを包含している。 |

| イ | インターネット上のLDAPサーバの最上位サーバとしてルートDSEが設置されている。 |

| ウ | ディレクトリツリーへのアクセス手順や、データ交換フォーマットが規定されている。 |

| エ | 問合せ処理を軽くするためにTCPは使わずUDPによって通信し、通信の信頼性はLDAPプロトコル自身で確保する。 |

問 10

クラスBのIPアドレスで、サブネットマスクが16進数の FFFFFF80 である場合、利用可能なホスト数は最大幾つか。

| ア | 126 |

| イ | 127 |

| ウ | 254 |

| エ | 255 |

問 11

IPv4のマルチキャストに関する記述のうち、適切なものはどれか。

| ア | 全てのマルチキャストアドレスは、アドレスごとにあらかじめ用途が固定的に決められている。 |

| イ | マルチキャストアドレスには、クラスDのアドレスが使用される。 |

| ウ | マルチキャストパケットは、TTL値に関係なくIPマルチキャスト対応ルータによって中継される。 |

| エ | マルチキャストパケットは、ネットワーク上の全てのホストによって受信され、IPより上位の層で、必要なデータか否かが判断される。 |

問 12

日本国内において、2.4GHz帯の周波数を使用しない無線通信の規格はどれか。

| ア | Bluetooth |

| イ | IEEE802.11ac |

| ウ | IEEE802.11b |

| エ | IEEE802.11g |

問 13

ONF(Open Networking Foundation)が定義するSDN(Software-Defined Networking)において、アプリケーション、コントローラ及びネットワーク機器に関する記述のうち、適切なものはどれか。

| ア | OpenFlowは、コントローラの処理フローを定義したものである。 |

| イ | OpenFlowを用いたネットワークでは、ネットワーク機器がデータ転送を行うための情報はコントローラから提供される。 |

| ウ | アプリケーションは、Data-Controller Plane Interface(サウスバウンドインタフェースとも呼ばれる)を介して、コントローラに指示を出す。 |

| エ | アプリケーションは、ネットワーク機器に直接指示を出す。 |

問 14

WebブラウザでURLに https://ftp.example.jp/index.cgi?port=123 と指定したときに、Webブラウザが接続しにいくサーバのTCPポート番号はどれか。

| ア | 21 |

| イ | 80 |

| ウ | 123 |

| エ | 443 |

問 15

WebSocketの説明として、適切なものはどれか。

| ア | HTTPを拡張したプロトコルであり、通信メッセージはXML形式で記述される。 |

| イ | URIのスキームにhttp又はhttpsを使用し、HTTPやHTTPSと同じポート番号で通信する。 |

| ウ | 双方向通信を行う仕組みであり、サーバ側からもクライアントにWebSocketの接続開始を要求できる。 |

| エ | 通信はGETメソッドで始まり、クライアントとサーバ間でハンドシェイクをして接続が確立する。 |

問 16

ICMP Flood攻撃に該当するものはどれか。

| ア | HTTP GETリクエストを繰り返し送ることによって、攻撃対象のサーバにコンテンツ送信の負荷を掛ける。 |

| イ | pingコマンドを用いて大量の要求パケットを発信することによって、攻撃対象のサーバに至るまでの回線を過負荷にしてアクセスを妨害する。 |

| ウ | コネクション開始要求に当たるSYNパケットを大量に送ることによって、攻撃対象のサーバに、接続要求ごとに応答を返すための過大な負荷を掛ける。 |

| エ | 大量のTCPコネクションを確立し、攻撃対象のサーバに接続を維持させ続けることによって、リソースを枯渇させる。 |

問 17

認証にクライアント証明書を用いるプロトコルはどれか。

| ア | EAP-FAST |

| イ | EAP-MD5 |

| ウ | EAP-TLS |

| エ | EAP-TTLS |

問 18

WebサイトがWebブラウザに対して、指定された期間において、当該Webサイトへのアクセスをhttpsで行うように指示するHTTPレスポンスヘッダフィールドはどれか。

| ア | Content-Security-Policy |

| イ | Strict-Transport-Security |

| ウ | X-Content-Type-Options |

| エ | X-XSS-Protection |

問 19

IPsecに関する記述のうち、適切なものはどれか。

| ア | ESPのトンネルモードを使用すると、暗号化通信の区間において、エンドツーエンドの通信で用いる元のIPのヘッダを含めて暗号化できる。 |

| イ | IKEはIPsecの鍵交換のためのプロトコルであり、ポート番号80が使用される。 |

| ウ | 暗号化アルゴリズムとして、HMAC-SHA1が使用される。 |

| エ | ホストAとホストBとの間でIPsecによる通信を行う場合、認証や暗号化アルゴリズムを両者で決めるためにESPヘッダでなくAHヘッダを使用する。 |

問 20

TLSに関する記述のうち、適切なものはどれか。

| ア | TLSで使用するWebサーバのディジタル証明書にはIPアドレスの組込みが必須なので、WebサーバのIPアドレスを変更する場合は、ディジタル証明書を再度取得する必要がある。 |

| イ | TLSで使用する共通鍵の長さは、128ビット未満で任意に指定する。 |

| ウ | TLSで使用する個人認証用のディジタル証明書は、ICカードにも格納することができ、利用するPCを特定のPCに限定する必要はない。 |

| エ | TLSはWebサーバを経由した特定の利用者が通信するためのプロトコルであり、Webサーバへの事前の利用者登録が不可欠である。 |

問 21

利用者認証情報を管理するサーバ1台と複数のアクセスポイントで構成された無線LAN環境を実現したい。PCが無線LAN環境に接続するときの利用者認証とアクセス制御に、IEEE 802.1XとRADIUSを利用する場合の標準的な方法はどれか。

| ア | PCにはIEEE 802.1Xのサプリカントを実装し、かつ、RADIUSクライアントの機能をもたせる。 |

| イ | アクセスポイントにはIEEE 802.1Xのオーセンティケータを実装し、かつ、RADIUSクライアントの機能をもたせる。 |

| ウ | アクセスポイントにはIEEE 802.1Xのサプリカントを実装し、かつ、RADIUSサーバの機能をもたせる。 |

| エ | サーバにはIEEE 802.1Xのオーセンティケータを実装し、かつ、RADIUSサーバの機能をもたせる。 |

問 22

ネットワークインタフェースカード(NIC)のチーミングの説明として、適切なものはどれか。

| ア | 処理能力を超えてフレームを受信する可能性があるとき、一時的に送信の中断を要求し、受信バッファがあふれないようにする。 |

| イ | 接続相手のNICが対応している通信規格又は通信モードの違いを自動的に認識し、最適な速度で通信を行うようにする。 |

| ウ | ソフトウェアでNICをエミュレートし、1台のコンピュータに搭載している物理NICの数以上のネットワークインタフェースを使用できるようにする。 |

| エ | 一つのIPアドレスに複数のNICを割り当て、負荷分散、帯域の有効活用、及び耐障害性の向上を図る。 |

問 23

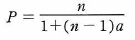

1台のCPUの性能を1とするとき、そのCPUをn台用いたマルチプロセッサの性能Pが、

で表されるとする。ここで、aはオーバヘッドを表す定数である。例えば、a=0.1、n=4とすると、p≒3なので、4台のCPUからなるマルチプロセッサの性能は約3倍になる。この式で表されるマルチプロセッサの性能には上限があり、nを幾ら大きくしてもPはある値以上には大きくならない。a=0.1の場合、Pの上限は幾らか。

| ア | 5 |

| イ | 10 |

| ウ | 15 |

| エ | 20 |

問 24

全国に分散しているシステムを構成する機器の保守に関する記述のうち、適切なものはどれか。

| ア | 故障発生時に遠隔保守を実施することによって駆付け時間が不要になり、MTBFは長くなる。 |

| イ | 故障発生時に行う機器の修理によって、MTBFは長くなる。 |

| ウ | 保守センタを1か所集中から分散配置に変えて駆付け時間を短縮することによって、MTTRは短くなる。 |

| エ | 予防保守を実施することによって、MTTRは短くなる。 |

問 25

ソフトウェアのリファクタリングの説明はどれか。

| ア | 外部から見た振る舞いを変更せずに保守性の高いプログラムに書き直す。 |

| イ | ソースコードから設計書を再作成する。 |

| ウ | ソフトウェア部品を組み合わせてシステムを開発する。 |

| エ | プログラムの修正が他の部分に影響していないかどうかをテストする。 |

問題目次

| 問1 | 高速無線通信で使われている多重化方式であり、データ信号を複数... |

| 問2 | CSMA/CAやCSMA/CDのLANの制御に共通しているC... |

| 問3 | ネットワークのQoSを実現するために使用されるトラフィック制... |

| 問4 | 図のイーサネットパケットのMTU(Maximum Trans... |

| 問5 | インターネットにおいて、AS(Autonomous Syst... |

| 問6 | 図のような2台のレイヤ2スイッチ、1台のルータ、4台の端末か... |

| 問7 | DNSでのホスト名とIPアドレスの対応付けに関する記述のうち... |

| 問8 | IPv4ネットワークのマルチキャスト通信で、ローカルセグメン... |

| 問9 | LDAPの説明として、適切なものはどれか。 |

| 問10 | クラスBのIPアドレスで、サブネットマスクが16進数の FF... |

| 問11 | IPv4のマルチキャストに関する記述のうち、適切なものはどれ... |

| 問12 | 日本国内において、2.4GHz帯の周波数を使用しない無線通信... |

| 問13 | ONF(Open Networking Foundation... |

| 問14 | WebブラウザでURLに https://ftp.examp... |

| 問15 | WebSocketの説明として、適切なものはどれか。 |

| 問16 | ICMP Flood攻撃に該当するものはどれか。 |

| 問17 | 認証にクライアント証明書を用いるプロトコルはどれか。 |

| 問18 | WebサイトがWebブラウザに対して、指定された期間において... |

| 問19 | IPsecに関する記述のうち、適切なものはどれか。 |

| 問20 | TLSに関する記述のうち、適切なものはどれか。 |

| 問21 | 利用者認証情報を管理するサーバ1台と複数のアクセスポイントで... |

| 問22 | ネットワークインタフェースカード(NIC)のチーミングの説明... |

| 問23 | 1台のCPUの性能を1とするとき、そのCPUをn台用いたマル... |

| 問24 | 全国に分散しているシステムを構成する機器の保守に関する記述の... |

| 問25 | ソフトウェアのリファクタリングの説明はどれか。 |