応用情報技術者午前

2010(平成22年)/春期分

問 1

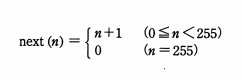

0 以上255 以下の整数nに対して

と定義する。next(n)と等しい式はどれか。ここで、 x AND y 及び x OR y は、それぞれ x と y を2進数表現にしてけたごとの論理積及び論理和をとったものとする。

| ア | (n+1) AND 255 |

| イ | (n+1) AND 256 |

| ウ | (n+1) OR 255 |

| エ | (n+1) OR 256 |

問 2

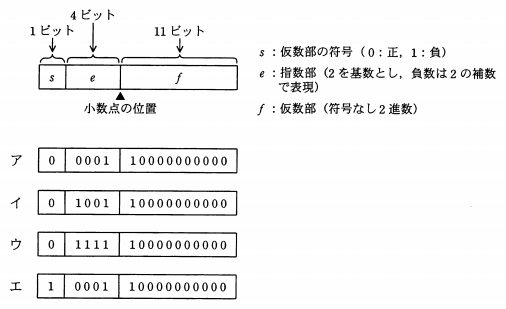

図に示す16ビットの浮動小数点形式において、10進数0.25を正規化した表現はどれか。ここで、正規化は仮数部の最上位けたが1になるように指数部と仮数部を調節する操作とする。

問 3

多数のクライアントが、LANに接続された1台のプリンタを共同利用するときの印刷要求から印刷完了までの所要時間を、待ち行列理論を適用して見積もる場合について考える。プリンタの運用方法や利用状況に関する記述のうち、M/M/1 の待ち行列モデルに反しないものはどれか。

| ア | 一部のクライアントは、プリンタの空き具合を見ながら印刷要求をする。 |

| イ | 印刷の緊急性や印刷量の多少に関わらず、先着順に印刷する。 |

| ウ | 印刷待ち文章の総量がプリンタのバッファサイズを超えるときは、一時的に受付を中断する。 |

| エ | 一つの印刷要求から印刷完了までの所要時間は、印刷の準備に要する一定時間と、印刷量に比例する時間の合計である。 |

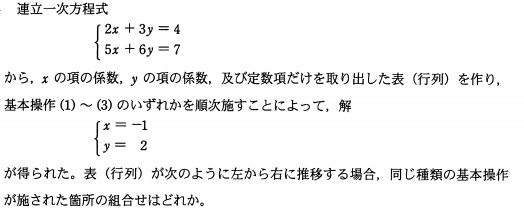

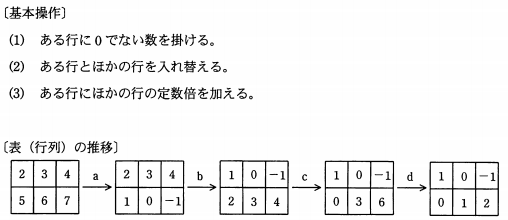

問 4

| ア | a と b |

| イ | a と c |

| ウ | b と c |

| エ | b と d |

問 5

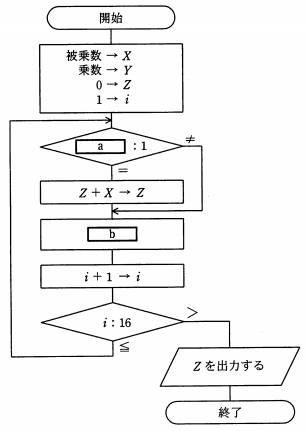

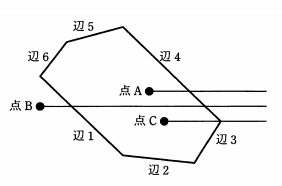

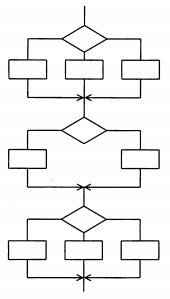

流れ図は、シフト演算と加算の繰返しによって2進整数の乗算を行う手順を表したものである。この流れ図中のa、bの組合せとして、適切なものはどれか。ここで、乗数と被乗数は符号なしの16ビットで表される。X、Y、Zは32ビットのレジスタであり、けた送りには論理シフトを用いる。最下位ビットを第0ビットと記す。

問 6

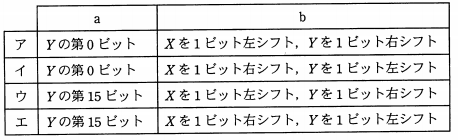

指定された点が指定された多角形の内部にあるか外部にあるかを判定したい。多角形のすべての辺について、点から水平に延ばした半直線との交差回数を調べる。点Aのように交差回数が奇数回ならば内部、点Bのように交差回数が偶数回又は0ならば外部とする。点Cのように半直線が多角形の頂点上を通過する場合、二つの辺の端点(上端又は下端)と交差することになるが、このときの交差回数の数え方として、適切なものはどれか。ここで、多角形には水平な辺はないものとし、辺の上の点は考えない。

| ア | それぞれの辺について、下端での交差は0回、上端での交差は1回とし、合計したものを交差回数とする。 |

| イ | 二つの辺それぞれを0回とし、交差回数には加えない。 |

| ウ | 二つの辺それぞれを0.5回、つまり合計で1回の交差回数とする。 |

| エ | 二つの辺それぞれを1回、つまり合計で2回の交差回数とする。 |

問 7

HTML だけでは実現できず、JavaScript を使うことによってブラウザ側で実現可能になるのはどれか。

| ア | アプレットの使用 |

| イ | 画像の表示 |

| ウ | サーバへのデータの送信 |

| エ | 入力データの検査 |

問 8

整形式 (well-formed) のXML文書が妥当 (valid) なXML文書である条件はどれか。

| ア | DTDに適合している |

| イ | XML宣言が完全に記述されている |

| ウ | XMLデータを記述するための文法に従っている。 |

| エ | エンティティ参照ができる。 |

問 9

プロセッサの実行効率を上げる、VLIWの説明はどれか。

| ア | 依存関係のない複数の命令を、プログラムの中で出現順序とは異なる順序で実行する。 |

| イ | 各命令のフェッチ、デコード、実行、演算結果の出力などの各段階を並列に処理する。 |

| ウ | 同時に実行可能な複数の動作をまとめて一つの命令として、同時に実行する。 |

| エ | 複数のパイプラインを用いて複数の命令を同時に実行させる。 |

問 10

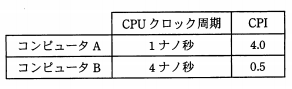

同じ命令セットをもつコンピュータAとBがある。それぞれのCPUクロック周期、及びプログラムを実行したときのCPI(Cycles Per Instruction)は、表のとおりである。そのプログラムを実行したとき、コンピュータAの処理時間はコンピュータBの処理時間の何倍になるか。

| ア | 1/32 |

| イ | 1/2 |

| ウ | 2 |

| エ | 8 |

問 11

ECC メモリで、2ビットの誤りを検出し、1ビットの誤りを訂正するために用いるものはどれか。

| ア | 偶数パリティ |

| イ | 垂直パリティ |

| ウ | チェックサム |

| エ | ハミング符号 |

問 12

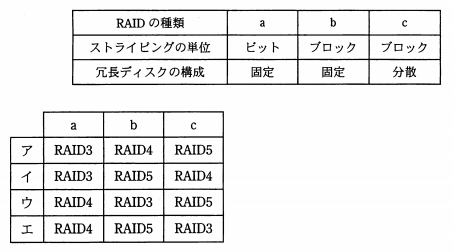

RAIDの種類 a,b,c に対応する組み合わせとして適切なものはどれか。

問 13

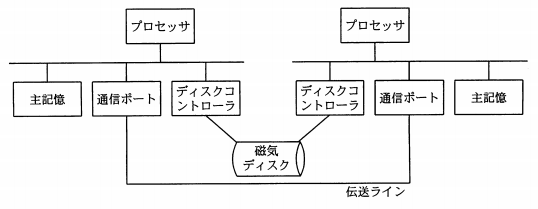

図に示すような二つのプロセッサで構成したシステムは、何と呼ばれるか。

| ア | アレイプロセッサシステム |

| イ | スレーブシステム |

| ウ | 疎結合マルチプロセッサシステム |

| エ | 密結合マルチプロセッサシステム |

問 14

RASISの各特性のうち、“I”で表される特性は、何に関するものか。

| ア | 情報の一貫性を確保する能力 |

| イ | 情報の漏えい、紛失、不正使用などを防止する能力 |

| ウ | 要求された機能を、規定された期間実行する能力 |

| エ | 要求されたサービスを、提供し続ける能力 |

問 15

コンピュータシステムの性能評価法の一つであるモニタリングの説明として、適切なものはどれか。

| ア | 各プログラムの実行状態や資源の利用状態を測定し、システムの構成や応答性能を改善するためのデータを得る。 |

| イ | システムの各構成要素に関するカタログ性能データを収集し、それらのデータからシステム全体の性能を算出する。 |

| ウ | 典型的なプログラムを実行し、入出力や制御プログラムを含めたシステムの総合的な処理性能を測定する。 |

| エ | 命令を分類し、それぞれの使用頻度を重みとした加重平均によって全命令の平均実行速度を求める。 |

問 16

あるシステムでは、平均すると100時間に2回の故障が発生し、その都度復旧に2時間を要していた。機器を交換することによって、故障の発生が100時間で1回になり、復旧に要する時間も1時間に短縮した。機器を交換することによって、このシステムの稼働率は幾ら向上したか。

| ア | 0.01 |

| イ | 0.02 |

| ウ | 0.03 |

| エ | 0.04 |

問 17

あるクライアントサーバシステムにおいて、クライアントから要求された1件の検索を処理するために、サーバで平均100万命令が実行される。1件の検索につき、ネットワーク内で転送されるデータは、平均2×105バイトである。このサーバの性能は100 MIPSであり、ネットワークの転送速度は、8×107ビット/秒である。このシステムにおいて、1秒間に処理できる検索要件は何件か。ここで、処理できる件数は、サーバとネットワークの処理能力だけで決まるものとする。また、1バイトは8ビットとする。

| ア | 50 |

| イ | 100 |

| ウ | 200 |

| エ | 400 |

問 18

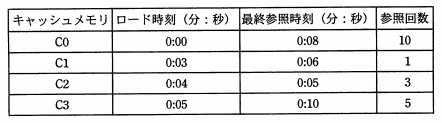

表のような状態の4ブロック分のキャッシュメモリC0~C3がある。ここで、新たに別のブロックの内容をキャッシュメモリにロードする必要が生じたとき、C2の内容を置換の対象とするアルゴリズムはどれか。

| ア | FIFO |

| イ | LFU |

| ウ | LIFO |

| エ | LRU |

問 19

プログラムの局所参照性に関する記述のうち、適切なものはどれか。

| ア | 繰り返し呼ばれる手続をサブルーチン化すると、サブルーチンの呼出しと復帰のために分岐命令が増えるので、必ず局所参照性は低下する。 |

| イ | 同様の処理を反復する場合、ループやサブルーチンを用いずにプログラムにコードを繰り返して記述する方が、局所参照性は高くなる。 |

| ウ | 分岐命令などによって、メモリを短い時間に広範囲に参照するほど、局所参照性は高くなる。 |

| エ | ループによる反復実行のように、短い時間にメモリの近接した場所を参照するプログラムの局所参照性は高くなる。 |

問 20

三つの媒体A~Cに次の条件でファイル領域を割り当てた場合、割り当てた領域の総量が大きい順に媒体を並べたものはどれか。

[条件]

(1) ファイル領域を割り当てる際の媒体選択アルゴリズムとして、空き領域の最大の媒体を選択する方式を採用する。

(2) 割当て要求されるファイル領域の大きさは、順に90、30、40、40、70、30(Mバイト)であり、割り当てられたファイル領域は、途中で解放されない。

(3) 各媒体は容量が同一であり、割当て要求に対して十分な大きさをもち、初めはすべて空きの状態である。

(4) 空き領域の大きさが等しい場合には、A、B、Cの順に選択する。

| ア | A, B, C |

| イ | A, C, B |

| ウ | B, A, C |

| エ | C, B, A |

問 21

プログラミングツールの機能の説明のうち、適切なものはどれか。

| ア | インスペクタは、プログラム実行時にデータの内容を表示する。 |

| イ | シミュレータは、プログラム内またはプログラム間の実行経路を表示する。 |

| ウ | トレーサは、プログラム単位の機能説明やデータ定義の探索を容易にする。 |

| エ | ブラウザは、文字の挿入、削除、置換などの機能によってプログラムのソースコードを編集する。 |

問 22

Webサーバ用のソフトウェアであるApacheを変更して、新しい製品を作って頒布するとき、実行しなければならないものはどれか。

| ア | Apacheの名称を製品名に使う。 |

| イ | 変更したファイルに自社の著作権表示を追加する。 |

| ウ | 変更したファイルには変更した旨の告知を入れる。 |

| エ | ライセンス文を改変し、添付する。 |

問 23

8 ビットD/A変換器を使って、電圧を発生させる。使用するD/A変換器は、最下位の1 ビットの変化で10 ミリV変化する。データに0 を与えたときの出力は0 ミリVである。データに16進数で82 を与えたときの出力は何ミリVか。

| ア | 820 |

| イ | 1,024 |

| ウ | 1,300 |

| エ | 1,312 |

問 24

SRAMと比較した場合のDRAMの特徴はどれか。

| ア | SRAMよりも高速なアクセスが実現出来る。 |

| イ | データを保持するためのリフレッシュ動作が不要である。 |

| ウ |

内部構造が複雑になるので、ビット当たりの単価が高くなる。 |

| エ | ビット当たりの面積を小さくできるので、高集積化に適している。 |

問 25

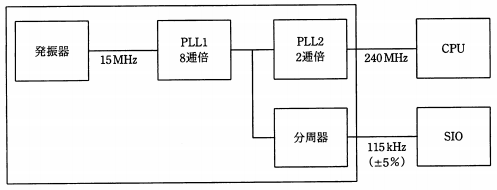

ワンチップマイコンにおける内部クロック発生のブロック図を示す。15MHzの発振器と、内部のPLL1、PLL2及び分周器の組合せでCPUに240MHz、シリアル通信(SIO)に115KHzのクロック信号を供給する場合の分周器の値は幾らか。ここで、シリアル通信のクロック精度は±5%以内に収まればよいものとする。

| ア | 1/24 |

| イ | 1/26 |

| ウ | 1/28 |

| エ | 1/210 |

問 26

一般的に専門家が、様々なユーザインタフェース設計によく当てはまる経験則を基にして、インタフェースを評価する方法はどれか。

| ア | 回顧法 |

| イ | 思考発話法 |

| ウ | 認知的ウォークスルー法 |

| エ | ヒューリスティック評価法 |

問 27

音声などのアナログデータをディジタル化するために用いられるPCMで、音との信号を一定の周期でアナログ値のまま切り出す処理はどれか。

| ア | 暗号化 |

| イ | 標本化 |

| ウ | 符号化 |

| エ | 量子化 |

問 28

CGにおける基本的な用語の説明として、適切なものはどれか。

| ア | アンチエイリアシングとは、画像のサンプリングが不十分であることが原因で生じる現象のことである。 |

| イ | レイトレーシングとは、曲面を陰影によって表現することである。 |

| ウ | レンダリングとは、ウィンドウの外部の図形を切り取り、内部だけを表示する処理のことである。 |

| エ | ワイヤフレーム表現とは、3次元形状をすべて線で表現することである。 |

問 29

顧客は一般に複数の銀行に預金するものとして、顧客と銀行の関連を、E-R図で次のように表現する。このモデルを関係データベース上に“銀行”表、“口座”表、“顧客”表として実現する場合の記述として、適切なものはどれか。

| ア | “銀行”表から“口座”表へのカーディナリティは多対1である。 |

| イ | “銀行”表中に参照制約を課した外部キーがある。 |

| ウ | “口座”表から“顧客”表へのカーディナリティは1対多である。 |

| エ | “口座”表には二つ以上の外部キーがある。 |

問 30

インデックス方式のうち、キー値を基に算出して格納位置を求めるとき、異なったキー値でも同一の算出結果となる可能性があるものはどれか。

| ア | B+木インデックス |

| イ | 転置インデックス |

| ウ | ハッシュインデックス |

| エ | ビットマップインデックス |

問 31

データの正規化に関する記述のうち、適切なものはどれか。

| ア | 正規化は、データベースへのアクセス効率を向上させるために行う。 |

| イ | 正規化を行うと、複数の項目で構成される属性は、単一の項目をもつ属性に分解される。 |

| ウ | 正規化を完全に行うと、同一の属性を複数の表で重複してもつことはなくなる。 |

| エ | 非正規形の表に対しては、選択、射影などの関係演算は実行不可能である。 |

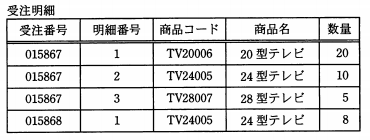

問 32

“受注明細”表は、どのレベルまでの正規形の条件を満足しているか。ここで、受注番号と明細番号の組は主キーである。

| ア | 第1正規形 |

| イ | 第2正規形 |

| ウ | 第3正規形 |

| エ | 第4正規形 |

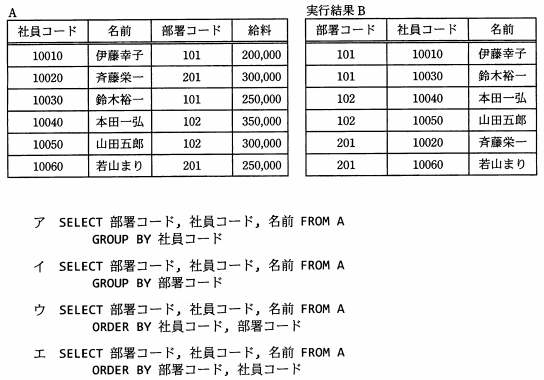

問 33

表Aから実行結果Bを得るためのSQL文はどれか。

問 34

DBMSのロールフォワードを説明したものはどれか。

| ア | 更新前ログ情報によって、直近の整合性のとれた状態に回復する。 |

| イ | 障害のもととなったプログラムを修正し、再実行によって回復する。 |

| ウ | チェックポイント情報と更新後ログ情報を使って回復する。 |

| エ | データベースのレコードの内容を、SQLを使って直接修正する。 |

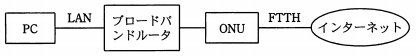

問 35

100M ビット/秒のLANに接続されているブロードバンドルータ経由でインターネットを利用している。FTTHの実効速度が 90M ビット/秒で、LANの伝送効率が 80% のときに、 LAN に接続されたPCでインターネット上の 540M バイトのファイルをダウンロードするのにかかる時間は、およそ何秒か。ここで、制御情報やブロードバンドルータの遅延時間などは考えず、また、インターネットは十分に高速であるものとする。

| ア | 43 |

| イ | 48 |

| ウ | 54 |

| エ | 60 |

問 36

OSI基本参照モデルにおいて、アプリケーションプロセスでの会話を構成し、同期をとり、データ交換を管理するために必要な手段を提供する層はどれか。

| ア | アプリケーション層 |

| イ | セション層 |

| ウ | トランスポート層 |

| エ | プレゼンテーション層 |

問 37

ルータの機能に関する記述として、適切なものはどれか。

| ア | LAN同士やLANとWANを接続して、ネットワーク層での中間処理を行う。 |

| イ | データ伝送媒体上の信号を物理層で増幅して中継する。 |

| ウ | データリンク層でネットワーク同士を接続する。 |

| エ | 二つ以上のLANを接続し、LAN上のMACアドレスを参照して、その参照結果を基にデータフレームをほかのセグメントに流すかどうかの判断を行う。 |

問 38

クラスCのIPアドレスとして、コンピュータに付与できるものはどれか。

| ア | 192.168.32.0 |

| イ | 192.168.32.1 |

| ウ | 192.168.32.255 |

| エ | 192.168.32.256 |

問 39

社内ネットワークからインターネット接続を行うときに、インターネットへのアクセスを中継し、Webコンテンツをキャッシュすることによってアクセスを高速にする仕組みで、セキュリティ確保にも利用されるものはどれか。

| ア | DMZ |

| イ | IPマスカレード(NAPT) |

| ウ | ファイアウォール |

| エ | プロキシ |

問 40

ディジタル署名を生成するときに、発信者がメッセージのハッシュ値をディジタル署名に変換するのに使う鍵はどれか。

| ア | 受信者の公開鍵 |

| イ | 受信者の秘密鍵 |

| ウ | 発信者の公開鍵 |

| エ | 発信者の秘密鍵 |

問 41

JIS Q 27002 における情報資産に対する脅威の説明はどれか。

| ア | 情報資産に害をもたらすおそれのある事象の原因 |

| イ | 情報資産に内在して、リスクを顕在化させる弱点 |

| ウ | リスク対策に費用をかけないでリスクを許容する選択 |

| エ | リスク対策を適用しても解消しきれずに残存するリスク |

問 42

ネットワークの障害の原因を調べるために、ミラーポートを用意して、LANアナライザを使用するときに留意することはどれか。

| ア | LANアナライザがパケットを破棄してしまうので、測定中は測定対象外のコンピュータの利用を制限しておく必要がある。 |

| イ | LANアナライザにはネットワークを通過するパケットを表示できるので、盗聴などに悪用されないように注意する必要がある。 |

| ウ | 障害発生に備えて、ネットワーク利用者にLANアナライザの保管場所と使用方法を周知しておく必要がある。 |

| エ | 測定に当たってLANケーブルを一時的に切断する必要があるので、利用者に対して測定日を事前に知らせておく必要がある。 |

問 43

SQLインジェクションの説明はどれか。

| ア | Webアプリケーションに悪意のある入力を与えてデータベースの問合せや操作を行う命令文を組立てて、データを改ざんしたり不正に情報取得したりする攻撃 |

| イ | 悪意のあるスクリプトが埋め込まれたWebページを訪問者に閲覧させて、別のWebサイトで、その訪問者が意図しない操作を行わせる攻撃 |

| ウ | 市販されているデータベース管理システムの脆弱性を利用して、宿主となるデータベースサーバを探して自己伝染を繰り返し、インターネットのトラフィックを急増させる攻撃 |

| エ | 訪問者の入力データをそのまま画面に表示するWebサイトに対して、悪意のあるスクリプトを埋め込んだ入力データを送り、訪問者のブラウザで実行させる攻撃 |

問 44

UML 2.0 において、オブジェクト間の相互作用を時間の経過に注目して記述するものはどれか。

| ア | アクティビティ図 |

| イ | コミュニケーション図 |

| ウ | シーケンス図 |

| エ | ユースケース図 |

問 45

モジュールの結束性(強度)が最も高いものはどれか。

| ア | あるデータを対象として逐次的に複数の機能を実行するモジュール |

| イ | 異なる入力媒体からのデータを処理するモジュール |

| ウ | 単一の機能を実行するモジュール |

| エ | 特定の時点で必要とされる作業のすべてを含んでいるモジュール |

問 46

プロセス制御などの事象駆動(イベントドリブン)による処理の仕様を表現する方法として、適切なものはどれか。

| ア | DFD |

| イ | E-R図 |

| ウ | クラス図 |

| エ | 状態遷移図 |

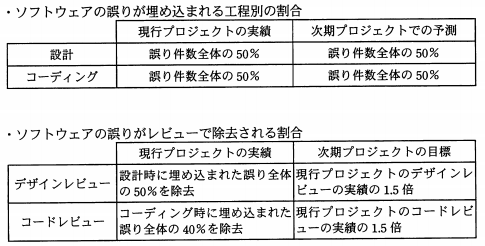

問 47

表は、現行プロジェクトのソフトウェアの誤りの発生、除去の実績及び次期プロジェクトにおける誤り除去の目標を記述したものである。誤りは、設計とコーディングの作業で埋め込まれ、デザインレビュー、コードレビュー及びテストですべて除去されるものとする。次期プロジェクトにおいても、ソフトウェアの規模と誤りの発生状況は変わらないと仮定したときに、テストで除去すべきソフトウェア誤りの比率は全体の何%となるか。

| ア | 17.5 |

| イ | 25 |

| ウ | 30 |

| エ | 32.5 |

問 48

あるプロジェクトについて、流れ図で示される部分に関するテストを、命令網羅で実施する場合、最小のテストケースは幾つか。ここで、各判定条件は流れ図に示された部分の先行する命令の結果から影響を受けないものとする。

| ア | 3 |

| イ | 6 |

| ウ | 8 |

| エ | 18 |

問 49

ソフトウェアプロセスの標準化と最適化を推進し、製品やサービスの開発、調達及び保守活動において、組織のもつプロセスを改善するためのガイドラインを提供するものはどれか。

| ア | CMMI |

| イ | COBIT |

| ウ | ITIL |

| エ | ITSS |

問 50

あるソフトウェア開発部門では、開発工数E(人月)と開発規模L(キロ行)との関係が、E = 5.2L0.98で表される。L = 10としたときの生産性(キロ行/人月)は、およそ幾らか。

| ア | 0.2 |

| イ | 0.5 |

| ウ | 1.9 |

| エ | 5.2 |

問 51

多くのプロジェクトライフサイクルに共通する特性はどれか。

| ア | プロジェクト完成時のコストに対してステークホルダが及ぼす影響の度合いは、プロジェクトの終盤が最も高い。 |

| イ | プロジェクトの開始時は不確実性の度合いが最も高いので、プロジェクト目標が達成できないリスクが最も大きい。 |

| ウ | プロジェクト要員の必要人数は、プロジェクトの開始時点が最も多い。 |

| エ | 変更やエラー訂正にかかるコストは、プロジェクトの初期段階が最も高い。 |

問 52

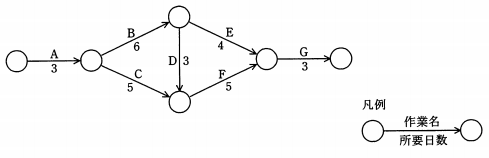

図のプロジェクトを最短の日数で完了したいとき、作業Eの最遅開始日は何日日か。

| ア | 9 |

| イ | 12 |

| ウ | 13 |

| エ | 17 |

問 53

プロジェクト品質マネジメントの活動を品質計画、品質保証、品質管理に分類したとき、品質保証の活動として適切なものはどれか。

| ア | プロジェクトで定めた品質基準に対して不満足な結果が発生したときに、その原因を取り除くための方法を決める。 |

| イ | プロジェクトで定めた品質基準を確実に満たすための、計画的かつ体系的な活動を行う。 |

| ウ | プロジェクトの遂行結果が、定められた品質基準に適合しているかどうかを監視する。 |

| エ | プロジェクトの遂行結果に対する適切な品質基準を設定し、それを満たす手順を定める。 |

問 54

ITIL v3 における問題管理プロセスの目標はどれか。

| ア | インシデントに対する既存ITサービスへの変更や新規サービスの導入を効果的かつ安全に実施する。 |

| イ | インシデントによって中断したITサービスを合意した時間内に復旧する。 |

| ウ | インシデントの根本原因を突き止めて排除したり、インシデントの発生を予防したりする。 |

| エ | 利用者に単一窓口を提供し、事業への影響を最小限にし、通常サービスへ復帰できるように支援する。 |

問 55

ITILのキャパシティ管理において、監視項目となるものはどれか。

| ア | インシデント発生件数 |

| イ | オペレータ要員数 |

| ウ | ディスク使用率 |

| エ | 平均故障間隔 |

問 56

データの追加・変更・削除が、少ないながらも一定の頻度で行われるデータベースがある。このデータベースのフルバックアップを磁気テープに取得する時間間隔を今までの2倍にした。このとき、データベースのバックアップ又は復旧に関する記述のうち、適切なものはどれか。

| ア | ジャーナル情報からの復旧処理時間が平均して約2倍になる。 |

| イ | フルバックアップ1回あたりの磁気テープ使用量が約2倍になる。 |

| ウ | フルバックアップ1回あたりの磁気テープ使用量が約半分になる。 |

| エ | フルバックアップ取得の平均実行時間が約2倍になる。 |

問 57

ITサービスマネジメントシステムを構築するに当たって、現行の業務のやり方とベストプラクティスを比較するものはどれか。

| ア | システム監視 |

| イ | 内部監査 |

| ウ | ベンチマーキング |

| エ | マネジメントレビュー |

問 58

リスクアセスメントに基づく監査対象の選定として、適切なものはどれか。

| ア | 運用開始時期の順に、すべてのシステムを対象にする。 |

| イ | 監査実施体制を踏まえて、実施可能なシステムを対象にする。 |

| ウ | 無作為に抽出したシステムを対象とする。 |

| エ | 問題発生の可能性とその影響の大きなシステムを対象とする。 |

問 59

システム開発委託先(受託者)から委託元(委託者)に納品される成果物に対する受入テストの適切性を確かめるシステム監査の要点はどれか。

| ア | 委託者が作成した受入テスト計画書に従って、受託者が成果物に対して受入テストを実施していること |

| イ | 受託者が成果物と一緒に受入テスト計画書を納品していること |

| ウ | 受託者から納品された成果物に対して、委託者が受入テストを実施していること |

| エ | 受託者から納品された成果物に対して、監査人が受入テスト計画を策定していること |

問 60

金融庁の“財務報告に係る内部統制の評価及び監査の基準”では、内部統制の基本的要素の一つとして“ITへの対応”を示している。“ITへの対応”に関する記述のうち、適切なものはどれか。

| ア | COSO の“内部統制の統合的枠組み”にも、構成要素の一つとして示されている。 |

| イ | IT環境への対応とITの利用及び統制からなる。 |

| ウ | ITを利用しない手作業での統制活動では内部統制の目的は達成できない。 |

| エ | ほかの内部統制の基本的要素と独立に存在する。 |

問 61

共通フレーム2007 によれば、システム化構想の立案で実施するタスクはどれか。

| ア | 新しい業務のあり方や運用をまとめた上で、業務の運用やルールを整理する。 |

| イ | 市場、競合などの事業環境を分析し、事業目標との関係を明確にする。 |

| ウ | 新事業を遂行するために必要な設備の導入方針、スケジュールを明確にする。 |

| エ | 利害関係者から提示されたニーズ及び要望を識別し、整理する。 |

問 62

情報システム全体の最適化目標は経営戦略に基づいて設定される必要があり、その整合性を検証する必要がある。“財務状態の予測”と整合性を確保すべきものはどれか。

| ア | 情報化投資計画 |

| イ | 情報システム化計画 |

| ウ | 情報システム全体のSWOT分析 |

| エ | 情報システム部門のバランス・スコアカード |

問 63

SaaSを説明したものはどれか。

| ア | インターネット経由でアプリケーションソフトウェアの機能を、必要なときだけ利用者に提供するサービスのこと |

| イ | 企業の経営資源を有効に活用するために、基幹業務を統合的に管理するためのパッケージソフトウェアのこと |

| ウ | 既存の組織やビジネスプロセスを抜本的に見直し、職務、業務フロー、管理機構、情報システムを再設計すること |

| エ | 発注者とサービス提供者との間で、サービスの品質の内容について合意した文章のこと |

問 64

情報戦略の投資対効果を評価するとき、利益額を分子に、投資額を分母にして算出するものはどれか。

| ア | EVA |

| イ | IRR |

| ウ | NPV |

| エ | ROI |

問 65

ベンダに対する提案依頼書(RFP)の提示に当たって留意すべきことはどれか。

| ア | 工程ごとの各種作業の完了時期は、ベンダーに一任するよう提示する。 |

| イ | 情報提供依頼書(RFI)を提示したすべてのベンダに提示する。 |

| ウ | プログラム仕様書を提案依頼書に添付して、ベンダに提示する。 |

| エ | 要件定義を機能要件、非機能要件にまとめて、ベンダに提示する。 |

問 66

企業の事業活動を機能ごとに主活動と支援活動に分け、企業が顧客に提供する製品やサービスの利益は、どの活動で生み出されているかを分析する手法はどれか。

| ア | 3C分析 |

| イ | SWOT分析 |

| ウ | バリューチェーン分析 |

| エ | ファイブフォース分析 |

問 67

企業の競争戦略におけるチャレンジャ戦略はどれか。

| ア | 上位企業の市場シェアを奪うことを目標に、製品、サービス、販売促進、流通チャネルなどのあらゆる面での差別化戦略をとる。 |

| イ | 潜在的な需要がありながら、大手企業が参入してこないような専門特化した市場に、限られた経営資源を集中する。 |

| ウ | 目標とする企業の戦略を観察し、迅速に模倣することで、開発や広告のコストを抑制し、市場での残存を図る。 |

| エ | 利潤、名声の維持・向上と最適市場シェアの確保を目標として、市場内のすべての顧客をターゲットにした全方位戦略をとる。 |

問 68

設定した戦略を遂行するために、財務、顧客、内部ビジネスプロセス、学習と成長という四つの視点に基づいて相互の最適な関係を考慮しながら具体的に目標及び施策を策定する経営管理手法はどれか。

| ア | コアコンピタンス |

| イ | セグメンテーション |

| ウ | バランススコアカード |

| エ | プロダクトポートフォリオマネージメント |

問 69

”技術のSカーブ”の説明として、適切なものはどれか。

| ア | 技術の期待感の推移を表すものであり、黎明期、流行期、反動期、回復期、安定期に分類される。 |

| イ | 技術の進歩の過程を表すものであり、当初は緩やかに進歩するが、やがて急激に進歩し、成熟期を迎えると進歩は停滞気味になる。 |

| ウ | 工業製品において生産量と生産性の関係を表すものであり、生産量の累積数が増加するほど生産性は向上する傾向にある。 |

| エ | 工業製品の故障発生の傾向を表すものであり、初期故障期間では故障率は高くなるが、その後の偶発故障期間での故障率は低くなり、製品寿命に近づく磨耗故障期間では故障率は高くなる。 |

問 70

XBRLを説明したものはどれか。

| ア | 企業内又は企業間で使用される複数の業務システムを連携させることであり、データやビジネスプロセスの効率的な統合が可能となる。 |

| イ | 小売店の端末からネットワーク経由で発注を行うことで、迅速かつ正確な発注作業が実現でき、リードタイムの短縮や受発注業務の効率向上が可能となる。 |

| ウ | 財務報告用の情報の作成・流通・利用ができるように標準化した規約であり、適用業務パッケージやプラットフォームに依存せずに財務情報の利用が可能となる。 |

| エ | 通信プロトコルやデータフォーマットの標準的な規約を定めることで、企業間での受発注、決済、入出荷などの情報の電子的な交換が可能となる。 |

問 71

電子機器を対象とし、設計と製造を専門に、複数メーカから受諾するビジネスはどれか。

| ア | 3PL |

| イ | ASP |

| ウ | EMS |

| エ | SCM |

問 72

ICタグ (RFID) の特徴はどれか。

| ア | GPSを利用し、受信地の位置情報や属性情報を表示する。 |

| イ | 大量の情報を扱うので、情報の記憶には外部記憶装置を使用する。 |

| ウ | プラスチック製のカードに埋め込み、専用の読取り装置に挿入して利用する。 |

| エ | 汚れに強く、梱包の外からも記録された情報を読むことができる。 |

問 73

モジュラ型アーキテクチャと比較したインテグラル型アーキテクチャの特徴として、適切なものはどれか。

| ア | 最大パフォーマンスが制限され、資源に機能が重複しやすい。 |

| イ | システム全体の最適化を行うことで、一つの製品ができる。 |

| ウ | 標準的な部品の構成によって、製品組立てが可能である。 |

| エ | 複数の企業が役割を分担して、一つの製品を開発するときに有効な方法である。 |

問 74

企業経営の透明性を確保するために、企業はだれのために経営を行っているか、トップマネジメントの構造はどうなっているか、組織内部に自浄能力をもっているか、などを問うものはどれか。

| ア | カテゴリマネジメント |

| イ | コアコンピタンス |

| ウ | コーポレートガバナンス |

| エ | ステークホルダアナリシス |

問 75

組織設計の原則に適合しているものはどれか。

| ア | 1人の上司が直接監督できる部下の数には特に制限がなく、上司の立場と管理職としての経験年数と能力によって増加させるべきである。 |

| イ | 組織の構成員が、組織の枠を超えたプロジェクトに参加しやすくするために、別組織の上司からの指示命令にも従うことができるようにすべきである。 |

| ウ | 組織を構成する個人が専門化された業務活動を担当できるように、階層化された組織構造のそれぞれの階層に独自の意思決定権を与えるべきである。 |

| エ | 日常的に反復して起こる問題や仕事の意思決定は部下に委譲し、上司は例外事項やより重要な問題について意思決定できるようにすべきである。 |

問 76

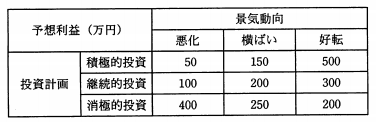

経営会議で来期の経営動向を議論したところ、経営は悪化する、横ばいである、好転するという三つの意見に完全に分かれてしまった。来期の投資計画について、積極的投資、継続的投資、消極的投資のいずれかに決定しなければならない。表の予想利益については意見が一致した。意思決定に関する記述のうち、適切なものはどれか。

| ア | 混合戦略に基づく最適意思決定は、積極的投資と消極的投資である。 |

| イ | 純粋戦略に基づく最適意思決定は、積極的投資である。 |

| ウ | マクシマックス原理に基づく最適意思決定は、継続的投資である。 |

| エ | マクシミン原理に基づく最適意思決定は、消極的投資である。 |

問 77

X社では、(1)~(4)に示す算定方式で在庫補充量を決定している。第 n 週の週末時点での在庫量を B[n] 、第 n 週の販売量を C[n] としたとき、第 n 週の週末に発注する在庫補充量の算出式はどれか。ここで、 n は3 以上とする。

[在庫補充量の算定方式]

(1) 週末ごとに在庫補充量を算出し、発注を行う。在庫は翌週の月曜日に補充される。

(2) 在庫補充量は、翌週の販売予測量から現在の在庫量を引き、安全在庫量を加えて算出する。

(3) 翌週の販売予測量は、先週の販売量と今週の販売量の平均値とする。

(4) 安全在庫量は、翌週の販売予測量の 10% とする。

| ア | ( C[n-1] + C[n] ) / 2 x 1.1 - B[n] |

| イ |

( C[n-1] + C[n] ) / 2 x 1.1 - B[n-1]

|

| ウ |

( C[n-1] + C[n] ) / 2 + C[n] x 0.1 - B[n]

|

| エ |

( C[n-2] + C[n-1] ) / 2 + C[n] x 0.1 - B[n]

|

問 78

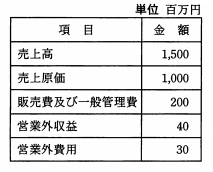

期末の決算において、表の損益計算資料が得られた。当期の営業利益は何百万円か。

| ア | 270 |

| イ | 300 |

| ウ | 310 |

| エ | 500 |

問 79

プログラムの著作物について、著作権法上適法である行為はどれか。

| ア | 海賊版を複製したプログラムと事前に知りながら入手し、業務で使用した。 |

| イ | 業務処理用に購入したプログラムを複製し、社員教育用として各部門に配付した。 |

| ウ | 職務著作のプログラムを、作成した担当者が独断で複製し協力会社に貸与した。 |

| エ | 処理速度の向上など、購入したプログラムを効果的に利用するために改変した。 |

問 80

不正アクセス禁止法において、処罰の対象となる行為はどれか。

| ア | Webサイトで使用している他人のID・パスワードを無断で第三者に教える行為 |

| イ | 個人が開設しているアクセス制御機能のないWebサイトに対する侵害行為 |

| ウ | コンピュータウイルスを添付した電子メールをメールサーバに送信する行為 |

| エ | ネットワークに接続されていないスタンドアロンのコンピュータに対する侵害行為 |

問題目次

| 問1 | 0 以上255 以下の整数<em>n</em>に対して<br... |

| 問2 | 図に示す16ビットの浮動小数点形式において、10進数0.25... |

| 問3 | 多数のクライアントが、LANに接続された1台のプリンタを共同... |

| 問4 | <br /> |

| 問5 | 流れ図は、シフト演算と加算の繰返しによって2進整数の乗算を行... |

| 問6 | 指定された点が指定された多角形の内部にあるか外部にあるかを判... |

| 問7 | HTML だけでは実現できず、JavaScript を使うこ... |

| 問8 | 整形式 (well-formed) のXML文書が妥当 (v... |

| 問9 | プロセッサの実行効率を上げる、VLIWの説明はどれか。 |

| 問10 | 同じ命令セットをもつコンピュータAとBがある。それぞれのCP... |

| 問11 | ECC メモリで、2ビットの誤りを検出し、1ビットの誤りを訂... |

| 問12 | RAIDの種類 a,b,c に対応する組み合わせとして適切な... |

| 問13 | 図に示すような二つのプロセッサで構成したシステムは、何と呼ば... |

| 問14 | RASISの各特性のうち、“I”で表... |

| 問15 | コンピュータシステムの性能評価法の一つであるモニタリングの説... |

| 問16 | あるシステムでは、平均すると100時間に2回の故障が発生し、... |

| 問17 | あるクライアントサーバシステムにおいて、クライアントから要求... |

| 問18 | 表のような状態の4ブロック分のキャッシュメモリC0~C3があ... |

| 問19 | プログラムの局所参照性に関する記述のうち、適切なものはどれか... |

| 問20 | 三つの媒体A~Cに次の条件でファイル領域を割り当てた場合、割... |

| 問21 | プログラミングツールの機能の説明のうち、適切なものはどれか。 |

| 問22 | Webサーバ用のソフトウェアであるApacheを変更して、新... |

| 問23 | 8 ビットD/A変換器を使って、電圧を発生させる。使用するD... |

| 問24 | SRAMと比較した場合のDRAMの特徴はどれか。 |

| 問25 | ワンチップマイコンにおける内部クロック発生のブロック図を示す... |

| 問26 | 一般的に専門家が、様々なユーザインタフェース設計によく当ては... |

| 問27 | 音声などのアナログデータをディジタル化するために用いられるP... |

| 問28 | CGにおける基本的な用語の説明として、適切なものはどれか。 |

| 問29 | 顧客は一般に複数の銀行に預金するものとして、顧客と銀行の関連... |

| 問30 | インデックス方式のうち、キー値を基に算出して格納位置を求める... |

| 問31 | データの正規化に関する記述のうち、適切なものはどれか。 |

| 問32 | “受注明細”表は、どのレベルまでの正... |

| 問33 | 表Aから実行結果Bを得るためのSQL文はどれか。<br /> |

| 問34 | DBMSのロールフォワードを説明したものはどれか。 |

| 問35 | 100M ビット/秒のLANに接続されているブロードバンドル... |

| 問36 | OSI基本参照モデルにおいて、アプリケーションプロセスでの会... |

| 問37 | ルータの機能に関する記述として、適切なものはどれか。 |

| 問38 | クラスCのIPアドレスとして、コンピュータに付与できるものは... |

| 問39 | 社内ネットワークからインターネット接続を行うときに、インター... |

| 問40 | ディジタル署名を生成するときに、発信者がメッセージのハッシュ... |

| 問41 | JIS Q 27002 における情報資産に対する脅威の説明は... |

| 問42 | ネットワークの障害の原因を調べるために、ミラーポートを用意し... |

| 問43 | SQLインジェクションの説明はどれか。 |

| 問44 | UML 2.0 において、オブジェクト間の相互作用を時間の経... |

| 問45 | モジュールの結束性(強度)が最も高いものはどれか。 |

| 問46 | プロセス制御などの事象駆動(イベントドリブン)による処理の仕... |

| 問47 | 表は、現行プロジェクトのソフトウェアの誤りの発生、除去の実績... |

| 問48 | あるプロジェクトについて、流れ図で示される部分に関するテスト... |

| 問49 | ソフトウェアプロセスの標準化と最適化を推進し、製品やサービス... |

| 問50 | あるソフトウェア開発部門では、開発工数E(人月)と開発規模L... |

| 問51 | 多くのプロジェクトライフサイクルに共通する特性はどれか。 |

| 問52 | 図のプロジェクトを最短の日数で完了したいとき、作業Eの最遅開... |

| 問53 | プロジェクト品質マネジメントの活動を品質計画、品質保証、品質... |

| 問54 | ITIL v3 における問題管理プロセスの目標はどれか。 |

| 問55 | ITILのキャパシティ管理において、監視項目となるものはどれ... |

| 問56 | データの追加・変更・削除が、少ないながらも一定の頻度で行われ... |

| 問57 | ITサービスマネジメントシステムを構築するに当たって、現行の... |

| 問58 | リスクアセスメントに基づく監査対象の選定として、適切なものは... |

| 問59 | システム開発委託先(受託者)から委託元(委託者)に納品される... |

| 問60 | 金融庁の“財務報告に係る内部統制の評価及び監査の... |

| 問61 | 共通フレーム2007 によれば、システム化構想の立案で実施す... |

| 問62 | 情報システム全体の最適化目標は経営戦略に基づいて設定される必... |

| 問63 | SaaSを説明したものはどれか。 |

| 問64 | 情報戦略の投資対効果を評価するとき、利益額を分子に、投資額を... |

| 問65 | ベンダに対する提案依頼書(RFP)の提示に当たって留意すべき... |

| 問66 | 企業の事業活動を機能ごとに主活動と支援活動に分け、企業が顧客... |

| 問67 | 企業の競争戦略におけるチャレンジャ戦略はどれか。 |

| 問68 | 設定した戦略を遂行するために、財務、顧客、内部ビジネスプロセ... |

| 問69 | ”技術のSカーブ”の説明として、適切... |

| 問70 | XBRLを説明したものはどれか。 |

| 問71 | 電子機器を対象とし、設計と製造を専門に、複数メーカから受諾す... |

| 問72 | ICタグ (RFID) の特徴はどれか。 |

| 問73 | モジュラ型アーキテクチャと比較したインテグラル型アーキテクチ... |

| 問74 | 企業経営の透明性を確保するために、企業はだれのために経営を行... |

| 問75 | 組織設計の原則に適合しているものはどれか。 |

| 問76 | 経営会議で来期の経営動向を議論したところ、経営は悪化する、横... |

| 問77 | X社では、(1)~(4)に示す算定方式で在庫補充量を決定して... |

| 問78 | 期末の決算において、表の損益計算資料が得られた。当期の営業利... |

| 問79 | プログラムの著作物について、著作権法上適法である行為はどれか... |

| 問80 | 不正アクセス禁止法において、処罰の対象となる行為はどれか。 |