応用情報技術者午前

2013(平成25年)/秋期分

問 1

会員を4桁の会員番号で管理している小売店がある。会員の中には、4と9の数字を嫌う人がいるとの理由で、会員番号は、0001、0002、0003、0005、・・・のように、この二つの数字を使わないように連番で発行している。会員番号を0000から0528まで発行したとき、会員番号を付与した会員数は何人か。

| ア | 279 |

| イ | 344 |

| ウ | 422 |

| エ | 427 |

問 2

桁落ちによる誤差の説明として、適切なものはどれか。

| ア | 値がほぼ等しい二つの数値の差を求めたとき、有効桁数が減ることによって発生する誤差 |

| イ | 指定された有効桁数で演算結果を表すために、切捨て、切上げ、四捨五入などで下位の桁を削除することによって発生する誤差 |

| ウ | 絶対値の非常に大きな数値と小さな数値の加算や減産を行ったとき、小さい数値が計算結果に反映されないことによって発生する誤差 |

| エ | 無限級数で表される数値の計算処理を有限項で打ち切ったことによって発生する誤差 |

問 3

負の整数を表現する代表的な方法として、次の3種類がある。 a 1の補数による表現 b 2の補数による表現 c 絶対値に符号を付けた表現(左端ビットが0の場合は正、1の場合は負) 4ビットのパターン1101をa~cの方法で表現したものと解釈したとき、値が小さい順になるように三つの方法を並べたものはどれか。

| ア | a, c, b |

| イ | b, a, c |

| ウ | b, c, a |

| エ | c, b, a |

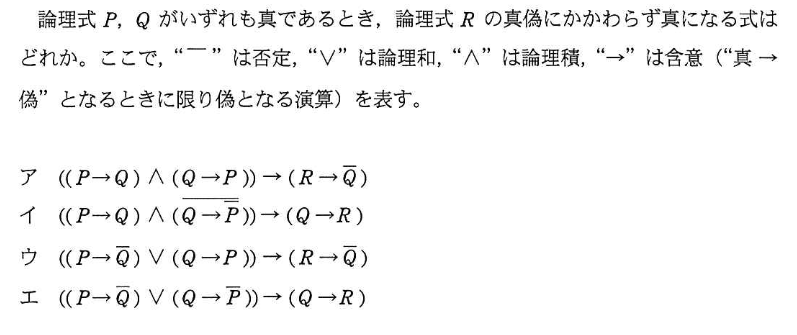

問 4

問 5

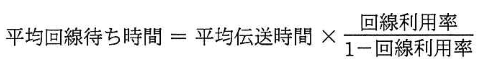

通信回路を使用したデータ伝送システムにM/M/1の待ち行列モデルを適用すると、平均回線待ち時間、平均転送時間、回線利用率の関係は、次の式で表すことができる。

回線利用率が0%から徐々に上がっていく場合、平均回線待ち時間が平均転送時間よりも最初に長くなるのは、回線利用率が何%を超えたときか。

| ア | 40 |

| イ | 50 |

| ウ | 60 |

| エ | 70 |

問 6

葉以外の節点は全て二つの子をもち、根から葉までの深さが全て等しい気を考える。この木に関する記述のうち、適切なものはどれか。ここで、深さとは根から葉に至るまでの枝の個数を表す。また、節点には根及び葉も含まれる。

| ア | 枝の個数がnならば、節点の個数もnである。 |

| イ | 木の深さがnならば、葉の個数は2n-1である。 |

| ウ | 節点の個数がnならば、深さはlog2nである。 |

| エ | 葉の個数がnならば、葉以外の節点の個数はn-1である。 |

問 7

自然数をキーとするデータを、ハッシュ表を用いて管理する。キーxのハッシュ関数h(x)を h(x)=x mod n とすると、キーaとbが衝突する条件はどれか。ここで、nはハッシュ表の大きさであり、x mod nはxをnで割った余りを表す。

| ア | a+bがnの倍数 |

| イ | a-bがnの倍数 |

| ウ | nがa+bの倍数 |

| エ | nがa-bの倍数 |

問 8

再帰的に定義された手続 proc で、proc(5)を実行したとき、印字される数字を順番に並べたものはどれか。 proc(n) n=0ならば戻る そうでなければ { nを印字する proc(n-1)を呼び出す nを印字する } を実行して戻る

| ア | 543212345 |

| イ | 5432112345 |

| ウ | 54321012345 |

| エ | 543210012345 |

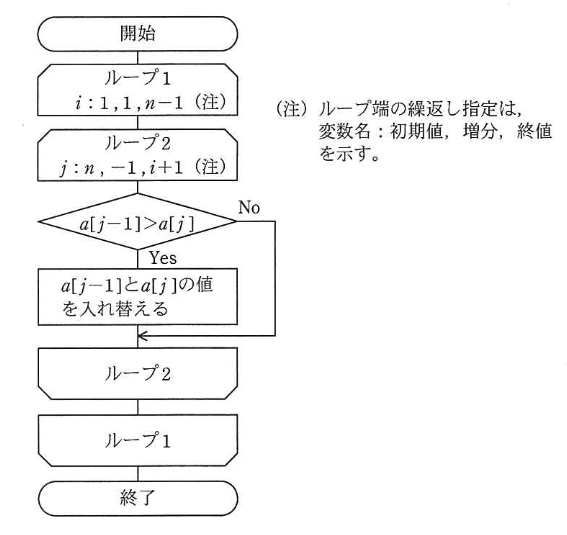

問 9

未整列の配列a[i](i=1,2, ... n)を、流れ図で示すアルゴリズムによって昇順に整列する。n=6でa[1]~a[6]の値がそれぞれ、21,5,53,71,3,17の場合、流れ図において、a[j-1]とa[j]の値の入替えは何回行われるか。

| ア | 3 |

| イ | 6 |

| ウ | 8 |

| エ | 15 |

問 10

メモリインタリーブの説明として、適切なものはどれか。

| ア | 新しい情報をキャッシュメモリに取り出すとき、キャッシュ上では不要になった情報を主記憶に書き込む。 |

| イ | 主記憶のアクセス時間と時期ディスクのアクセス時間とのギャップを補う。 |

| ウ | 主記憶の更新と同時にキャッシュメモリの更新を行う。 |

| エ | 主記憶を幾つかの区画に分割し、連続したメモリアドレスへのアクセスを高速化する。 |

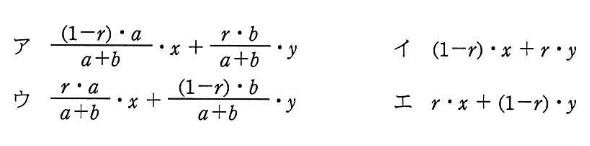

問 11

容量がaMバイトでアクセス時間がxナノ秒のキャッシュメモリと、容量がbMバイトでアクセス時間がyナノ秒の主記憶をもつシステムにおいて、CPUからみた、主記憶とキャッシュメモリとを合わせた平均アクセス時間を表す式はどれか。ここで、読み込みたいデータがキャッシュメモリに存在しない確率をrとし、キャッシュメモリ管理に関するオーバヘッドは無視できるものとする。

問 12

DMAの説明として、適切なものはどれか。

| ア | CPUが磁気ディスクと主記憶とのデータの受渡しを行う転送方式である。 |

| イ | 主記憶の入出力専用アドレス空間に入出力装置のレジスタを割り当てる方式である。 |

| ウ | 専用の制御回路が入出力装置、主記憶などの間のデータ転送を行う方式である。 |

| エ | 複数の命令の実行ステージを部分的にオーバラップさせて同時に処理し、全体としての処理時間を短くする方式である。 |

問 13

80Gバイトの磁気ディスク8台を使用して、RAID0の機能とRAID1の機能の両方の機能を同時に満たす構成にした場合、実効データ容量は何Gバイトか。

| ア | 320 |

| イ | 480 |

| ウ | 560 |

| エ | 640 |

問 14

分散処理システムに関する記述のうち、アクセス透過性を説明したものはどれか。

| ア | 遠隔地にある資源を、遠隔地での処理方式を知らなくても、手元にある資源と同じ操作で利用できる。 |

| イ | システムの運用と管理をそれぞれの組織で個別に行うことによって、その組織の実態に合ったサービスを提供することができる。 |

| ウ | 集中して処理せずに、データの発生場所やサービスの要求場所で処理することによって、通信コストを削減できる。 |

| エ | 対等な関係のコンピュータが複数あるので、一部が故障しても他のコンピュータによる処理が可能となり、システム全体の信頼性を向上させることができる。 |

問 15

1件のデータを処理する際に、読取りには40ミリ秒、CPU処理には30ミリ秒、書込みには50ミリ秒掛かるプログラムがある。このプログラムで、n件目の書込みと並行してn+1件目のCPU処理とn+2件目の読取りを実行すると、1分当たりの最大データ処理件数は幾つか。ここで、OSのオーバーヘッドは考慮しないものとする。

| ア | 500 |

| イ | 666 |

| ウ | 750 |

| エ | 1,200 |

問 16

フェールセーフの考え方として、適切なものはどれか。

| ア | システムに障害が発生したときでも、常に安全側にシステムを制御する。 |

| イ | システムの機能に異常が発生したときに、すぐにシステムを停止しないで機能を縮退させて運用を継続する。 |

| ウ | システムを構成する要素のうち、信頼性に大きく影響するものを複数備えることによって、システムの信頼性を高める。 |

| エ | 不特定多数の人が操作しても、誤動作が起こりにくいように設計する。 |

問 17

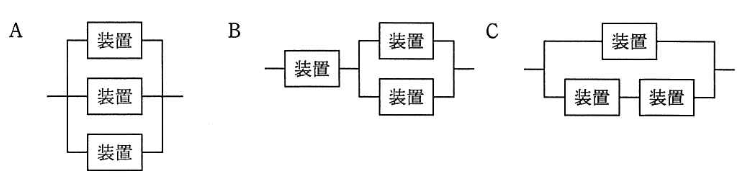

稼働率がa(0<a<1)の装置三つを用いて図のようにシステムを設計するとき、システムの稼働率が装置単体の稼働率を上回るものはどれか。ここで、並列に接続されている部分は、いずれかの経路が稼働していればシステムは稼働しているものとする。

| ア | AとB |

| イ | AとC |

| ウ | BとC |

| エ | 全て |

問 18

記憶領域の動的な割当て及び解放を繰り返すことによって、どこからも利用できない記憶領域が発生することがある。このような記憶領域を再び利用可能にする機能はどれか。

| ア | ガーベジコレクション |

| イ | スタック |

| ウ | ヒープ |

| エ | フラグメンテーション |

問 19

プロセスのスケジューリングに関する記述のうち、ラウンドロビン方式の説明として、適切なものはどれか。

| ア | 各プロセスに優先度が付けられていて、後に到着してもプロセスの優先度が処理中のプロセスよりも高ければ、処理中のものを中断し、到着プロセスを処理する。 |

| イ | 各プロセスに優先度が付けられていて、イベントの発生を契機に、その時点で最高優先度のプロセスを実行する。 |

| ウ | 各プロセスの処理時間に比例して、プロセスのタイムクウォンタムを変更する。 |

| エ | 各プロセスを待ち行列の順にタイムクウォンタムずつ処理し、終了しないときは待ち行列の最後につなぐ。 |

問 20

コンパイラにおける処理を字句解析、構文解析、意味解析、最適化の四つのフェーズに分けたとき、意味解析のフェーズで行う処理はどれか。

| ア | 言語の文法に基づいてプログラムを解析し、文法誤りがないかチェックする。 |

| イ | プログラムを表現する文字の列を、意味のある最小の構成要素の列に変換する。 |

| ウ | 変数の宣言と使用とを対応付けたり、演算におけるデータ型の整合性をチェックする。 |

| エ | レジスタの有効利用を目的としたレジスタ割付けや、不要な演算を省略するためのプログラム変換を行う。 |

問 21

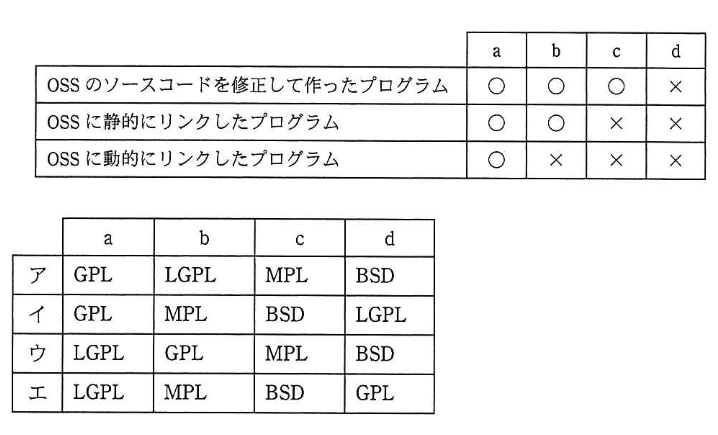

表はOSSのライセンスごとに、そのOSSを利用したプログラムを配布するとき、ソースコードを公開しなければならないかどうかを示す。a~dに入れるライセンスの適切な組合せはどれか。ここで、表中の”○”は公開しなければならないことを表し、”×”は公開しなくてもよいことを表す。

問 22

SRAMと比較した場合のDRAMの特徴はどれか。

| ア | 主にキャッシュメモリとして使用される。 |

| イ | データを保持するためのリフレッシュ又はアクセス動作が不要である。 |

| ウ | メモリセル構成が単純なので、ビット当たりの単価が安くなる。 |

| エ | メモリセルにフリップフロップを用いてデータを保存する。 |

問 23

RTC(Real-Time Clock)の説明として、適切なものはどれか。

| ア | カウンタ値とコンスタントレジスタの値が一致すると割込みを発生させる。 |

| イ | 設定した時間内にタイマがリスタートせずタイムアウトになると、システムをリセットする。 |

| ウ | 入力信号又は基準周波数と、出力信号との周波数を一致させる。 |

| エ | 日付及び時刻を示すカレンダ情報をもっており、システムの時刻の管理に使われる。 |

問 24

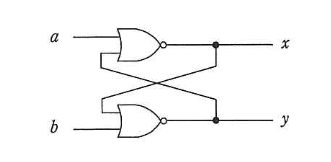

図の回路において出力がx=0,y=1である状態から、x=1,y=0に変える入力a及びbの組合せはどれか。

| ア | a=0, b=0 |

| イ | a=0, b=1 |

| ウ | a=1, b=0 |

| エ | a=1, b=1 |

問 25

ユーザビリティの説明として、最も適切なものはどれか。

| ア | 障害、年齢、性別、国籍などにかかわらず、誰もが使える設計をいう。 |

| イ | 障害者や高齢者がサービスを支障なく操作又は利用できる機能をいう。 |

| ウ | 障害者や高齢者に負担を与えない設計をいう。 |

| エ | どれだけ利用者がストレスを感じずに、目標とする要求が達成できるかをいう。 |

問 26

動画や音声などのマルチメディアコンテンツのレイアウトや再生のタイミングをXMLフォーマットで記述するためのW3C勧告はどれか。

| ア | Ajax |

| イ | CSS |

| ウ | SMIL |

| エ | SVG |

問 27

クライアントサーバシステムにおけるストアドプロシージャに関する記述のうち、誤っているものはどれか。

| ア | 機密性の高いデータに対する処理を特定のプロシージャ呼出しに限定することによって、セキュリティを向上させることができる。 |

| イ | システム全体に共通な処理をプロシージャとして格納しておくことによって、処理の標準化を行うことができる。 |

| ウ | データベースへのアクセスを細かい単位でプロシージャ化することによって、処理性能(スループット)を向上させることができる。 |

| エ | 複数のSQL文から成る手続を1回の呼出しで実行できるので、クライアントとサーバの間の通信回数を減らすことができる。 |

問 28

RDBMSのコストベースのオプティマイザの機能の説明として、適切なものはどれか。

| ア | RDBMSが収集した統計情報を基に予測した実行計画を比較して、アクセスパスを選択する。 |

| イ | アプリケーションプログラムの動きを基に予測したアプリケーション全体の実行計画を比較して、アクセスパスを選択する。 |

| ウ | インデックスが定義された列では、必ずいずれかのインデックスを用いたアクセスパスを選択する。 |

| エ | 複数のアクセスパスが使用可能な場合は、ルールの優先度が上位のアクセスパスを選択する。 |

問 29

関係を第2正規形から第3正規形に変換する手順はどれか。

| ア | 候補キー以外の属性から、候補キーの一部の属性に対して関数従属性がある場合、その関係を分解する。 |

| イ | 候補キー以外の属性間に関数従属性がある場合、その関係を分解する。 |

| ウ | 候補キーの一部の属性から、候補キー以外の属性への関数従属性がある場合、その関係を分解する。 |

| エ | 一つの属性に複数の値が入っている場合、単一の値になるように分解する。 |

問 30

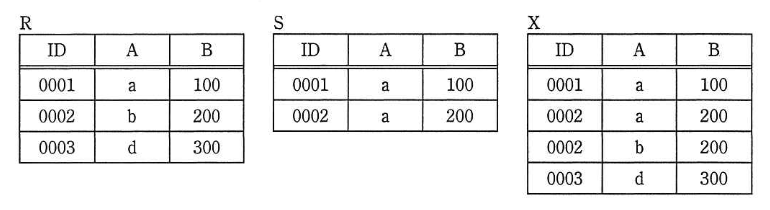

関係Rと関係Sに対して、関係Xを求める関係演算はどれか。

| ア | IDで結合 |

| イ | 差 |

| ウ | 直積 |

| エ | 和 |

問 31

地域別に分かれていいる同じ構造の三つの商品表、”東京商品”、”名古屋商品”、”大阪商品”がある。次のSQL文と同等の結果が得られる関係代数式はどれか。ここで、三つの商品表の主キーは”商品番号”である。

SELECT * FROM 大阪商品

WHERE 商品番号 NOT IN (SELECT 商品番号 FROM 東京商品)

UNION

SELECT * FROM 名古屋商品

WHERE 商品番号 NOT IN (SELECT 商品番号 FROM 東京商品)

| ア | (大阪商品 ∩ 名古屋商品) - 東京商品 |

| イ | (大阪商品 ∪ 名古屋商品) - 東京商品 |

| ウ | 東京商品 - (大阪商品 ∩ 名古屋商品) |

| エ | 東京商品 - (大阪商品 ∪ 名古屋商品) |

問 32

IPv4ネットワークで用いられる可変長サブネットマスクとして、正しいものはどれか。

| ア | 255.255.255.1 |

| イ | 255.255.255.32 |

| ウ | 255.255.255.64 |

| エ | 255.255.255.128 |

問 33

ビット誤り率が10%の伝送路を使ってビットデータを送る。誤り率を改善するために、送信側は元データの各ビットを3回ずつ連続して送信し、受信側は多数決をとって元データを復元する処理を行う。このとき、復元されたデータのビット誤り率はおよそ何%か、ここで、伝送路におけるビットデータの増減や、同期方法については考慮しないものとする。

| ア | 1.0 |

| イ | 2.8 |

| ウ | 3.1 |

| エ | 3.3 |

問 34

イーサネット方式のLANで用いられるブロードキャストフレームによるデータ伝送の説明として、適切なものはどれか。

| ア | 同一セグメント内の全てのノードに対して、送信元が一度の送信でデータを伝送する。 |

| イ | 同一セグメント内の全てのノードに対して、送信元が順番にデータを伝送する。 |

| ウ | 同一セグメント内の選択された複数のノードに対して、送信元が一度の送信でデータを伝送する。 |

| エ | 同一セグメント内の選択された複数のノードに対して、送信元が順番にデータを伝送する。 |

問 35

IPネットワークのプロトコルのうち、OSI基本参照モデルのトランスポート層に位置するものはどれか。

| ア | HTTP |

| イ | ICMP |

| ウ | SMTP |

| エ | UDP |

問 36

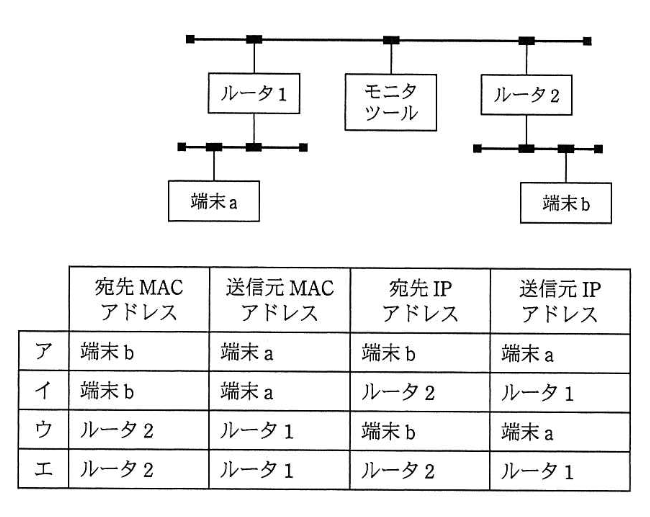

図に示すIPネットワークにおいて、端末aから端末bへの送信パケットをモニタツールで採取した。パケットのヘッダ情報に含まれるアドレスの組合せとして、適切なものはどれか。

問 37

PCからサーバに対し、IPv6を利用した通信を行う場合、ネットワーク層で暗号化を行うのに利用するものはどれか。

| ア | IPsec |

| イ | PPP |

| ウ | SSH |

| エ | SSL |

問 38

非常に大きな数の素因数分解が困難なことを利用した公開鍵番号方式はどれか。

| ア | AES |

| イ | DSA |

| ウ | IDEA |

| エ | RSA |

問 39

ディジタル署名において、発信者がメッセージのハッシュ値からディジタル署名を生成するのに使う鍵はどれか。

| ア | 受信者の公開鍵 |

| イ | 受信者の秘密鍵 |

| ウ | 発信者の公開鍵 |

| エ | 発信者の秘密鍵 |

問 40

ISMSにおいて定義することが求められている情報セキュリティ基本方針に関する記述のうち、適切なものはどれか。

| ア | 重要な基本方針を定めた機密文書であり、社内の関係者以外の目に触れないようにする。 |

| イ | 情報セキュリティの基本方針を述べたものであり、ビジネス環境や技術が変化しても変更してはならない。 |

| ウ | 情報セキュリティのための経営陣の方向性及び支持を規定する。 |

| エ | 特定のシステムについてリスク分析を行い、そのセキュリティ対策とシステム運用の詳細を記述する。 |

問 41

ビヘイビア法のウイルス検出手法に当たるものはどれか。

| ア | あらかじめ検査対象に付加された、ウイルスに感染していないことを保証する情報と、検査対象から算出した情報とを比較する。 |

| イ | 検査対象と安全な場所に保管してあるその原本とを比較する。 |

| ウ | 検査対象のハッシュ値と既知のウイルスファイルのハッシュ値とを比較する。 |

| エ | 検査対象をメモリ上の仮想環境下で実行して、その挙動を監視する。 |

問 42

クロスサイトスクリプティングの手口はどれか。

| ア | Webアプリケーションに用意された入力フィールドに、悪意のあるJavaScriptコードを含んだデータを入力する。 |

| イ | インターネットなどのネットワークを通じてサーバに不正にアクセスしたり、データの改ざん・破壊を行ったりする。 |

| ウ | 大量のデータをWebアプリケーションに送ることによって、用意されたバッファ領域をあふれさせる。 |

| エ | パス名を推定することによって、本来は認証された後にしかアクセスが許可されていないページに直接ジャンプする。 |

問 43

ディジタルフォレンジックスでハッシュ値を利用する目的として、適切なものはどれか。

| ア | 一方向性関数によってパスワードを変換して保存する。 |

| イ | 改変された証拠を復元する。 |

| ウ | 証拠と原本との同一性を証明する。 |

| エ | パスワードの盗聴の有無を検証する。 |

問 44

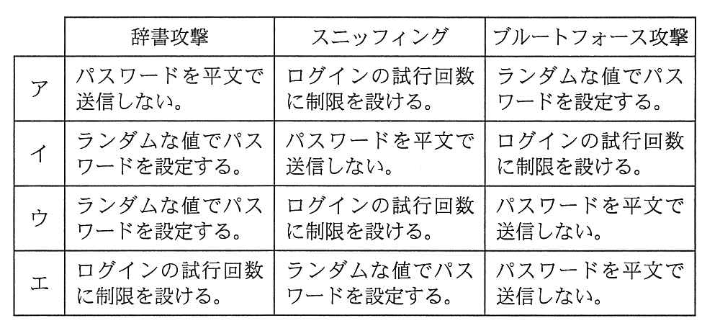

サーバへのログイン時に用いるパスワードを不正に取得しようとする攻撃とその対策の組合せのうち、適切なものはどれか。

問 45

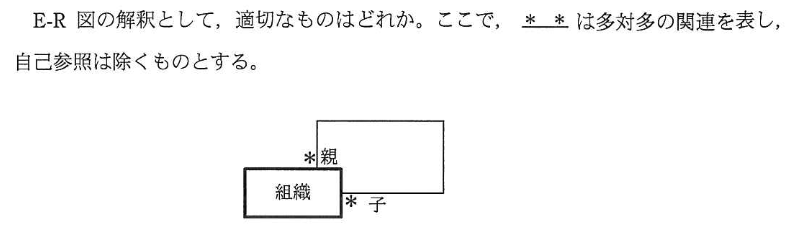

| ア | ある組織の親組織の数が、子組織の数より多い可能性がある。 |

| イ | 全ての組織は必ず子組織をもつ。 |

| ウ | 組織は2段階の階層構造である。 |

| エ | 組織はネットワーク構造になっていない。 |

問 46

設計上の誤りを早期に発見することを目的として、作成者と複数の関係者が設計書をレビューする方法はどれか。

| ア | ウォークスルー |

| イ | 机上デバッグ |

| ウ | トップダウンテスト |

| エ | 並行シミュレーション |

問 47

オブジェクト指向言語のクラスに関する記述のうち、適切なものはどれか。

| ア | インスタンス変数には共有データが保存されているので、クラス全体で使用できる。 |

| イ | オブジェクトに共通する性質を定義したものがクラスであり、クラスを集めたものがクラスライブラリである。 |

| ウ | オブジェクトはクラスによって定義され、クラスにはメソッドと呼ばれる共有データが保存されている。 |

| エ | スーパクラスはサブクラスから独立して定義し、サブクラスの性質を継承する。 |

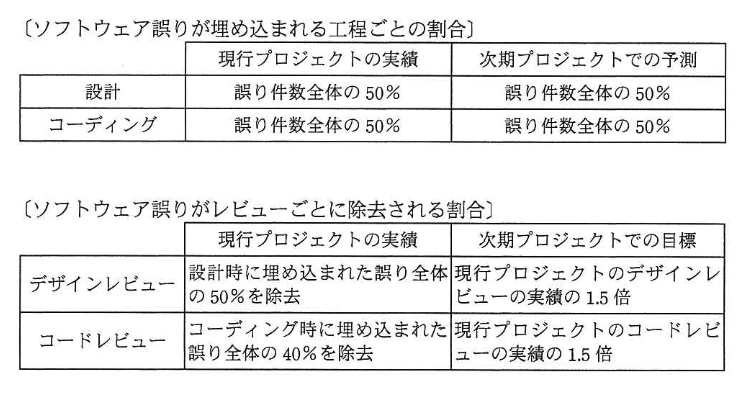

問 48

表は、現行プロジェクトにおけるソフトウェア誤りの発生・除去の実績、及び磁気プロジェクトにおける誤り除去の目標を記述したものである。誤りは、設計とコーディングの作業で埋め込まれ、デザインレビュー、コードレビュー及びテストで全て除去されるものとする。時期プロジェクトにおいても、ソフトウェアの規模と誤りの発生状況は変わらないと仮定したときに、テストで除去すべきソフトウェア誤りの比率は全体の何%となるか。

| ア | 17.5 |

| イ | 25 |

| ウ | 30 |

| エ | 32.5 |

問 49

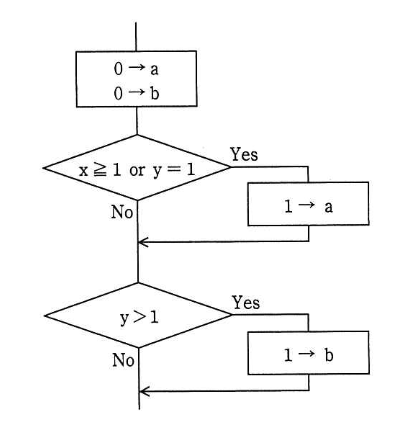

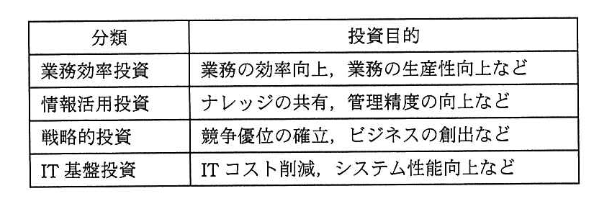

流れ図において、分岐網羅を満たし、かつ、条件網羅を満たすテストデータの組はどれか。

問 50

マッシュアップを利用してWebコンテンツを表示している例として、最も適切なものはどれか。

| ア | Webブラウザにプラグインを組み込み、動画やアニメーションを表示する。 |

| イ | 地図上のカーソル移動に伴い、ページを切り替えずにスクロール表示する。 |

| ウ | 電車経路の探索結果上に、各路線会社のWebページへのリンクを表示する。 |

| エ | 店舗案内のページ上に、他のサイトが提供する地図情報を表示する。 |

問 51

アプリケーションにおける外部入力、外部出力、内部論理ファイル、外部インターフェースファイル、外部照会の五つの要素の個数を求め、それぞれを重み付けして集計する。集計した値がソフトウェアの規模に相関するという考え方に基づいて、開発規模の見積りに利用されるものはどれか。

| ア | COCOMO |

| イ | Dotyモデル |

| ウ | Putnamモデル |

| エ | ファンクションポイント法 |

問 52

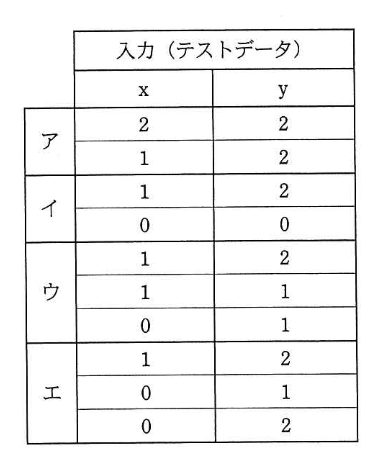

過去のプロジェクトの開発実績から構築した作業分配モデルがある。要件定義からシステム内部設計までをモデル通りに228日で完了してプログラム開発を開始した。現在、200本のプログラムのうち100本のプログラム開発を完了し、残りの100本は未着手の状態である。プログラム開発以降もモデルどおりに進捗すると仮定するとき、プロジェクト全体の完了まで、あと何日掛かるか。

| ア | 140 |

| イ | 150 |

| ウ | 161 |

| エ | 172 |

問 53

予算が4千万円、予定期間が1年の開発プロジェクトをEVMで管理している。半年が経過した時点でEVが1千万円、PVが2千万円、ACが3千万円であった。このプロジェクトが今後も同じコスト効率で実行される場合、EACは何千万円になるか。

| ア | 6 |

| イ | 8 |

| ウ | 9 |

| エ | 12 |

問 54

プロジェクトマネジメントにおけるリスクの対応例のうち、PMBOKの分類における転嫁に該当するものはどれか。

| ア | あるサブプロジェクトの損失を、他のサブプロジェクトの利益で相殺する。 |

| イ | 個人情報の漏えいが起こらないように、システムテストで使用する本番データの個人情報部分はマスキングする。 |

| ウ | 損害の発生に備えて、損害賠償保険を掛ける。 |

| エ | 取引先の業績が悪化して、信用に不安があるので、新規取引を止める。 |

問 55

ITILによれば、障害が発生した場合にインシデント管理プロセスで行う活動はどれか。

| ア | ITサービスを迅速に復旧させるために回復策を実施する。 |

| イ | 既知のエラーレコードを作成して、データベースに登録する。 |

| ウ | 障害対応として、RFCに基づいてシステムの構成を変更する。 |

| エ | 障害の根本原因を追究し、解決策を見つけ出して実施する。 |

問 56

データベースのバックアップ処理には、フルバックアップ方式と差分バックアップ方式がある。差分バックアップ方式による運用に関する記述のうち、適切なものはどれか。

| ア | 障害からの回復時に差分だけ処理すればよいので、フルバックアップ方式に比べて復旧時間が短い。 |

| イ | フルバックアップのデータで復元した後に、差分を加えて復旧する。 |

| ウ | フルバックアップ方式と交互に運用することはできない。 |

| エ | フルバックアップ方式に比べ、バックアップに要する時間が長い。 |

問 57

ミッションクリティカルシステムの意味として、適切なものはどれか。

| ア | OSなどのように、業務システムを稼働させる上で必要不可欠なシステム |

| イ | システム運用条件が、性能の限界に近い状態の下で稼働するシステム |

| ウ | 障害が起きると、企業活動に重大な影響を及ぼすシステム |

| エ | 先行して試験導入され、成功すると本格的に導入されるシステム |

問 58

システム監査実施体制のうち、システム監査人の独立性の観点から避けるべきものはどれか。

| ア | 監査チームメンバに任命された総務部のAさんが、あのメンバと一緒に、総務部の入退室管理の状況を監査する。 |

| イ | 監査部のBさんが、個人情報を取り扱う業務を委託している外部企業の個人情報管理状況を監査する。 |

| ウ | 情報システム部の開発管理者から5年前に監査部に異動したCさんが、マーケティング部におけるインターネットの利用状況を監査する。 |

| エ | 法務部のDさんが、監査部からの依頼によって、外部委託契約の妥当性の監査において、監査人に協力する。 |

問 59

販売管理システムにおいて、起票された受注伝票が漏れなく、重複することなく入力されていることを確かめる監査手続のうち、適切なものはどれか。

| ア | 受注データから値引取引データなどの例外取引データを抽出し、承認の記録を確かめる。 |

| イ | 受注伝票の入力時に論理チェック及びフォーマットチェックが行われているか、テストデータ法で確かめる。 |

| ウ | プルーフリストと受注伝票との照合が行われているか、プルーフリスト又は受注伝票上の照合印を確かめる。 |

| エ | 並行シミュレーション法を用いて、受注伝票を処理するプログラムの論理の正当性を確かめる。 |

問 60

システム開発計画の策定におけるコントロールのうち、適切なものはどれか。

| ア | システムの機能が利用者の立場に基づいて実装されるよう、全体最適よりも業務上の利便性を優先し、利用部門の要望に基づいて策定する。 |

| イ | 状況の変化に合わせて柔軟に内容の変更が行えるよう、開発計画は開発作業に着手してから組織内での承認を得て策定する。 |

| ウ | 不必要なシステム開発コストを抑制するよう、情報システムの目的を達成するための複数の代替案を作成し、比較検討する。 |

| エ | 利用部門、システム部門の分け隔てなく自由な議論が行われるよう、開発計画の策定は、利用部門とシステム部門の役割分担を決めずに実行する。 |

問 61

ITポートフォリオの説明はどれか。

| ア | 管理費などの間接コストを、業務区分ごとのアクティビティの種別に着目して、製品やサービスの原価に割り振る手法である。 |

| イ | 企業の経営戦略を、多面的な視点で体系立てて立案し、実行を管理し、業績を評価する手法である。 |

| ウ | 業界ごとなどで統一的に策定された評価尺度(指標値群)を用いて、企業全体の投資効果を測定する手法である。 |

| エ | 情報化投資をリスクや投資価値の類似性で幾つかのカテゴリに整理し、ビジネス戦略実現のための最適な資源配分を管理する手法である。 |

問 62

エンタープライズアーキテクチャを説明したものはどれか。

| ア | 企業が競争優位性の構築を目的にIT戦略の策定・実行をコントロールし、あるべき方向へ導く組織能力のことである。 |

| イ | 業務を管理するシステムにおいて、承認された業務が全て正確に処理、記録されることを確保するために、業務プロセスに組み込まれた内部統制のことである。 |

| ウ | 組織全体の業務とシステムを統一的な手法でモデル化し、業務とシステムを同時に改善することを目的とした、業務とシステムの最適化手法である。 |

| エ | プロジェクトの進捗や作業のパフォーマンスを、出来高の価値によって定量化し、プロジェクトの現在及び今後の状況を評価する手法である。 |

問 63

業務のあるべき姿を表す論理モデルを説明したものはどれか。

| ア | 企業における主要機能を明確にして、現状の業務機能を分析し、体系化したもの |

| イ | 経営目標の達成に必要な業務機能を定義し、体系化したもの |

| ウ | 現状の業務機能と情報システムでの処理を分析し、相互の関係を明確化したもの |

| エ | 本来あるべき業務機能と現状を比較して、その差異を分析し、評価したもの |

問 64

"システム管理基準"によれば、情報戦略策定段階の成果物はどれか。

| ア | 関連する他の情報システムと役割を分担し、組織体として最大の効果を上げる機能を実現するために、全体最適化計画との整合性を考慮して策定する開発計画 |

| イ | 経営戦略に基づいて組織体全体で整合性及び一貫性を確保した情報化を推進するために、方針及び目標に基づいて策定する全体最適化計画 |

| ウ | 情報システムの運用を円滑に行うために、運用設計及び運用管理ルールに基づき、さらに規模、期間、システム特性を考慮して策定する運用手順 |

| エ | 組織体として一貫し、効率的な開発作業を確実に遂行するために、組織体として標準化された開発方法に基づいて策定する開発手順 |

問 65

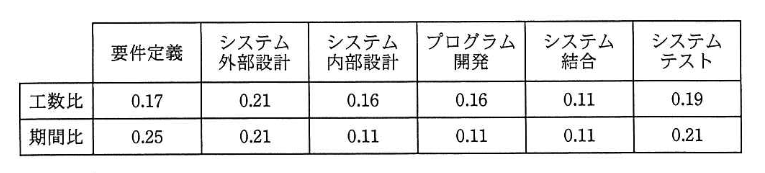

IT投資を、投資目的によって表のように分類した。IT投資評価のしようとしてKPIを使用するとき、戦略的投資に該当するKPIの例はどれか。

| ア | システムの障害件数 |

| イ | 新製品投入後の市場シェア |

| ウ | 提案事例の登録件数 |

| エ | 連結決算の所要日数 |

問 66

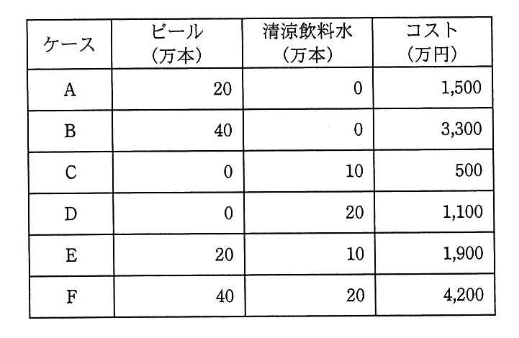

あるメーカがビールと清涼飲料水を生産する場合、ケースA~Fで必要なコストは、表のとおりである。このメーカの生産活動における、両製品のスケールメリットとシナジー効果についての記述のうち、適切なものはどれか。

| ア | スケールメリットはあるが、シナジー効果はない。 |

| イ | スケールメリットはないが、シナジー効果はある。 |

| ウ | スケールメリットとシナジー効果がともにある。 |

| エ | スケールメリットとシナジー効果がともにない。 |

問 67

現在の動向から未来を予測したり、システム分析に使用したりする手法であり、専門的知識や経験を有する複数の人にアンケート調査を行い、その結果を互いに参照した上で調査を繰り返して、集団としての意見を収束させる手法はどれか。

| ア | 因果関係分析法 |

| イ | クロスセクション法 |

| ウ | 時系列回帰分析法 |

| エ | デルファイ法 |

問 68

売り手側でのマーケティング要素4Pは、買い手側での要素4Cに対応するという考え方がある。4Pの一つであるプロモーションに対応する4Cの構成要素はどれか。

| ア | 顧客価値(Customer Value) |

| イ | 顧客コスト(Customer Cost) |

| ウ | コミュニケーション(Communication) |

| エ | 利便性(Convenience) |

問 69

設定した戦略を遂行するために、財務、顧客、内部ビジネスプロセス、学習と成長という四つの視点に基づいて、相互の適切な関係を考慮しながら具体的に目標及び施策を策定する経営管理手法はどれか。

| ア | コアコンピタンス |

| イ | セグメンテーション |

| ウ | バランススコアカード |

| エ | プロダクトポートフォリオマネジメント |

問 70

プロダクトイノベーションの例として、適切なものはどれか。

| ア | シックスシグマの工程管理を導入し、製品品質を向上する。 |

| イ | ジャストインタイム方式を採用し、部品在庫を減らす。 |

| ウ | 製造方法を見直し、コストを下げた製品を製造する。 |

| エ | マルチコアU|CPUを採用した、高性能で低消費電力の製品を開発する。 |

問 71

EDIを実施するための情報表現規約で規定されるべきものはどれか。

| ア | 企業間の取引の契約内容 |

| イ | システムの運用時間 |

| ウ | 伝送制御手順 |

| エ | メッセージの形式 |

問 72

インターネットオークションにおいて、出品者と落札者の間の決済で使用されるエスクローサービスはどれか。

| ア | 決済に関する情報の利用に関して、第三者機関によって情報の保護基準が守られているかを監視する仕組みのこと |

| イ | 決済に関する電子メールなどの情報交換において、送信元とメールアドレスが正常であることを認証する仕組みのこと |

| ウ | 決済に使用されるクレジットカード情報を暗号化したり、正規のショップであることを認証局によて確認したりすることで、取引の安全を確保する仕組みのこと |

| エ | 決済を仲介し、落札者から送金を受け、商品の受渡し完了後に出品者へ送金を行う仕組みのこと |

問 73

VICS(Vehicle Infomation and Communication System)の説明として、適切なものはどれか。

| ア | エンジン、ブレーキなどの制御情報及びセンサからの情報によって車両の制御を行うシステム |

| イ | 自動車メーカが自社のユーザ向けに提供しているサービスで、インターネットに接続して天気予報、渋滞情報などを表示するシステム |

| ウ | 道路上に設置したビーコン又はFM多重放送から情報を受信し、渋滞情報、事故情報、工事情報などを表示するシステム |

| エ | 料金所に設置した路側無線装置と車載器との間で、無線通信によって自動的に通行料金の支払いを行うシステム |

問 74

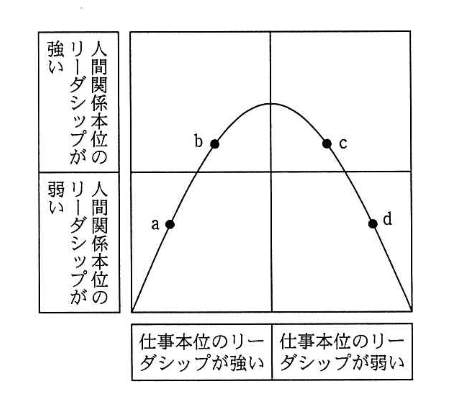

リーダシップのスタイルは、その組織の状況に合わせる必要がある、組織とリーダシップの関係に次のことが想定できるとすると、野球チームの監督のリーダシップのスタイルとして、図のdと考えられるものはどれか。

[組織とリーダシップの関係]

組織は発足当時、構成品や仕組みの成熟度が低いので、リーダが仕事本位のリーダシップで引っ張っていく。成熟度が上がるにつれ、リーダと構成員の人間関係が培われ、仕事本位から人間関係本位のリーダシップに移行していく。更に成熟度が進むと、構成員は自主的に行動でき、リーダシップは仕事本位、人間関係本位のいずれもが弱まっていく。

| ア | うるさく言うのも半分くらいで勝てるようになってきた。 |

| イ | 勝つためには選手と十分に話し合って戦略を作ることだ。 |

| ウ | 勝つためには選手に先述の立案と実行を任せることだ。 |

| エ | 選手をきちんと管理することが勝つための条件だ。 |

問 75

横軸にロットの不良率、縦軸にロットの合格率をとり、抜取検査でのロットの品質とその合格率との関係を表したものはどれか。

| ア | OC曲線 |

| イ | バスタブ曲線 |

| ウ | ポアソン分布 |

| エ | ワイブル分布 |

問 76

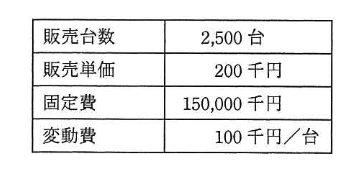

今年度のA社の販売実績と費用(固定費、変動費)を表に示す。来年度、固定費が5%上昇し、販売単価が5%低下すると予測されるとき、今年度と同じ営業利益を確保するためには、最低何台を販売する必要があるか。

| ア | 2,575 |

| イ | 2,750 |

| ウ | 2,778 |

| エ | 2,862 |

問 77

サーバ機器(取得価額800千円、耐用年数5年)を3年間利用した後に115千円で売却したときの固定資産売却損は何千円か。ここで、減価償却は定額法で行うものとし、残存価額は0円とする。また、機器の購入及び売却時期はすべて期首であるとみなす。

| ア | 205 |

| イ | 229 |

| ウ | 253 |

| エ | 320 |

問 78

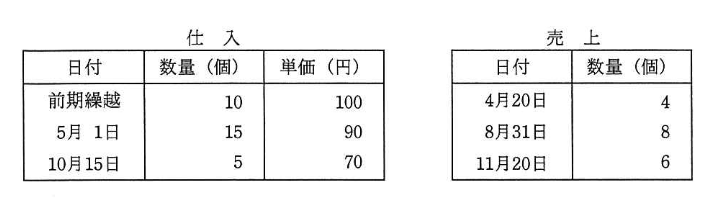

前期繰越及び期中の仕入と売上は表のとおりであった。期末日である3月31日に先入先出法によって棚卸資産を評価した場合、在庫の評価額は何円か。

| ア | 840 |

| イ | 980 |

| ウ | 1,038 |

| エ | 1,080 |

問 79

Webページの著作権に関する記述のうち、適切なものはどれか。

| ア | 営利目的ではなく趣味として、個人が開設しているWebページに他人の著作物を無断掲載しても、私的使用であるから著作権の侵害とはならない。 |

| イ | 作成したプログラムをインターネット上でフリーウェアとして公開した場合、配布されたプログラムは、著作権法による保護の対象とはならない。 |

| ウ | 使用期間中のシェアウェアを使用して作成したデータを、試用期間終了後もWebページに掲載することは、著作権の侵害に当たる。 |

| エ | 特定の分野ごとにWebページのURLを収集し、簡単なコメントをつけたリンク集は、著作権法で保護される。 |

問 80

除法システム開発において適用される契約形態のうち、準委任契約について説明したものはどれか。

| ア | 業務分析やIT戦略のコンサルティングなど、作業や事務の遂行を約束する契約である。仕事の完成は約束されないが、委託元の求めに応じて報告の義務がある。 |

| イ | ハードウェアやソフトウェアパッケージを貸主から借り受け、一定期間にわたって使用することに対する費用の支払を定めた契約である。 |

| ウ | 派遣元が雇用する社員を派遣先に派遣し、派遣先の上司の指揮命令や時間管理の下に派遣された社員がシステムの開発や運用に従事する契約である。 |

| エ | プログラムの政策など、仕様書などに従って定められた仕事の完成を約束する契約である。仕事の進め方は受託側の自由裁量が認められている。 |

問題目次

| 問1 | 会員を4桁の会員番号で管理している小売店がある。会員の中には... |

| 問2 | 桁落ちによる誤差の説明として、適切なものはどれか。 |

| 問3 | 負の整数を表現する代表的な方法として、次の3種類がある。 a... |

| 問4 | |

| 問5 | 通信回路を使用したデータ伝送システムにM/M/1の待ち行列モ... |

| 問6 | 葉以外の節点は全て二つの子をもち、根から葉までの深さが全て等... |

| 問7 | 自然数をキーとするデータを、ハッシュ表を用いて管理する。キー... |

| 問8 | 再帰的に定義された手続 proc で、proc(5)を実行し... |

| 問9 | 未整列の配列a[i](i=1,2, ... n)を、流れ図で... |

| 問10 | メモリインタリーブの説明として、適切なものはどれか。 |

| 問11 | 容量がaMバイトでアクセス時間がxナノ秒のキャッシュメモリと... |

| 問12 | DMAの説明として、適切なものはどれか。 |

| 問13 | 80Gバイトの磁気ディスク8台を使用して、RAID0の機能と... |

| 問14 | 分散処理システムに関する記述のうち、アクセス透過性を説明した... |

| 問15 | 1件のデータを処理する際に、読取りには40ミリ秒、CPU処理... |

| 問16 | フェールセーフの考え方として、適切なものはどれか。 |

| 問17 | 稼働率がa(0<a<1)の装置三つを用いて図のよ... |

| 問18 | 記憶領域の動的な割当て及び解放を繰り返すことによって、どこか... |

| 問19 | プロセスのスケジューリングに関する記述のうち、ラウンドロビン... |

| 問20 | コンパイラにおける処理を字句解析、構文解析、意味解析、最適化... |

| 問21 | 表はOSSのライセンスごとに、そのOSSを利用したプログラム... |

| 問22 | SRAMと比較した場合のDRAMの特徴はどれか。 |

| 問23 | RTC(Real-Time Clock)の説明として、適切な... |

| 問24 | 図の回路において出力がx=0,y=1である状態から、x=1,... |

| 問25 | ユーザビリティの説明として、最も適切なものはどれか。 |

| 問26 | 動画や音声などのマルチメディアコンテンツのレイアウトや再生の... |

| 問27 | クライアントサーバシステムにおけるストアドプロシージャに関す... |

| 問28 | RDBMSのコストベースのオプティマイザの機能の説明として、... |

| 問29 | 関係を第2正規形から第3正規形に変換する手順はどれか。 |

| 問30 | 関係Rと関係Sに対して、関係Xを求める関係演算はどれか。<b... |

| 問31 | 地域別に分かれていいる同じ構造の三つの商品表、”東京商品”、... |

| 問32 | IPv4ネットワークで用いられる可変長サブネットマスクとして... |

| 問33 | ビット誤り率が10%の伝送路を使ってビットデータを送る。誤り... |

| 問34 | イーサネット方式のLANで用いられるブロードキャストフレーム... |

| 問35 | IPネットワークのプロトコルのうち、OSI基本参照モデルのト... |

| 問36 | 図に示すIPネットワークにおいて、端末aから端末bへの送信パ... |

| 問37 | PCからサーバに対し、IPv6を利用した通信を行う場合、ネッ... |

| 問38 | 非常に大きな数の素因数分解が困難なことを利用した公開鍵番号方... |

| 問39 | ディジタル署名において、発信者がメッセージのハッシュ値からデ... |

| 問40 | ISMSにおいて定義することが求められている情報セキュリティ... |

| 問41 | ビヘイビア法のウイルス検出手法に当たるものはどれか。 |

| 問42 | クロスサイトスクリプティングの手口はどれか。 |

| 問43 | ディジタルフォレンジックスでハッシュ値を利用する目的として、... |

| 問44 | サーバへのログイン時に用いるパスワードを不正に取得しようとす... |

| 問45 | |

| 問46 | 設計上の誤りを早期に発見することを目的として、作成者と複数の... |

| 問47 | オブジェクト指向言語のクラスに関する記述のうち、適切なものは... |

| 問48 | 表は、現行プロジェクトにおけるソフトウェア誤りの発生・除去の... |

| 問49 | 流れ図において、分岐網羅を満たし、かつ、条件網羅を満たすテス... |

| 問50 | マッシュアップを利用してWebコンテンツを表示している例とし... |

| 問51 | アプリケーションにおける外部入力、外部出力、内部論理ファイル... |

| 問52 | 過去のプロジェクトの開発実績から構築した作業分配モデルがある... |

| 問53 | 予算が4千万円、予定期間が1年の開発プロジェクトをEVMで管... |

| 問54 | プロジェクトマネジメントにおけるリスクの対応例のうち、PMB... |

| 問55 | ITILによれば、障害が発生した場合にインシデント管理プロセ... |

| 問56 | データベースのバックアップ処理には、フルバックアップ方式と差... |

| 問57 | ミッションクリティカルシステムの意味として、適切なものはどれ... |

| 問58 | システム監査実施体制のうち、システム監査人の独立性の観点から... |

| 問59 | 販売管理システムにおいて、起票された受注伝票が漏れなく、重複... |

| 問60 | システム開発計画の策定におけるコントロールのうち、適切なもの... |

| 問61 | ITポートフォリオの説明はどれか。 |

| 問62 | エンタープライズアーキテクチャを説明したものはどれか。 |

| 問63 | 業務のあるべき姿を表す論理モデルを説明したものはどれか。 |

| 問64 | ”システム管理基準”によれば、情報戦略策定段階の成果物はどれ... |

| 問65 | IT投資を、投資目的によって表のように分類した。IT投資評価... |

| 問66 | あるメーカがビールと清涼飲料水を生産する場合、ケースA~Fで... |

| 問67 | 現在の動向から未来を予測したり、システム分析に使用したりする... |

| 問68 | 売り手側でのマーケティング要素4Pは、買い手側での要素4Cに... |

| 問69 | 設定した戦略を遂行するために、財務、顧客、内部ビジネスプロセ... |

| 問70 | プロダクトイノベーションの例として、適切なものはどれか。 |

| 問71 | EDIを実施するための情報表現規約で規定されるべきものはどれ... |

| 問72 | インターネットオークションにおいて、出品者と落札者の間の決済... |

| 問73 | VICS(Vehicle Infomation and Co... |

| 問74 | リーダシップのスタイルは、その組織の状況に合わせる必要がある... |

| 問75 | 横軸にロットの不良率、縦軸にロットの合格率をとり、抜取検査で... |

| 問76 | 今年度のA社の販売実績と費用(固定費、変動費)を表に示す。来... |

| 問77 | サーバ機器(取得価額800千円、耐用年数5年)を3年間利用し... |

| 問78 | 前期繰越及び期中の仕入と売上は表のとおりであった。期末日であ... |

| 問79 | Webページの著作権に関する記述のうち、適切なものはどれか。 |

| 問80 | 除法システム開発において適用される契約形態のうち、準委任契約... |